Сертификат AM Test Lab

Номер сертификата: 308

Дата выдачи: 03.10.2020

Срок действия: 03.10.2025

- Введение

- Функциональные возможности SurfSecure

- Архитектура SurfSecure

- Системные требования SurfSecure

- Сценарии использования SurfSecure

- 5.1. Установка SurfSecure

- 5.2. Подготовка к работе SurfSecure

- 5.3. Управление доступом пользователей

- 5.4. Создание новых объектов в SurfSecure для дальнейшей работы с ними

- 5.5. Создание политик доступа в сеть «Интернет»

- 5.6. Настройка антивирусной проверки интернет-трафика

- 5.7. Управление отчётами и уведомлениями

- Выводы

Введение

Создание условий для безопасной работы сотрудников в сети «Интернет» — весьма важная задача для предприятия. Под такими условиями понимаются проксирование, контроль и ограничение работы приложений, которыми коллеги пользуются в сети, наличие потокового антивируса с высокой производительностью, возможность квотирования трафика, использование баз URL-фильтрации.

Конечно, все эти функции может выполнять практически любой межсетевой экран следующего поколения (Next Generation Firewall, NGFW) или продукт класса UTM (Unified Threat Management, единообразная обработка угроз), но тогда может происходить потеря производительности при выполнении основных функций этих устройств по межсетевому экранированию и обнаружению / предотвращению вторжений. Поэтому для решения отдельных задач по обеспечению безопасной работы сотрудников в сети «Интернет» иногда рассматривают отдельное устройство класса SWG. Одним из подобных решений на рынке сетевой безопасности является российский продукт SurfSecure.

Что же даёт использование SWG? Помимо выполнения своей основной функциональности в части проксирования трафика и балансировки нагрузки данная система позволяет контролировать приложения, осуществлять URL-фильтрацию с категорированием ресурсов. Также «на борту» есть потоковый антивирус. Управление трафиком в сети «Интернет» — немаловажная задача, поэтому контроль используемых приложений, применение правил пользования глобальной сетью и установление квот на загрузку данных позволят повысить производительность труда работников и сэкономить на затратах на услуги провайдеров. Вирусные и фишинговые атаки остаются весьма популярными среди злоумышленников инструментами проведения полноценных кибератак. С этой точки зрения наличие потокового антивируса и URL-фильтра «в довесок» к антивирусам на конечных точках является дополнительным эшелоном обеспечения корпоративной информационной безопасности.

Если к вышеназванным функциям добавить балансировку нагрузки, то получится интересное и универсальное решение, коим, без сомнения, является SurfSecure.

Ранее мы уже делали обзор решений класса SWG в статье «Обзор мирового и российского рынка прокси-серверов Secure Web Gateways (SWG)».

Функциональные возможности SurfSecure

SurfSecure обладает следующими функциональными возможностями:

- Антивирусная защита, основанная на программном ядре Kaspersky.

- URL-фильтрация (включая SSL-фильтрацию) с использованием баз на более чем 500 млн адресов.

- Применение баз URL-адресов от RuleSpace и Kaspersky.

- Идентификация и блокирование приложений с использованием более чем 600 протоколов.

- Возможность блокирования анонимайзеров, генераторов криптовалют, торрентов, приложений для удалённого администрирования, HTTP-туннелей, VPN, P2P, VoIP, онлайн-игр.

- Регулирование нагрузки с использованием собственного балансировщика.

- Гибкое управление политиками доступа в сеть «Интернет».

- Интеграция с Active Directory.

- Широкие возможности по идентификации и авторизации через Kerberos, NTLM, Basic.

- Возможность установки ограничений на загрузку файлов определённого типа и размера.

- Кеширование запросов для управления скоростью доступа к веб-ресурсам.

- Интеграция со сторонними решениями, например с NGFW, SIEM, IDS / IPS, DLP, Sandbox.

- Поддержка протоколов ICAP и Syslog.

- Возможность установки SurfSecure в режиме кластера.

Шлюз SurfSecure представляет собой универсальный продукт для решения ряда задач. В частности, он позволяет осуществлять антивирусную проверку с помощью встроенного программного ядра от «Лаборатории Касперского», проводить URL-фильтрацию используя базы на 500 млн веб-адресов. Также SurfSecure позволяет осуществлять идентификацию и блокировку приложений, устанавливать ограничения на доступ в сеть «Интернет» и лимит на загрузку файлов определённого типа и размера. Доступна интеграция с Active Directory и LDAP для аутентификации доменных пользователей и импорта их в систему. Кроме того, у SurfSecure есть встроенный балансировщик нагрузки. Возможна установка шлюзов в кластере, в режиме Active/Passive. Также возможна интеграция со сторонними решениями, в частности через протокол ICAP и Syslog.

SurfSecure имеет интересную историю. Ранее это был израильский продукт под названием PineApp Surf-SeCure, вполне известный в своё время. Затем компания ITD Group выкупила права на него, и в данный момент SurfSecure развивается в качестве полноценного российского продукта, являясь продолжателем дела заграничного решения.

Поставка SurfSecure возможна только в виде лицензий и программного обеспечения. Продукт лицензируется по количеству пользователей и серверов. Лицензия на сам SWG — бессрочная, но техническая поддержка, которая включает в себя в том числе лицензию на антивирус и базы URL-фильтрации, продлевается каждый год.

На момент написания статьи в SurfSecure доступна поддержка русского и английского языков.

Следует заметить, что у продукта отсутствует сертификат соответствия требованиям безопасности информации ФСТЭК России. Однако, согласно информации, предоставленной производителем, работы по сертификации запланированы на первую половину 2021 года.

Архитектура SurfSecure

Установка SurfSecure возможна на виртуальной машине либо на физическом сервере. SurfSecure работает в режиме Explicit Proxy («непрозрачный» прокси-сервер). Решение может быть использовано как единый сервер или кластер из нескольких серверов с автоматической балансировкой нагрузки.

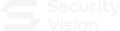

Примерная схема установки SurfSecure в кластере приведена на рисунке 1. На данной схеме изображено взаимодействие шлюза со сторонними решениями (на примере DLP) и контроллерами домена для осуществления процедуры аутентификации сотрудников. Также показаны запросы пользователей в сеть «Интернет» и внешние ресурсы.

Рисунок 1. Примерная схема размещения SurfSecure

Системные требования SurfSecure

Системные требования к компьютеру администратора, откуда осуществляется управление SurfSecure, приведены в таблице 1.

Таблица 1. Минимальные системные требования для рабочего места администратора

| Наименование параметра | Минимальные системные требования |

| Процессор (CPU) | 1 ЦП с тактовой частотой 1,4 ГГц |

| Оперативная память (RAM) | 4 ГБ |

| Место на жёстком диске (HDD) | 60 ГБ |

| Операционная система | Microsoft Windows 7 / 10 |

| Веб-браузер | Internet Explorer версии 10 и выше либо любой другой веб-браузер актуальной версии |

Рекомендуемые производителем системные требования к серверу для установки программного обеспечения SurfSecure 4.0 зависят от количества пользователей и приведены в таблице 2.

Таблица 2. Рекомендуемые системные требования к серверу SurfSecure

| Наименование параметра | Количество пользователей (рекомендуемые системные требования) | |||

| 500 | 1000 | 5000 | 10000 | |

| Процессор (CPU) | Intel Xeon E3-1220 v5 | Intel Xeon E3-1230 v5 | Intel Xeon E5-2609 v3v5 | Intel Xeon E5-2630 v3 |

| Оперативная память (RAM) | 8 ГБ | 10 ГБ | 12 ГБ | 16 ГБ |

| Место на жёстком диске (HDD) | 300 ГБ | 600 ГБ | 1 ТБ | 2 ТБ |

| Количество сетевых портов | 1 | 2 | 3 | 4 |

Сценарии использования SurfSecure

Работу с продуктом SurfSecure можно условно разделить на несколько этапов, каждый из которых будет описан далее.

Установка SurfSecure

Перед тем как приступить к инсталляции программного обеспечения SurfSecure, необходимо выбрать конфигурацию установки. Всего доступно два варианта: на один сервер, а также на два сервера и больше. В первом случае подразумевается, что будет только один узел фильтрации. Во втором случае возможно создание кластера из нескольких узлов для построения более надёжной и отказоустойчивой схемы.

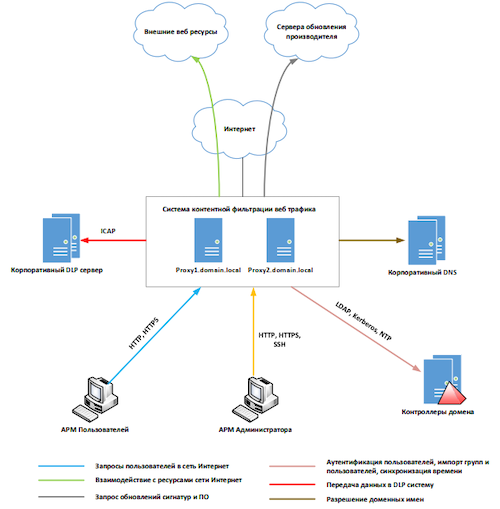

Напомним, что установка программного обеспечения возможна как на физический сервер, так и на виртуальную машину. Предварительно необходимо записать ISO-образ системы на оптический диск или флеш-накопитель. Далее следует подключить носитель к серверу и произвести запуск установочного файла. После выполнения этого действия откроется окно установки системы (рис. 2).

Рисунок 2. Окно установки программного обеспечения SurfSecure

В этом окне следует нажать клавишу «Enter» либо подождать 30 секунд для автоматического продолжения установки. Далее появится окно конфигурации параметров сетевого интерфейса. В данном окне следует ввести букву «S» и снова нажать клавишу «Enter». Установка продолжится; будет отображено новое окно для ввода параметров сетевого интерфейса. На данном этапе потребуется ввести следующие данные:

- Type IP — IP-адрес сетевой карты,

- Type NetMask — маску сети,

- Type Gateway — адрес шлюза по умолчанию,

- Type DNS Server — адрес сервера DNS,

- Type FQDN hostname — имя сервера, на который будет установлен SurfSecure.

В случае если все данные были введены корректно, на экране появится сообщение «Configure ok». После этого можно продолжить установку системы. Если же при установке параметров интерфейса были допущены ошибки, то данную процедуру потребуется повторить.

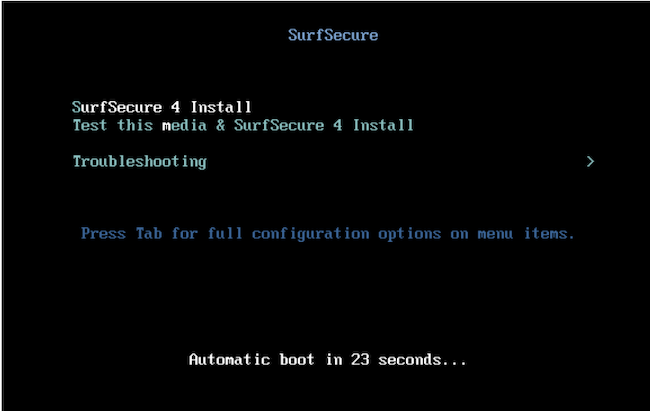

На следующем этапе появится окно настройки операционной системы, которую будет использовать SurfSecure для своей работы.

Рисунок 3. Настройка параметров операционной системы CentOS

После настройки всех необходимых параметров ОС начнётся проверка доступности репозиториев для загрузки необходимых компонентов. После окончания данной процедуры появится кнопка «Begin installation»; при нажатии на неё запустится установка необходимых компонентов. После окончания установки произойдут перезагрузка сервера и первичный запуск системы. Далее начнётся выполнение первоначальной настройки системы. По окончании данных действий SurfSecure будет готов к работе.

Подготовка к работе SurfSecure

Для того чтобы начать работу с системой, необходимо зайти на страницу сервера и ввести аутентификационные данные для входа в консоль администрирования (рис. 4).

Рисунок 4. Ввод аутентификационных данных для входа в консоль SurfSecure

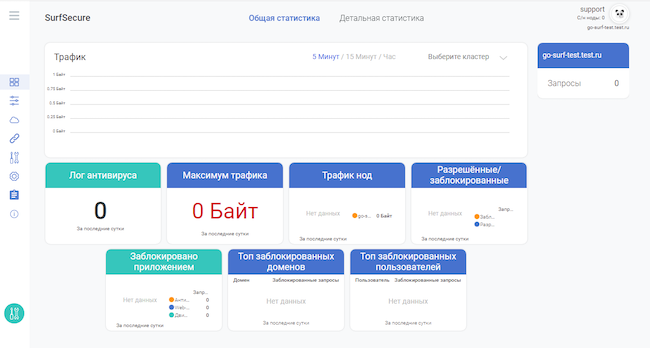

После авторизации будет загружено начальное окно консоли администрирования (рис. 5).

Рисунок 5. Начальное окно консоли администрирования SurfSecure

В данном окне демонстрируются статистическая информация о работе SurfSecure, графики и диаграммы. В соответствующих блоках отображаются сведения о проверках на вирусы, потреблении трафика, заблокированных приложениях и других блокировках.

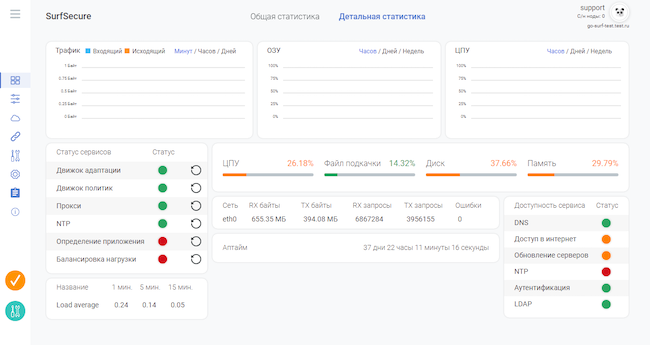

Для того чтобы получить более подробную информацию о каждом из параметров системы, необходимо перейти на вкладку «Детальная статистика» (рис. 6).

Рисунок 6. Детальная статистика по параметрам SurfSecure

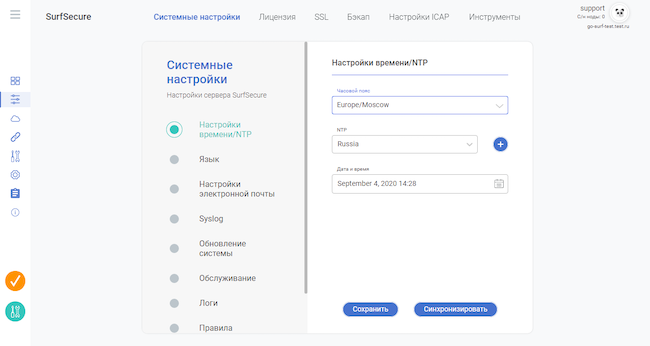

Для начала необходимо произвести первоначальную настройку SurfSecure. Перейдём на вкладку «Базовые настройки». Откроется окно со списком параметров, доступных для настройки (рис. 7).

Рисунок 7. Установка системных настроек SurfSecure

В данном разделе можно, в частности, установить настройки электронной почты для получения уведомлений, параметры обновления системы, параметры журналирования и передачи логов, очерёдность выполнения правил. Также можно настроить подключение внешнего сервиса мониторинга через протокол SNMP. Перезагрузка и остановка системы также производятся через этот раздел.

Кроме того, в данном блоке можно просматривать статус лицензии, устанавливать настройки протокола SSL для проведения инспекции, настраивать резервное копирование и параметры протокола ICAP для интеграции с внешними системами. Также доступны инструменты для тестирования параметров сети.

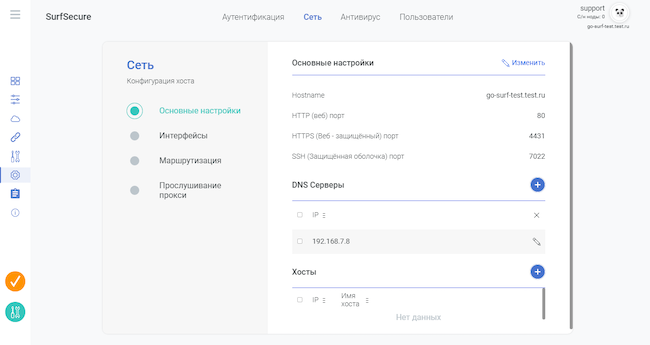

Помимо вкладки «Базовые настройки» в консоли администрирования есть не менее важный раздел, который называется «Настройки» (рис. 8). В данном блоке можно управлять параметрами аутентификации сотрудников с помощью Active Directory / LDAP, подключать Kerberos и NTLM. Соседняя вкладка «Сеть» предоставляет возможность управлять сетевыми параметрами. Две оставшиеся вкладки отвечают за настройку антивируса и аутентификацию пользователей.

Рисунок 8. Перечень сетевых параметров раздела «Настройки»

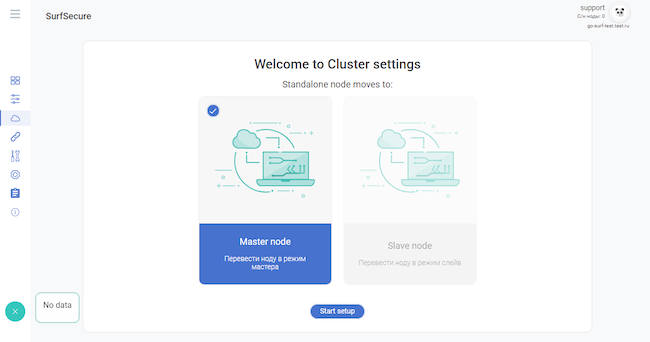

В случае если используется более чем один сервер, можно перейти в раздел «Кластеры» и перевести ноду в режим ведущего (Master Mode) или ведомого (Slave Mode).

Рисунок 9. Установка ноды в режим мастера

Управление доступом пользователей

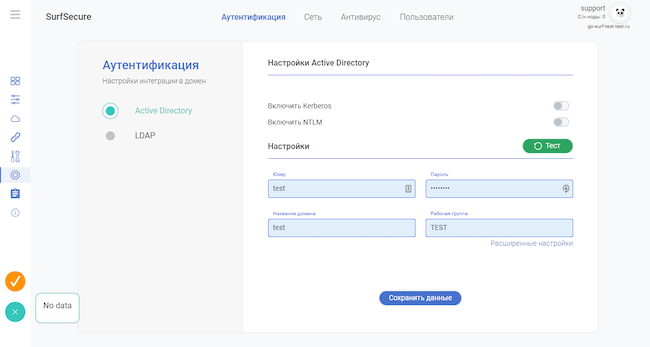

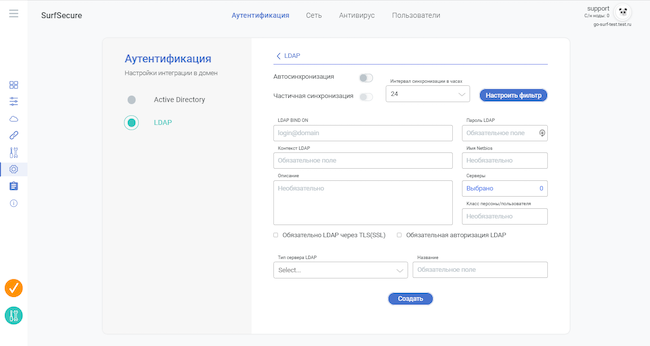

В качестве подготовки к управлению доступом сотрудников к сети «Интернет» можно подключить интеграцию с Active Directory с последующей аутентификацией через Kerberos или NTLM, импортировать доменных пользователей на узел фильтрации SurfSecure через LDAP либо добавить учётные записи локально через вкладку «Пользователи» раздела «Настройки».

Для того чтобы обеспечить аутентификацию пользователей через Active Directory или импорт пользователей через LDAP, необходимо зайти в раздел «Настройки» и переключиться на вкладку «Аутентификация». Затем следует выбрать один из вариантов — AD или LDAP — и включить тип аутентификации. Для Active Directory доступны механизмы удостоверения личности через Kerberos и NTLM (рис. 10). Если была выбрана интеграция через LDAP, то будет дополнительно доступна аутентификация через Basic (рис. 11).

Рисунок 10. Настройка интеграции SurfSecure с Active Directory

Рисунок 11. Настройка интеграции с LDAP

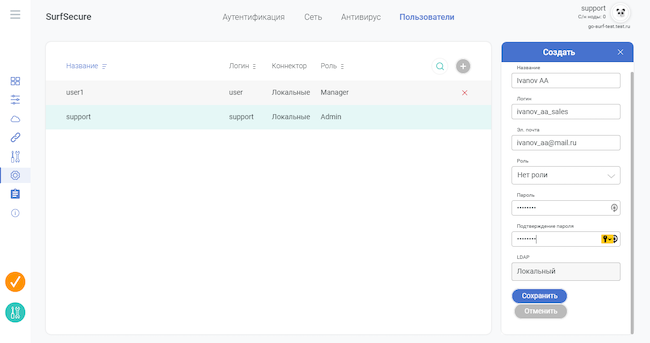

Как уже было сказано, в SurfSecure есть механизм добавления пользователей в ручном режиме. Для этого необходимо зайти на вкладку «Пользователи», нажать на пиктограмму со знаком «+» в правой части консоли и ввести все требуемые данные. После нажатия на кнопку «Сохранить» новый пользователь будет внесён в список. В данной вкладке можно управлять всеми учётными записями — как добавленными вручную, так и импортированными через AD / LDAP.

Рисунок 12. Добавление нового пользователя в SurfSecure

Создание новых объектов в SurfSecure для дальнейшей работы с ними

Управление новыми объектами, на основе которых в дальнейшем создаются политики доступа, настраивается в разделе консоли «Контроль доступа». Помимо этого, в данном разделе применяются различные варианты управления трафиком (рис. 13).

Рисунок 13. Окно раздела «Контроль доступа» в SurfSecure

Перед тем как начать создавать правила, необходимо сначала создать объекты, с которыми в дальнейшем можно работать. Для начала создадим списки, которые затем будем наполнять другими объектами.

Доступны четыре категории списков: «Range», «Resource», «Category» и «App». Тип «Range» следует выбирать, если необходимо задавать диапазоны IP-адресов. В случае если есть потребность создавать списки веб-адресов, нужно назначать категорию «Resource». В дальнейшем в эти списки войдут адреса ресурсов, близких по тематике. Например, «anti-malware.ru», «lenta.ru», «meduza.io», «rbk.ru» войдут в список «Новостные сайты»; «yandex.ru» и «google.ru» будут относиться к списку «Поисковики», и т. д. Если выбрать «Category», то можно создавать списки, состоящие из различных категорий, например «Porno», «Games», «News» и т. д., и наполнять их соответствующими подразделами. Категория «App» относится к контролю приложений.

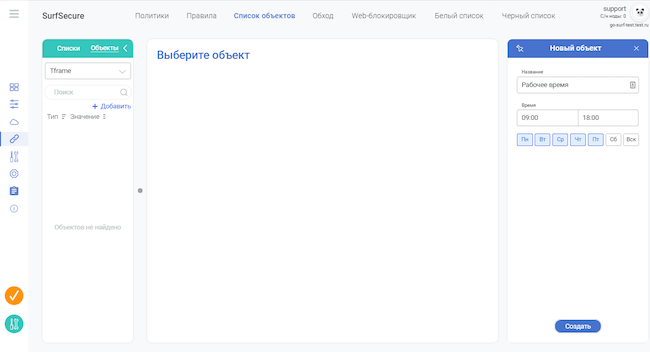

Помимо вышеназванных категорий, относящихся к объектам, есть дополнительная категория, которая определяет временной промежуток — «Tframe». Например, можно указать период рабочего времени для того, чтобы сотрудники могли заходить на интернет-ресурсы развлекательного характера только в нерабочие часы.

Создадим объект Tframe, определяющий рабочее время. Для этого понадобится перейти на вкладку «Список объектов» и в левой части окна выбрать строку «Объекты». Откроется список объектов; выбираем среди категорий вариант «Tframe» и нажимаем на кнопку «Добавить». Откроется окно для ввода данных временного периода (рис. 14). Введём название объекта, временной интервал и дни недели. После нажатия на кнопку «Создать» новый объект появится в соответствующем списке категории «Tframe».

Рисунок 14. Окно ввода данных объекта «Tframe» в SurfSecure

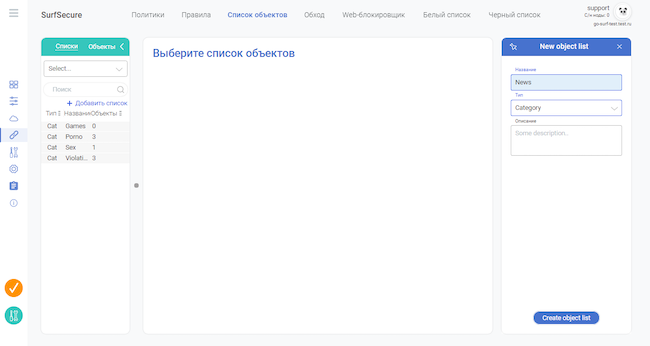

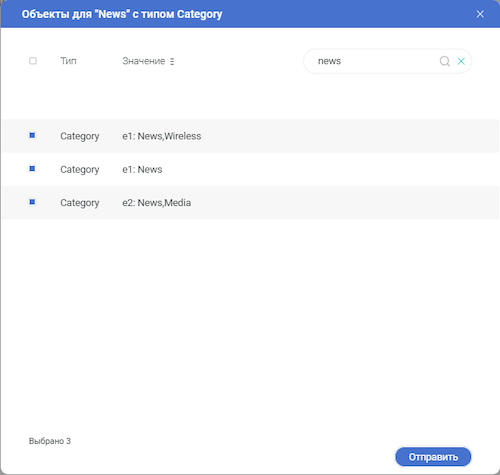

На следующем этапе создадим категорию «News». Для этого переходим на вкладку «Список объектов» и в левой части окна выбираем тип «Cat»; затем следует нажать кнопку «Добавить список». После этого необходимо ввести требуемые данные — название (в нашем случае — «News»), тип объектов (остаётся «Category») и описание — и нажать на кнопку «Create object list».

Рисунок 15. Добавление новой категории

После появления новой категории она отобразится в соответствующем перечне в левой части окна подраздела. Далее в левой части нужно перейти на вкладку «Списки» и выбрать категорию «News». После этого в правой части окна необходимо нажать на кнопку «Manage». Появится список подкатегорий, в котором понадобится выбрать те, которые относятся к тематике новостей (рис. 16).

Рисунок 16. Добавление подкатегорий в ранее созданную категорию

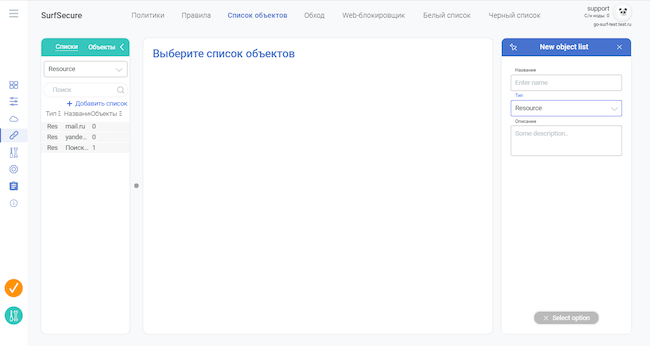

Создадим новый список «Новостные сайты». Для этого необходимо перейти на вкладку «Список объектов» и в левой части окна выбрать подраздел «Группы». После этого потребуется нажать на строку «Добавить список». Откроется окно для создания нового списка (рис. 17).

Рисунок 17. Создание нового списка объектов в SurfSecure

В открывшемся в правой части экрана окне необходимо указать название списка («Новостные сайты»), выбрать тип объектов («Range», «Resource», «Category») и добавить описание. Выбор типа объектов зависит от характера списка; в нашем случае правильным является вариант «Resource». После нажатия на кнопку «Create object list» новый список отобразится в левой части окна.

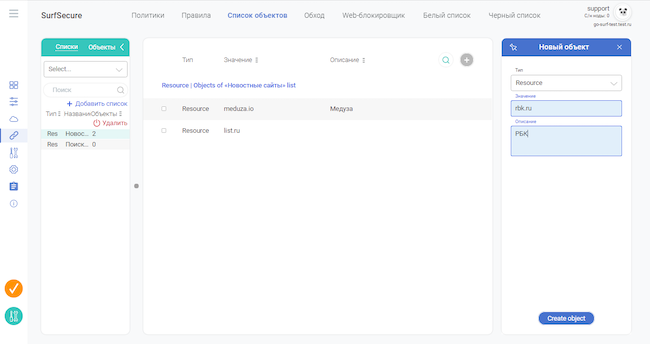

После создания списка имеет смысл добавить в него сами адреса веб-ресурсов. Для этого необходимо в левой части того же окна выбрать созданный список «Новостные сайты» и в центральной области нажать на кнопку «+» (рис. 18). В появившемся справа окне понадобится ввести название объекта, веб-адрес сайта и описание.

Рисунок 18. Добавление нового объекта в список

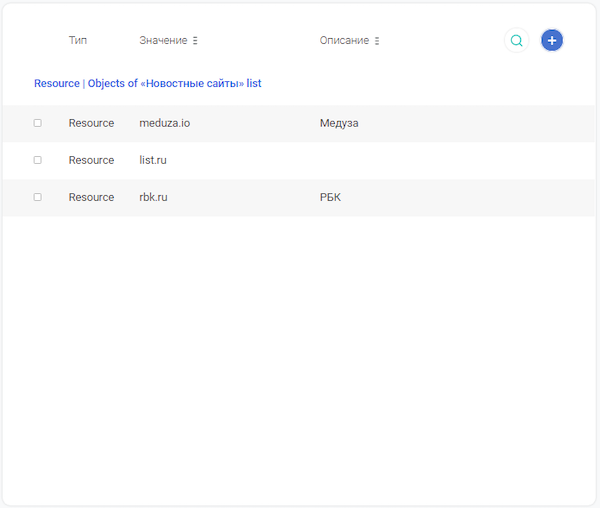

После этой операции в списке появится новый объект (рис. 19).

Рисунок 19. Появление нового объекта в списке

Создание политик доступа в сеть «Интернет»

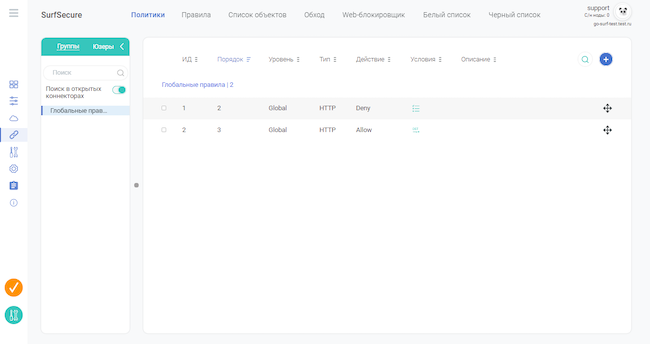

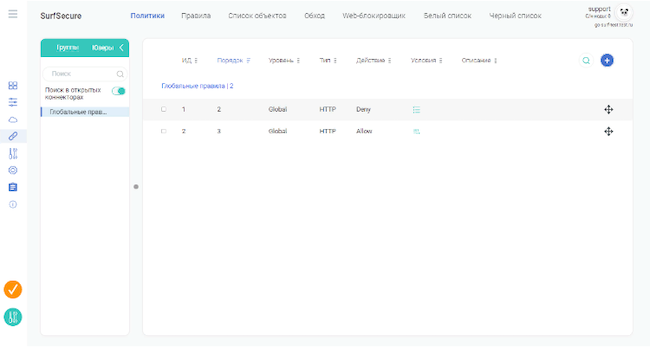

После того как все необходимые объекты будут добавлены, можно создавать правила доступа. Для того чтобы приступить к выполнению этих действий, необходимо перейти на вкладку «Политики» (рис. 20).

Рисунок 20. Создание нового глобального правила в SurfSecure

Доступны для создания три варианта правил:

- глобальные — распространяются на всех без исключения пользователей;

- групповые — охватывают доменные группы;

- пользовательские — распространяются на конкретных сотрудников.

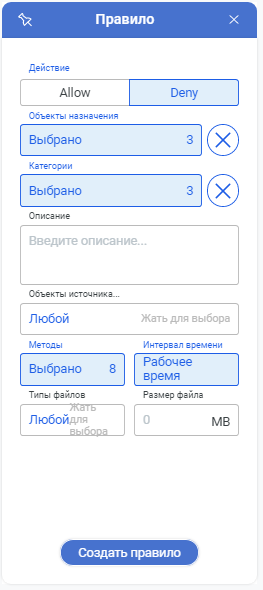

Теперь можно создать новое глобальное правило, которое будет связано с ранее созданной группой «Новостные сайты». Для этого на вкладке «Политики» следует выбрать подраздел «Группы» и в правой части окна нажать на пиктограмму с изображением знака «+». В появившемся окне сразу же открываем расширенные настройки и указываем всю необходимую информацию. В поле «Действие» включаем параметр «Deny» (запрет), в поле «Объекты назначения» задаём «Новостные сайты», в строке «Категории» выбираем «News», интервал времени — «Рабочее время», созданный нами ранее. Все остальные параметры остаются без изменений.

Рисунок 21. Ввод данных для нового правила

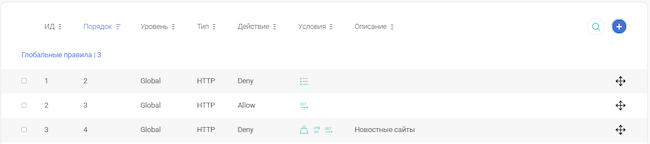

После добавления глобального правила оно отобразится в одноимённом списке (рис. 22).

Рисунок 22. Отображение нового правила в списке

В дальнейшем можно через вкладку «Политики» менять очерёдность срабатывания правил и вносить в них изменения. Редактирование также доступно через вкладку «Правила». Помимо создания правил в разделе «Контроль доступа» возможно выполнение и других функций. В частности, на вкладке «Обход» выставляются исключения, на которые не будут распространяться правила. Там же можно внести изменения в страницу, которая будет отображаться на мониторе пользователя при запросе, запрещённого политиками безопасности ресурса. Управление белым и чёрным списками доступно на одноимённых вкладках. В подразделе «Правила» секции «Базовые настройки» можно выставить очерёдность проверки условий и правил.

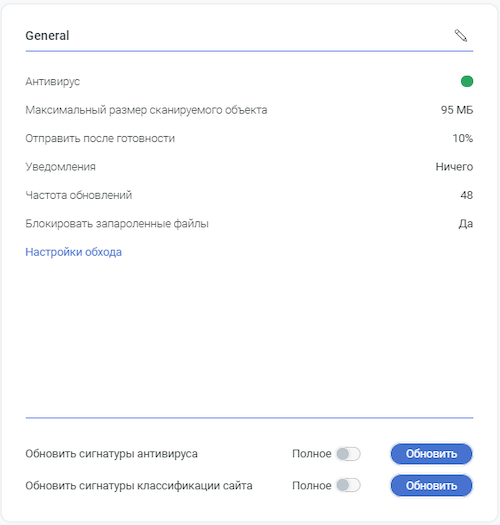

Настройка антивирусной проверки интернет-трафика

Работа с функциональностью антивирусного ядра осуществляется в разделе «Настройки», через вкладку «Антивирус» (рис. 23). Здесь можно добавлять исключения в список объектов для проверки, включать и отключать полное обновление сигнатур антивируса и классификации сайтов.

Рисунок 23. Настройка работы антивируса в SurfSecure

Управление отчётами и уведомлениями

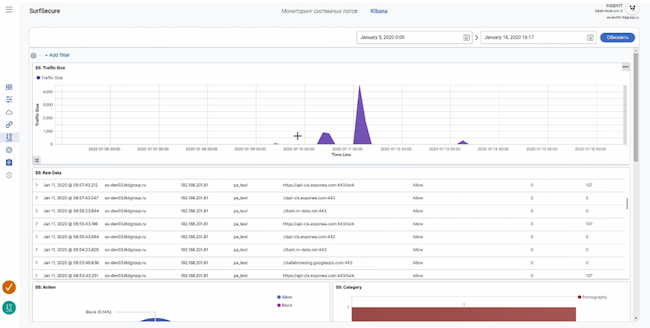

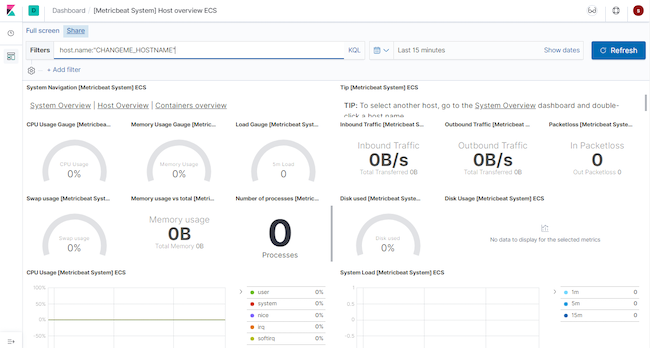

Управлять статистикой, помимо начальной страницы консоли, можно в разделе «Статистика и логирование». На вкладке «Kibana» доступны статистические данные по работе SurfSecure; как видно по названию, в основе механизма визуализации данных лежит инструмент Kibana. Есть возможность применять различные фильтры, устанавливать временные промежутки для отображения данных. Просматривать информацию можно как в разделе «Статистика и логирование» (рис. 24), так и напрямую в приложении Kibana, используя кнопку «Прямое управление» (рис. 25).

Рисунок 24. Просмотр данных в разделе «Статистика и логирование» SurfSecure

Рисунок 25. Просмотр данных в приложении Kibana

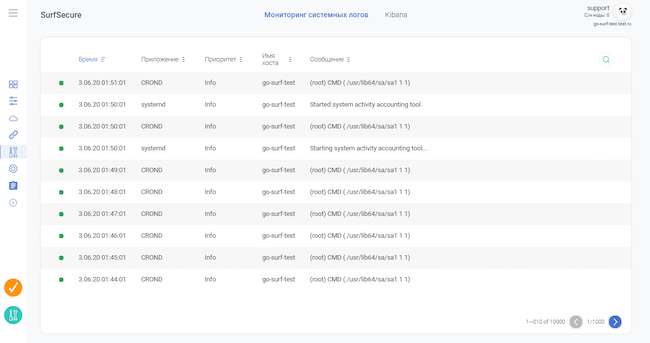

На соседней вкладке «Мониторинг системных логов» отображаются внутренние системные события работы самого сервера SurfSecure (рис. 26).

Рисунок 26. Просмотр системных логов SurfSecure

Выводы

Эксплуатация SurfSecure 4.0 показала, что продукт вполне подходит для решения задач по проксированию трафика и обеспечению безопасности доступа сотрудников в сеть «Интернет». Благодаря балансировке нагрузки и кешированию запросов система обеспечивает стабильный доступ в сеть с необходимой скоростью соединения. Наличие URL-фильтра со встроенным категоризатором ресурсов и фильтрами на загрузку файлов позволяет тонко настраивать политики доступа для сотрудников. Для решения проблем использования анонимайзеров, генераторов криптовалюты, торрентов, онлайн-игр SurfSecure имеет функцию идентификации и блокировки приложений. Встроенный «Антивирус Касперского» для проверки трафика позволит решить проблему вредоносных объектов.

Также хочется отметить, что разработчики системы сделали акцент на удобстве управления доступом пользователей к сети, обеспечив интеграцию с Active Directory и применение различных инструментов аутентификации, таких как Kerberos, NTLM, Basic. Следует упомянуть и удобство при работе с визуализацией данных / просмотром статистики, а также механизмы для взаимодействия с другими системами по информационной безопасности, например с SIEM через Syslog или с DLP через протокол ICAP.

Вместе с тем нельзя не сказать, что по сравнению с другими решениями класса SWG у SurfSecure отсутствует ряд функций — например, контентная фильтрация, когда можно настроить контроль по содержимому запросов, включая регулярные выражения и морфологический анализ по словарям. Также не хватает инструментов для управления антивирусом.

Однако несмотря на обнаруженные недостатки стоит отметить, что SurfSecure отвечает всем основным требованиям, предъявляемым к решениям класса Secure Web Gateway, и, возможно, будет в дальнейшем развиваться по пути расширения функциональности. Кроме того, продукт находится в реестре отечественного программного обеспечения.

Скорее всего, SurfSecure 4.0 будет востребован заказчиками, перед которыми стоит задача обеспечения контроля доступа в сеть «Интернет» с использованием современных и отечественных решений.

Достоинства:

- Поддержание стабильного соединения с требуемой скоростью благодаря балансировке нагрузки и кешированию запросов.

- Наличие встроенного антивируса от «Лаборатории Касперского».

- Поддержка Active Directory.

- Применение различных методов аутентификации, включая Kerberos, NTLM, Basic.

- Присутствие в реестре российских программ для электронных вычислительных машин и баз данных.

- Возможность интеграции с другими ИБ-решениями по ICAP и Syslog.

- Широкие возможности по созданию правил контроля доступа, включая использование категоризатора, ограничений по времени и фильтров на загрузку файлов.

- Возможность идентификации и блокировки анонимайзеров, торрентов, генераторов криптовалют и других нежелательных приложений.

Недостатки:

- Отсутствие (на момент написания обзора) сертификата по требованиям безопасности информации ФСТЭК России.

- Нехватка возможностей для управления антивирусом, например определения глубины сканирования, установки последовательности действий при обнаружении заражения.

- Отсутствие функции контентной фильтрации, в том числе по регулярным выражениям и словарям.