Сертификат AM Test Lab

Номер сертификата: 137

Дата выдачи: 17.09.2014

Срок действия: 17.09.2019

2. Функциональные возможности InfoWatch Device Monitor 5.1

3. Системные требования InfoWatch Device Monitor 5.1

4. Установка InfoWatch Device Monitor 5.1

4.1. Установка серверной части

4.2. Установка клиентской части

4.3. Установка консоли управления

5. Работа с InfoWatch Device Monitor 5.1

5.1. Первоначальная настройка сервера InfoWatch Device Monitor

5.2. Настройка политик контроля рабочих станций в InfoWatch Device Monitor 5.1

Введение

Современная DLP-система обязана контролировать практически все возможные каналы возможных утечек конфиденциальных данных. Хорошей практикой стал подход создания многокомпонентных DLP-систем, где защита различных каналов утечек конфиденциальной информации обеспечивается взаимосвязанными модулями. Это обеспечивает гибкость в развёртывании и управлении самой системой, полноту контроля и защиты данных и единое пространство политик безопасности для всех модулей. InfoWatch Traffic Monitor Enterprise полностью соответствует данной схеме работы.

В первой части обзора мы рассказывали о компоненте InfoWatch Traffic Monitor, предназначенного для контроля сетевого трафика на уровне шлюза. Во второй части мы расскажем о другом компоненте - InfoWatch Device Monitor, который предназначен для контроля над использованием внешних устройств на рабочих станциях, а также контроля отдельных сетевых протоколов и активностей, которые невозможно отслеживать на уровне шлюза.

Функциональные возможности InfoWatch Device Monitor 5.1

InfoWatch Device Monitor 5.1 предназначен, в первую очередь, для предотвращения утечки конфиденциальной информации через съёмные устройства, порты, локальную или сетевую печать. Поддержка большого количества различных видов устройств позволяет обеспечить широкие возможности контроля рабочих станций. Также InfoWatch Device Monitor 5.1 способен создавать теневые копии потоков информации для их сохранения и последующего анализа.

Кроме того, InfoWatch Device Monitor 5.1 позволяет осуществлять контроль трафика по протоколам POP3, SMTP, IMAP, MAPI, S/MIME, FTP и HTTPS на уровне рабочих станций. Также он может осуществлять контроль систем передачи мгновенных сообщений Skype, Jabber (прокол XMPP) и Mail.ru агент (протокол ММР). Для Skype возможна запись голосовых сеансов связи для дальнейшей расшифровки и перевода в текст.

Важной особенностью клиентской части InfoWatch Device Monitor 5.1 является то, что агенты могут работать даже в том случае, когда операционная система загружена в безопасном режиме. Но при этом функциональность агентов будет частично ограничена (например, будет невозможен контроль устройств, доступ к которым в безопасном режиме запрещён операционной системой).

Отменить загрузку агента в безопасном или даже отладочном режиме невозможно, так как драйвер агента подписан Microsoft и является компонентом обязательным к загрузке.

Процесс агента невозможно выгрузить из памяти равно как и изменить ключи реестра связанные с ним, поскольку защита обеспечивается уровне драйвера.

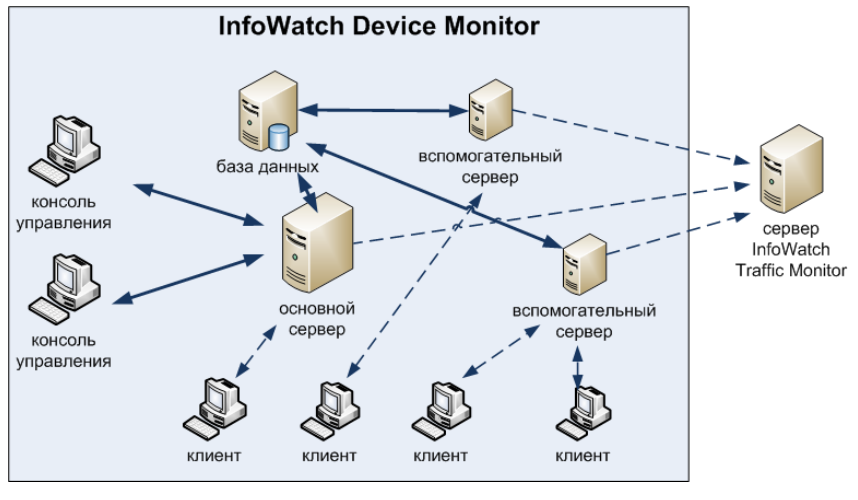

На рисунке 1 показана схема принципа работы InfoWatch Device Monitor 5.1.

Рисунок 1. Схема принципа работы InfoWatch Device Monitor 5.1

С общей схемой работы InfoWatch Traffic Monitor Enterprise можно ознакомиться в первой части обзора.

Системные требования InfoWatch Device Monitor 5.1

Аппаратные требования всех частей InfoWatch Device Monitor 5.1 соответствуют минимальным системным требованиям, предъявляемым к используемой операционной системе, на которой они работают.

В таблице 1 показаны аппаратные и программные требования InfoWatch Device Monitor 5.1.

Таблица 1. Аппаратные и программные требования InfoWatch Device Monitor 5.1

| Компонент | Аппаратная часть | ОС | Другое ПО |

| Сервер InfoWatch Device Monitor 5.1 | CPU: Intel Xeon x86 3GHzRAM 4 GBHD 300GB | Windows Server 2003-2012 (x86, x64) | БД Oracle 11БД Microsoft SQL Server 2005, 2008, 2012 (все редакции)Microsoft .NET Framework 4.0 |

| Клиент InfoWatch Device Monitor 5.1 | CPU: Intel Pentium 4 2GHz или вышеRAM 512 MB | Microsoft Windows 2000 SP4 (ограниченная поддержка), XP — Windows 8.1 (x86, x64) | |

| Консоль управления InfoWatch Device Monitor 5.1 | Все вышеперечисленные ОС |

Установка InfoWatch Device Monitor 5.1

Установка серверной части InfoWatch Device Monitor 5.1

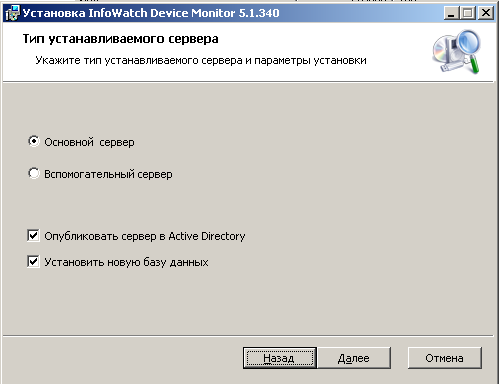

В обзоре InfoWatch Device Monitor 4.0 мы уже рассматривали процесс установки этого модуля. В версии 5.1 кардинальных изменений процесса установки не произошло. Однако есть только два отличия:

- Появилась возможность автоматической публикации сервера InfoWatch Device Monitor в Active Directory (весьма полезная возможность, особенно в сложных инфраструктурах);

- Более недоступна возможность использования встроенной БД и PostgreSQL.

В остальном, всё проходит аналогично. Тем не менее, для цельности изложения, пошагово, опишем процесс установки InfoWatch Device Monitor 5.1.

После запуска пакета установки и принятия лицензионного соглашения, необходимо указать какой вариант установки будет осуществляться: будет ли этот сервер InfoWatch Device Monitor 5.1 основным или вспомогательным. Данная возможность обусловлена, что в InfoWatch Device Monitor 5.1 предусмотрена возможность балансировки нагрузки между серверами.

Рисунок 2. Выбор варианта установки InfoWatch Device Monitor 5.1

Если на предприятии используется служба Microsoft Active Directory, следует указать, что сервер нужно опубликовать в Active Directory.

В том случае, если уже есть отдельный сервер БД, который используется в работе InfoWatch Traffic Monitor Enterprise, можно снять флажок «Установить новую базу данных». В противном случае оставляем вариант по умолчанию. Далее необходимо

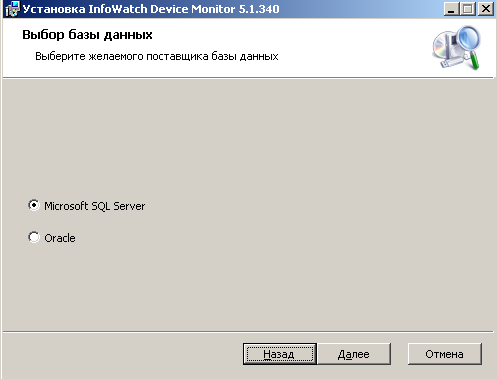

выбрать тип базы данных. Поддерживаются базы данных Oracle или Microsoft SQL, см. рисунок 3.

Рисунок 3. Выбор базы данных InfoWatch Device Monitor 5.1

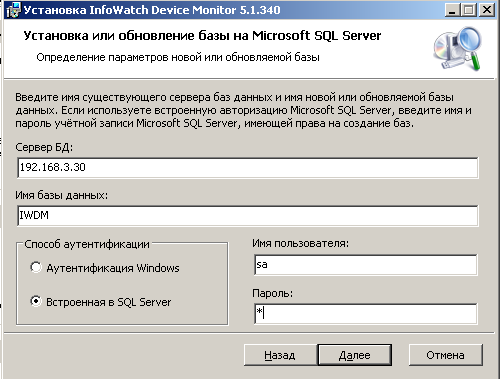

В нашем случае выбираем Microsoft SQL Server и переходим к настройке параметров соединения с сервером базой данных, как это показано на рисунке 4.

Рисунок 4. Настройка параметров соединения с сервером БД для InfoWatch Device Monitor 5.1

В соответствующих полях указываем адрес или имя сервера БД, имя базы данных.

С точки зрения безопасности лучше использовать аутентификацию Windows для авторизации с БД. Но можно использовать и встроенную в SQL Server.

Поскольку мы проводим тестовую установку, выбираем более простой вариант — встроенную аутентификацию. Далее проводится автоматическая проверка связи с сервером БД. Если всё введено корректно, то система перейдёт к следующему этапу установки. В противном случае будет показано отдельное окно с сообщением о том, что соединиться с сервером БД не удалось.

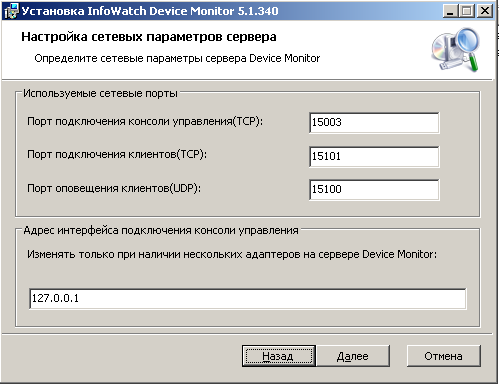

На следующем этапе необходимо настроить сетевые параметров сервера InfoWatch Device Monitor, они показаны на рисунке 5.

Рисунок 5. Настройка сетевых параметров сервера InfoWatch Device Monitor 5.1

Порты подключения, которые предлагаются по умолчанию, можно не изменять.

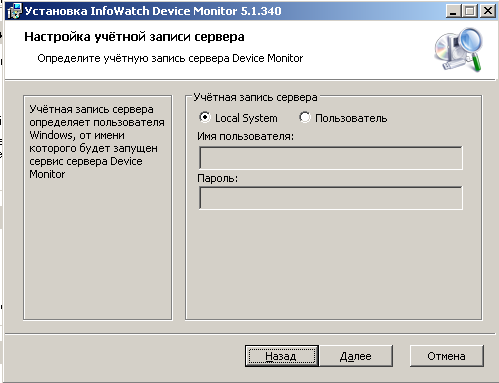

Далее необходимо будет указать от имени какой учётной записи будут запускать службы серверной части InfoWatch Device Monitor.

Рисунок 6. Выбор учётной записи для запуска InfoWatch Device Monitor 5.1

Можно оставить вариант по умолчанию — Local System. Если же этот вариант не подходит с точки зрения политики безопасности, принятой в инфраструктуре, можно указать другую учётную запись пользователя.

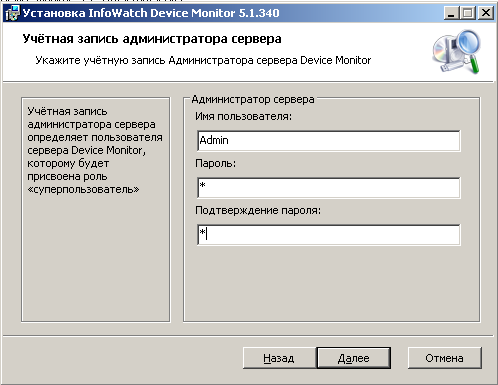

Для управления сервером InfoWatch Device Monitor необходимо создать учётную запись администратор сервера InfoWatch Device Monitor и установить сложный пароль.

Рисунок 7. Создание учётной записи администратора InfoWatch Device Monitor 5.1

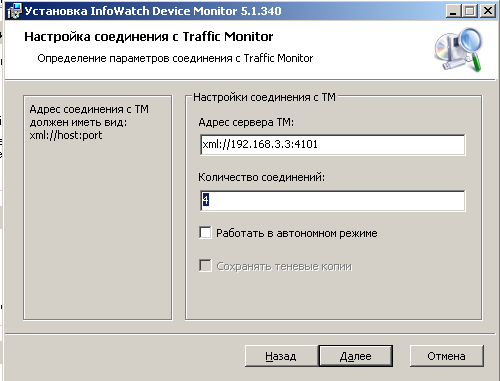

Поскольку схема развёртывания InfoWatch Device Monitor подразумевает использование сервера InfoWatch Trafic Monitor для анализа данных, собранных сервером InfoWatch Device Monitor, необходимо указать параметры соединения с сервером InfoWatch Traffic Monitor.

Рисунок 8. Настройка параметров соединения с сервером InfoWatch Traffic Monitor 5.1

Также можно дополнительно указать, что данный сервер InfoWatch Device Monitor будет работать в автономном режиме. Тогда становится активной опция «Сохранять теневые копии», что позволит хранить теневые копии перехваченных данных конкретно на этом сервере.

После этого установка продолжится в автоматическом режиме и не будет требовать вмешательства пользователя. По окончанию установки сервер InfoWatch Device Monitor готов к работе.

Теперь кратко расскажем об установке клиентской части InfoWatch Device Monitor.

Установка клиентской части InfoWatch Device Monitor 5.1

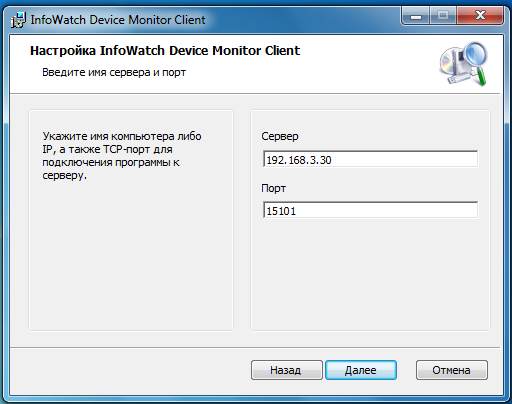

Установка агентов на конечные точки сети происходит очень просто. Единственное, что нужно будет указать в процессе установки — это параметры соединения клиента с сервером InfoWatch Device Monitor, как это показано на рисунке 9.

Рисунок 9. Настройка параметров соединения клиента с сервером InfoWatch Device Monitor 5.1

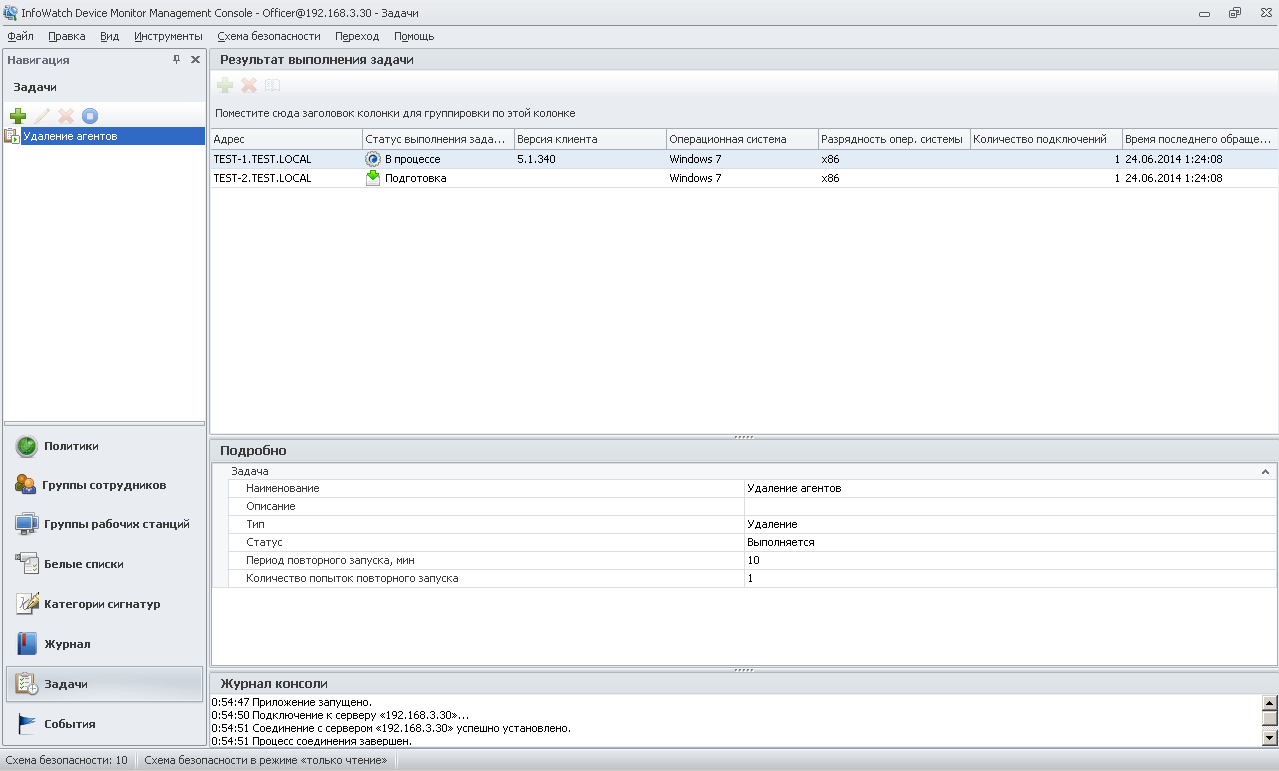

Клиентская часть InfoWatch Device Monitor может быть установлена как в ручном режиме, так и с помощью средств удалённой установки приложений на рабочих станциях, например, с помощью GPO в среде Microsoft Active Directory или же собственными средствами.

По окончанию установки — рабочую станцию необходимо перезагрузить, после чего клиент полностью готов к работе. В большинстве случаев подобное программное обеспечение желательно устанавливать скрытно, без каких-либо уведомлений для пользователя, так называемая «тихая установка» (silent install).Клиентская часть InfoWatch Device Monitor поддерживает такой вариант установки.

Рисунок 10. Окно управлениями задачами удалённой работы с агентами InfoWatch Device Monitor 5.1

Установка Консоли управления InfoWatch Device Monitor 5.1

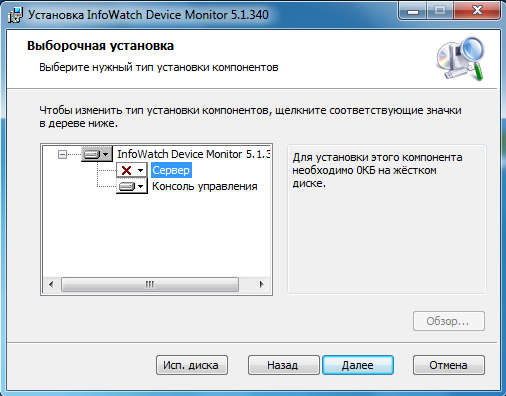

Консоль управления включена в состав пакета установки серверной части InfoWatch Device Monitor и может быть установлена как на сервер с InfoWatch Device Monitor, так и на любую другую рабочую станцию. Для этого достаточно запустить пакет установки InfoWatch Device Monitor и в окне выбора компонентов (см. рисунок 11), отключить установку сервера, оставив только консоль.

Рисунок 11. Окно выбора компонентов InfoWatch Device Monitor 5.1

На этом мы закончим рассмотрение процесса установки InfoWatch Device Monitor и перейдём к описанию порядка работы с InfoWatch Device Monitor 5.1.

Работа с InfoWatch Device Monitor 5.1

Работа с InfoWatch Device Monitor осуществляется с помощью консоли управления.

В отличие от общей веб-консоли InfoWatch Traffic Monitor, консоль управления InfoWatch Device Monitor – это отдельно устанавливаемое программное обеспечение. Эти две консоли никак не связаны между собой и не могут использоваться для управления «не родными» компонентами.

Консоль InfoWatch Device Monitor используется в первую очередь для конфигурирования перехватчиков на рабочих станциях. Политики безопасности контроля типов данных и методы анализа задаются с помощью консоли InfoWatch Traffic Monitor.

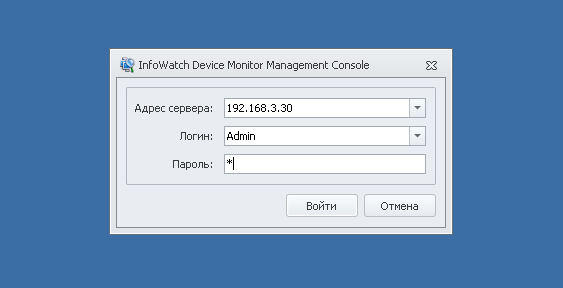

При первом запуске консоли управления необходимо указать адрес сервера и учётные данные администратора сервера InfoWatch Device Monitor, как это показано на рисунке 12.

Рисунок 12. Окно выбора сервера для подключения к InfoWatch Device Monitor 5.1

После удачной авторизации, откроется главное окно консоли управления InfoWatch Device Monitor, которое показано на рисунке 13.

Рисунок 13. Главное окно консоли управления InfoWatch Device Monitor 5.1

Как видим, консоль управления достаточно хорошо продумана и имеет интуитивно понятный интерфейс. Все разделы консоли однородны и управляются по единому принципу.

Первоначальная настройка сервера InfoWatch Device Monitor

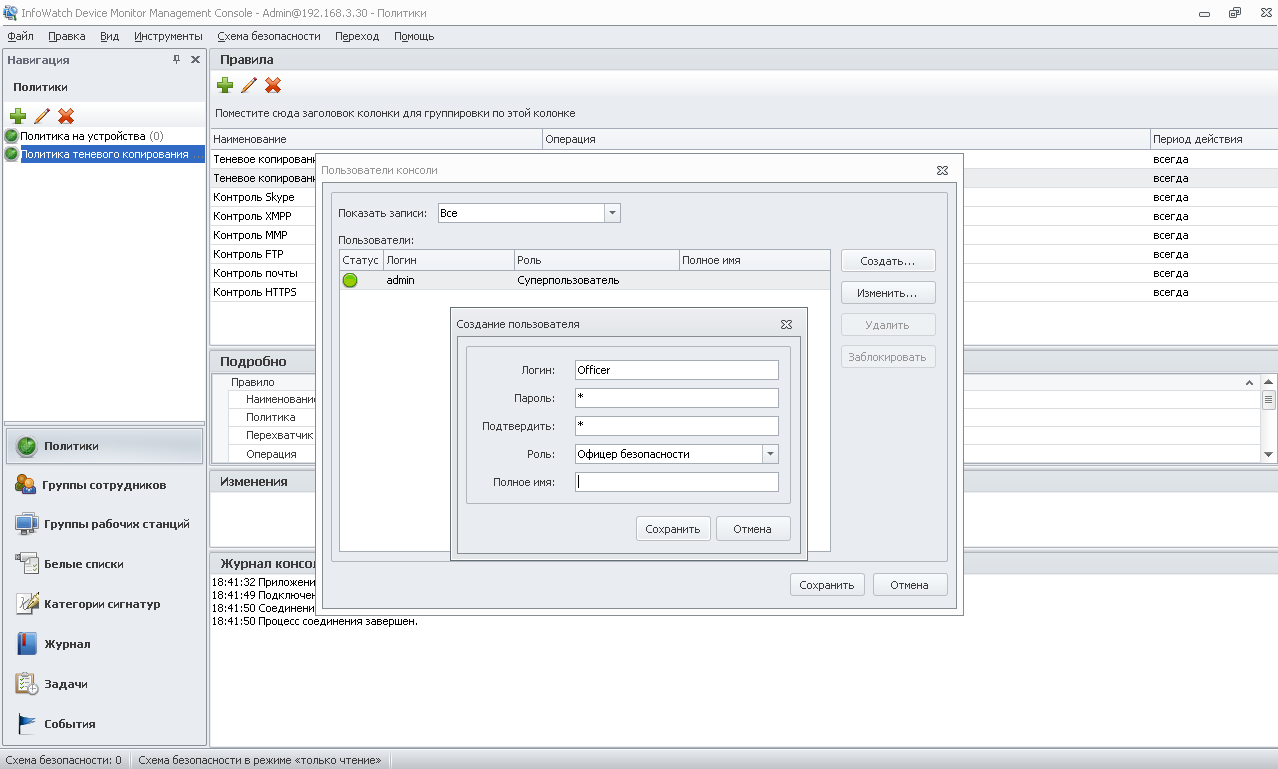

Первым шагом, который нужно сделать в начале работы с InfoWatch Device Monitor — это добавить учётные записи пользователей, которые смогут работать с сервером InfoWatch Device Monitor с помощью консоли управления и назначить им соответствующие роли для распределения прав доступа.

Дело в том, что та учётная запись администратора, которую мы создавали в процессе установки InfoWatch Device Monitor — это учётная запись суперпользователя, который обладает полным набором прав. Данная учётная запись не рекомендуется для использования рядовыми сотрудниками отдела информационной безопасности, так как она имеет избыточные права.

Как и в InfoWatch Traffic Monitor, , в InfoWatch Device Monitor аналогичная схема разделения прав доступа в консоли управления. Создаются пользователи, пользователям назначаются роли (наборы прав). Но есть и отличия в InfoWatch Device Monitor,-- роли редактировать нельзя.

Есть две предустановленные роли: «Офицер безопасности» и «Локальный администратор».

Роль «Локальный администратор» используется для управления учётными записями консоли управления, а роль «Офицер безопасности» используется для управления сервером InfoWatch Device Monitor.

Для того, чтобы создать новую учётную запись пользователя консоли управления, идём в меню «Инструменты» и выбираем «Пользователи консоли».

Рисунок 14. Создание новой учётной записи пользователя консоли управления InfoWatch Device Monitor 5.1

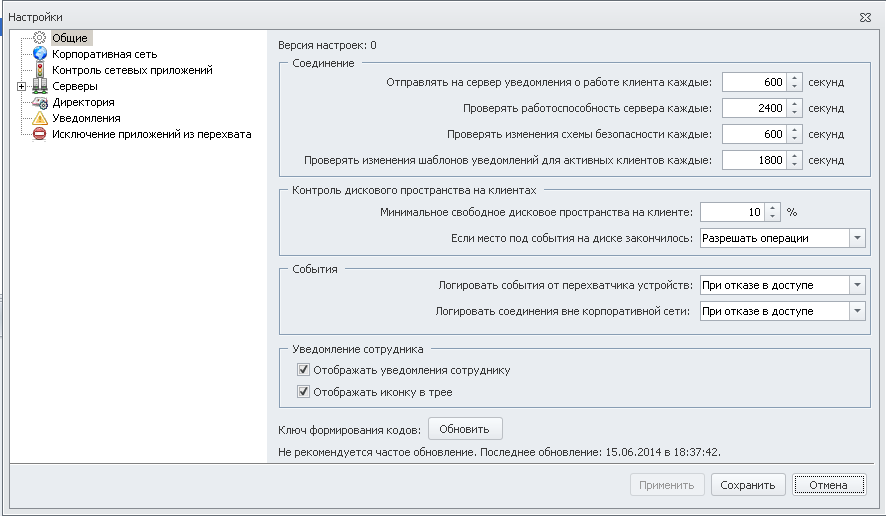

Следующий шаг — проверка и корректировка настроек сервера, доступ к которым есть в меню «Инструменты» — «Настройки».

Кратко пройдёмся по настройкам.

Сперва посмотрим общие настройки сервера InfoWatch Device Monitor, а именно: параметры соединения с клиентами, контроля дискового пространства на клиентах, логирования и уведомлений (см. рисунок 15).

Рисунок 15. Общие настройки сервера InfoWatch Device Monitor 5.1

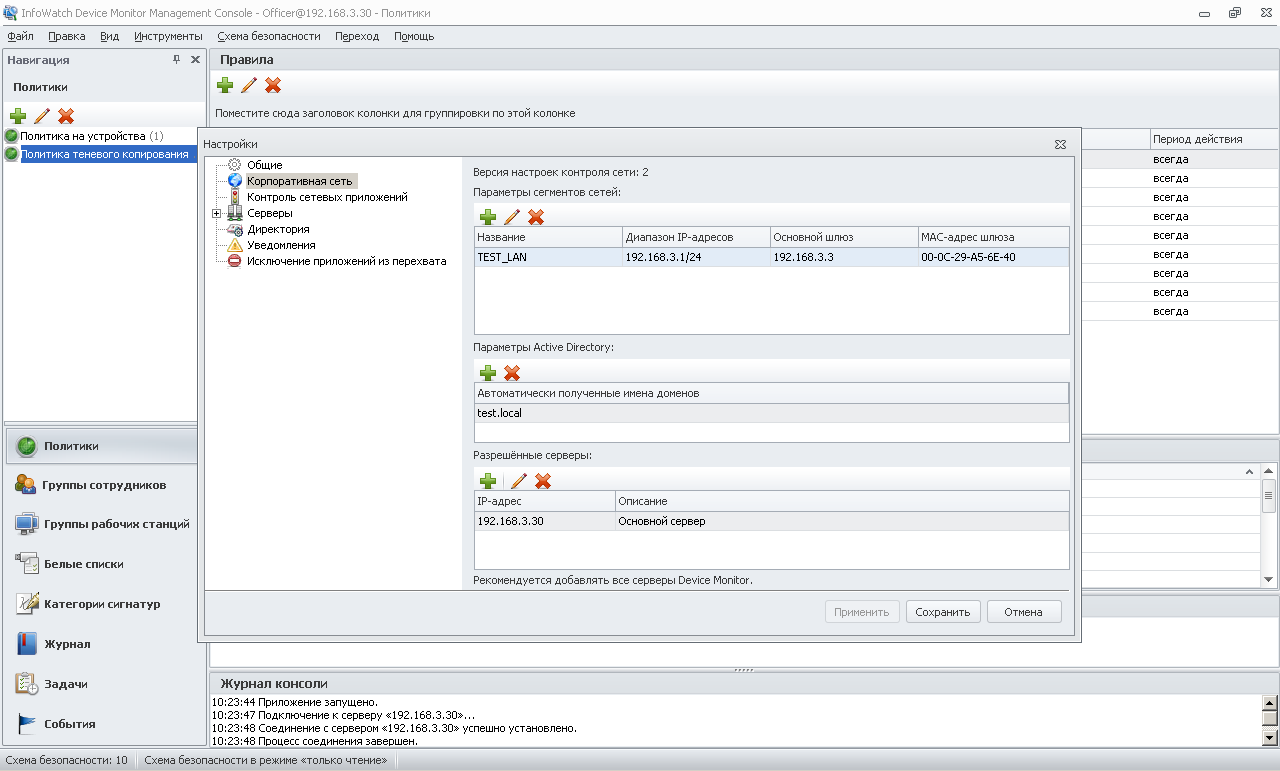

Для контроля трафика на уровне рабочих станций, необходимо указать сегменты корпоративной сети.

Также нужно указать существующие в инфраструктуре домены и заполнить список разрешённых серверов, где следует перечислить все сервера с InfoWatch Device Monitor.

Это можно сделать в меню «Корпоративная сеть» (рисунок 16).

Рисунок 16. Настройка параметров корпоративной сети в InfoWatch Device Monitor 5.1

Кроме этого, в меню «Настройки» содержится много других опций, которые отвечают за работу всей системы. Например, настройки контроля программ обмена мгновенными сообщениями: как часто делать копии чата; разрешение на работу Skype и т.д. А также указать исключения, для которых исходящий трафик не должен контролироваться. Разрешение внешних адресов может понадобиться, например, для обеспечения работы с внешними ресурсами и обновления установленных программ.

Для зарегистрированных серверов InfoWatch Device Monitor можно изменять параметры соединения с общим сервером InfoWatch Trafic Monitor, на который могут пересылаться события для анализа.

Есть возможность настройки интеграции с LDAP-серверами, которая позволяет синхронизировать списки учётных записей сотрудников и рабочих станций, что упрощает эксплуатацию InfoWatch Device Monitor для сотрудников службы безопасности.

В зависимости от нужд компании и предпочтений службы безопасности, можно настраивать тип и текст уведомлений агента, которые может получать пользователь на рабочей станции.

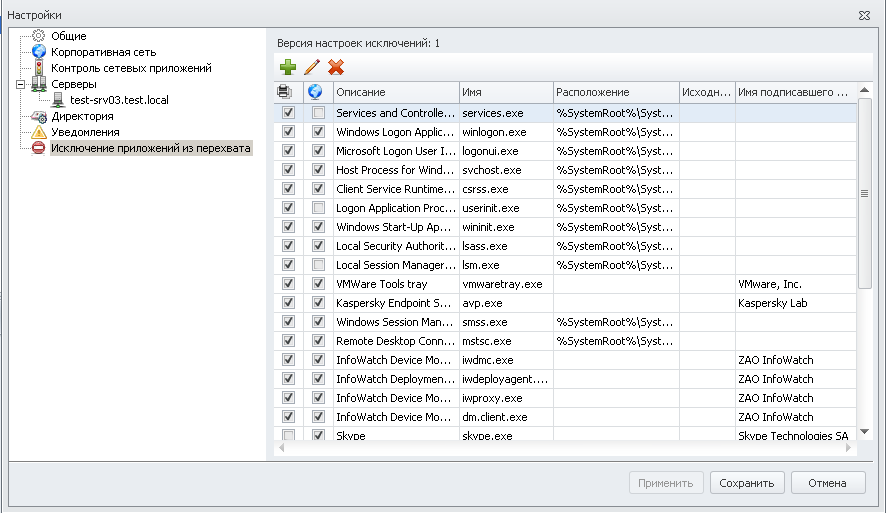

Последнее, на что стоит обратить внимание в настройках, — это возможность исключения приложений из перехвата (см. рисунок 17). Исключения необходимы как для обеспечения корректной работы операционной системы, отдельных приложения, а также целых категорий приложений (к примеру, средства защиты). В системе уже есть предустановленный список исключений, который можно дополнять и редактировать.

Рисунок 17. Список исключённых из перехвата приложений в InfoWatch Device Monitor 5.1

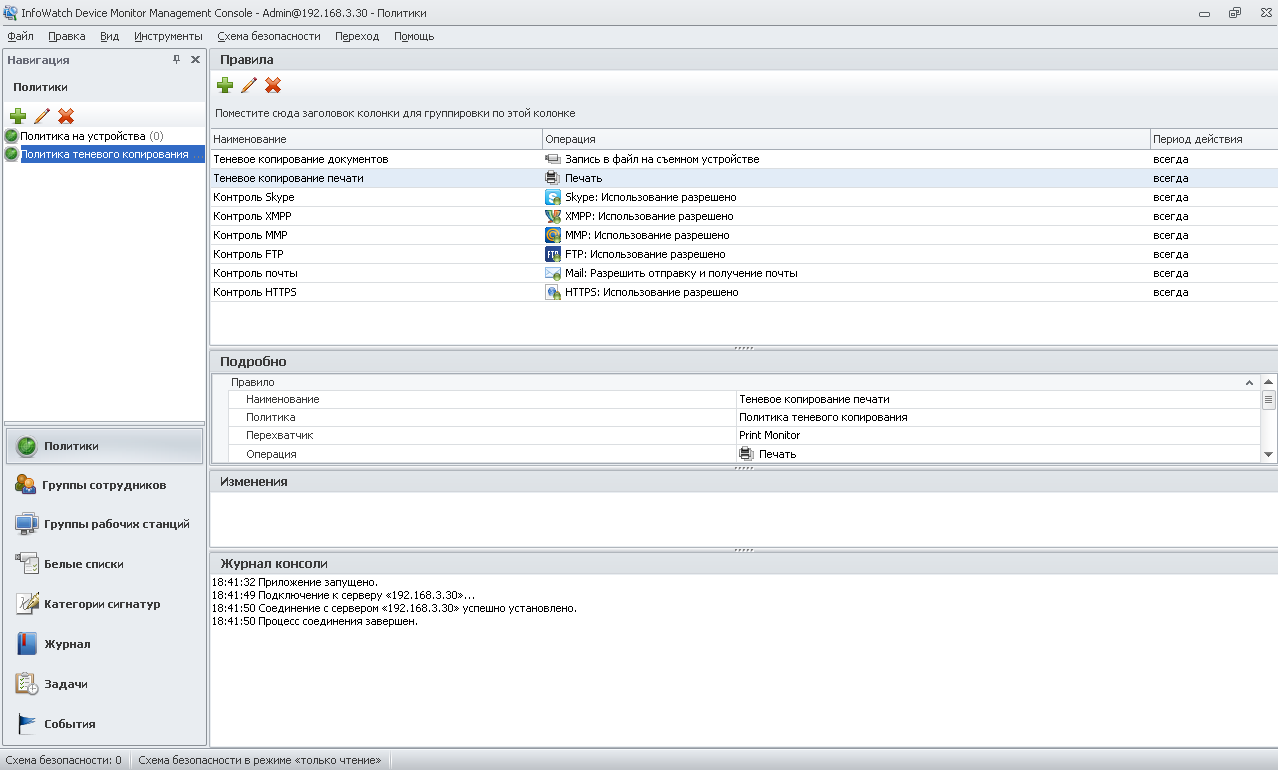

Настройка политик контроля рабочих станций в InfoWatch Device Monitor 5.1

После того как первоначальная настройка сервера выполнена, можно переходить к следующему этапу — настройке системы для контроля рабочих станций.

Анализ данных осуществляется на основе политик. Политики — это наборы правил, которые указывают какие данные, с каких устройств и по каким каналам связи необходимо контролировать. Политики назначаются группам сотрудников и группам рабочих станций.

Политики, группы станций и сотрудников, белые списки устройств и сигнатуры форматов файлов в совокупности называются «Схемой безопасности».

В процессе работы схема безопасности может неоднократно редактироваться, при этом последняя сохранённая версия считается текущей. Старые варианты схем безопасности не удаляются, а хранятся в базе данных. Всегда можно вернуться к прежней схеме или же посмотреть когда и кем она редактировалась.

Перейдём непосредственно к работе с политиками.

Средство управления конфигурациями позволяет как редактировать существующие политики, так и создавать новые.

Для дальнейшей демонстрации работы системы, изменим ряд готовых правил.

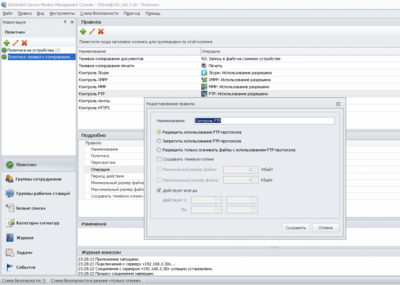

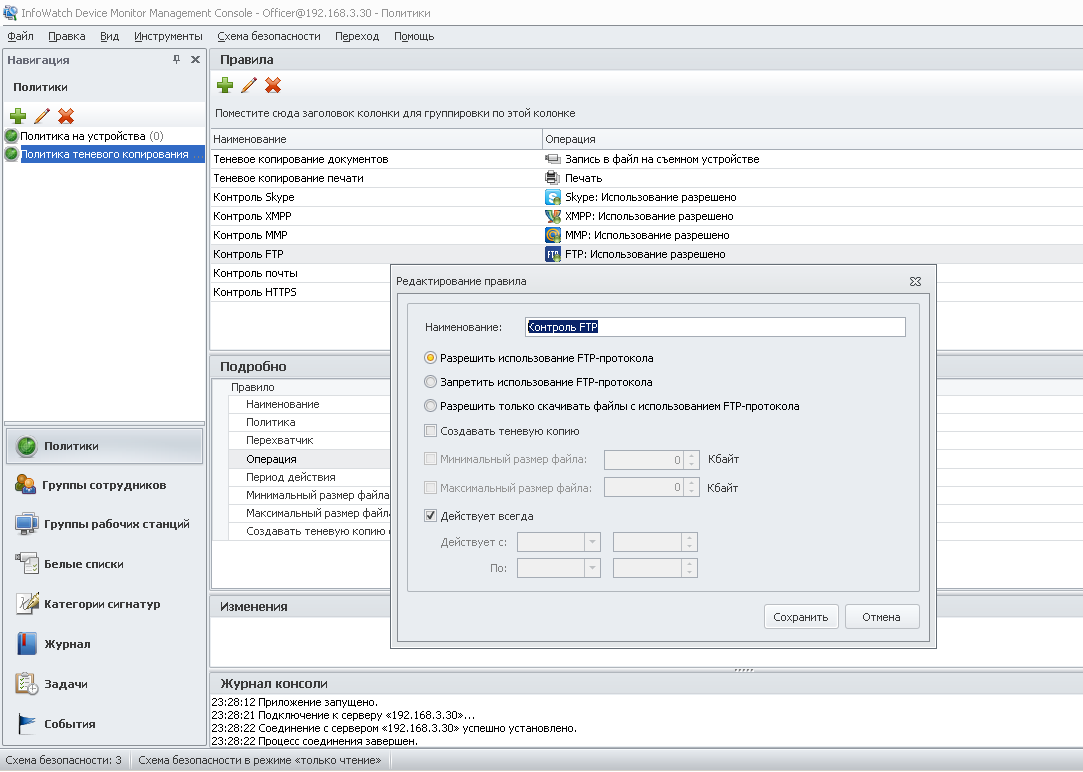

На рисунке 18 показан общий принцип редактирования правил. В качестве примера мы запретим использование протокола FTP.

Рисунок 18. Редактирование правила контроля FTP InfoWatch Device Monitor 5.1

Как видим, правилам можно задавать даже период действия или размер файла, который может быть перехвачен.

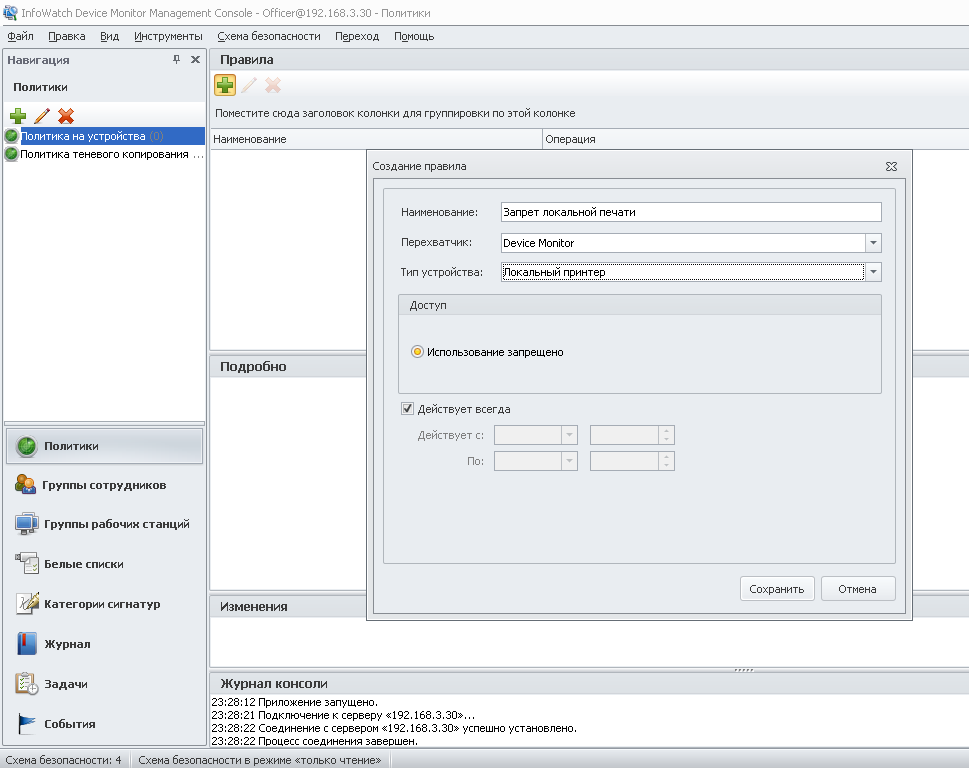

В политику контроля на устройства добавим правило запрета локальной печати.

Для этого выберем эту политику и нажмём кнопку «Добавить правило».

В открывшемся окне обязательно укажем имя правила, в качестве перехватчика выбираем «Device Monitor», а в списке устройств — «Локальный принтер».

Рисунок 19. Создание правила запрета локальной печати в InfoWatch Device Monitor 5.1

Нажимаем кнопку «Сохранить» и сохраняем новую версию схемы безопасности.

Можем считать, что тестовая политика безопасности у нас создана.

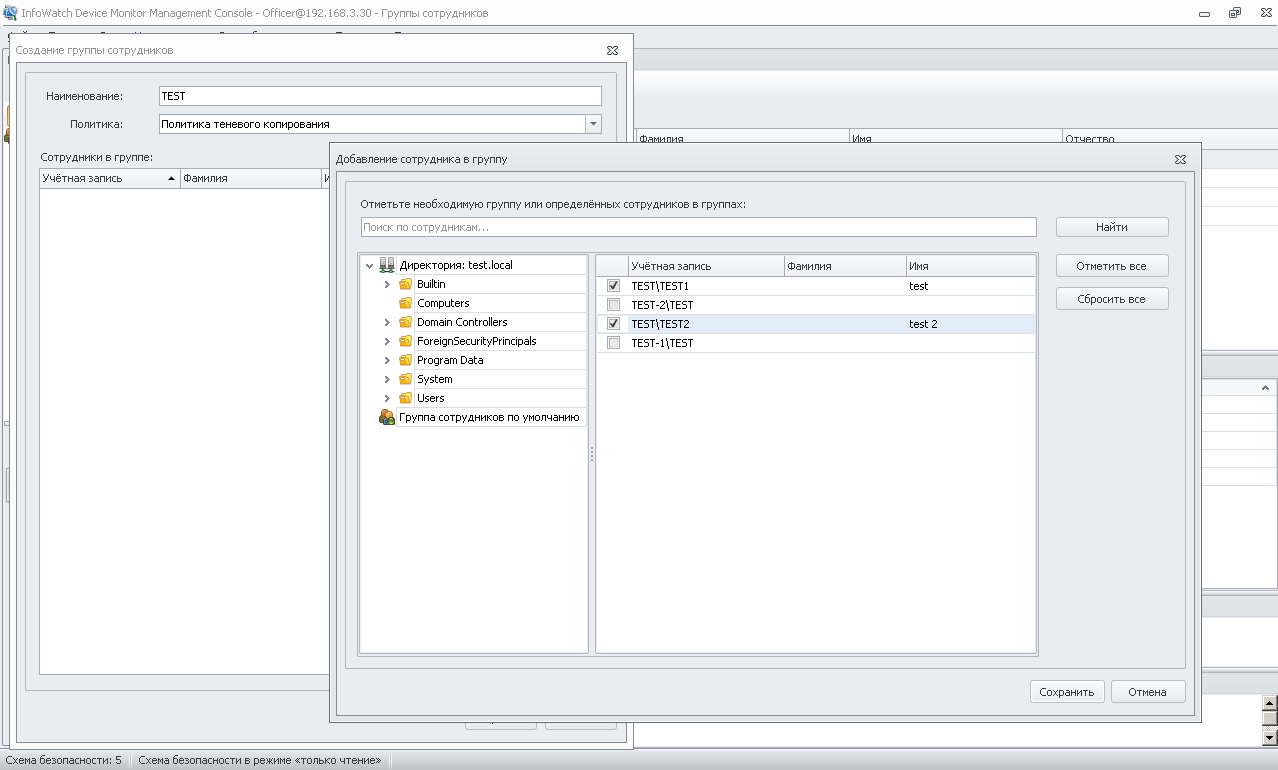

Теперь переходим к следующему разделу консоли управления — «Группы сотрудников».

Как мы уже говорили, нельзя применить политику безопасности к отдельно взятому сотруднику. Политика безопасности применяется только к группам сотрудников. Поэтому, даже если есть необходимость применить политику к отдельному сотруднику, нужно создать новую группу и поместить туда учётную запись соответствующего сотрудника.

Также стоит учитывать, что на сотрудников влияют и политики для рабочих станций. Поэтому, в случае применения нескольких правил, приоритет отдаётся более строгому правилу, т.е. запрещающее правило имеет более высокий приоритет перед разрешающим.

Чтобы сотрудникам службы безопасности было легче отслеживать применение политик к группам сотрудников и рабочих станций, в InfoWatch Device Monitor существует возможность просмотра результирующей политики.

После установки сервера InfoWatch Device Monitor автоматически создаётся группа сотрудников по умолчанию, куда помещаются все сотрудники, список которых получен с рабочих станций и серверов каталогов инфраструктуры.

Создадим отдельную группу TEST, куда поместим учётные записи пользователей нашего домена и применим к этой группе политику теневого копирования.

Как видно на рисунке 20, это достаточно просто сделать.

Рисунок 20. Создание новой группы сотрудников в InfoWatch Device Monitor 5.1

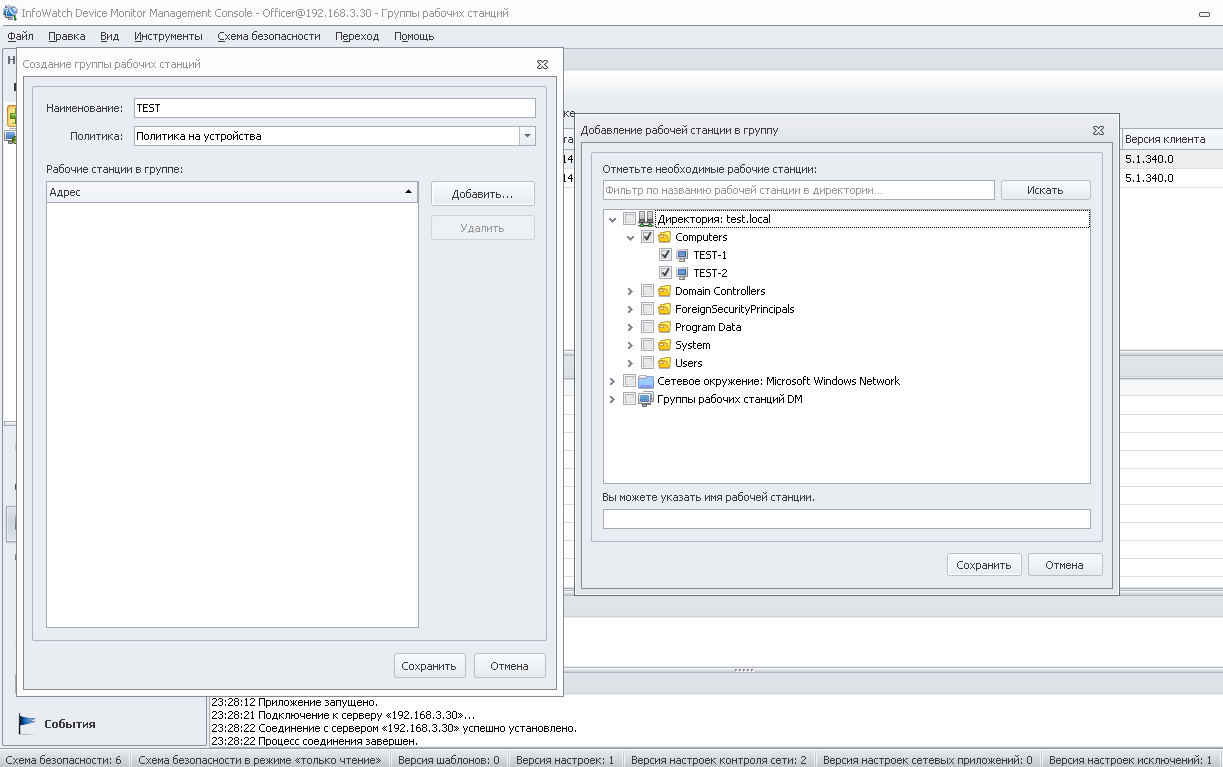

Аналогично ведётся работа и с группами рабочих станций.

В качестве примера мы создали группу рабочих станций TEST и поместили туда две рабочие станции. К этой группе мы применили политику на устройства (см. рисунок 21).

Рисунок 21. Создание группы рабочих станций в InfoWatch Device Monitor 5.1

Поскольку в компаниях всегда используется очень большое количество устройств, то нет необходимости контролировать или запрещать их все. Тому может быть много причин. Чтобы исключить эти устройства из проверки и контроля, предусмотрена возможность создания белых списков. Устройства, которые помещены в этот список будет всегда безусловно разрешены для использования.

Добавлять устройства в белый список можно как по модели, так и по идентификатору устройства.

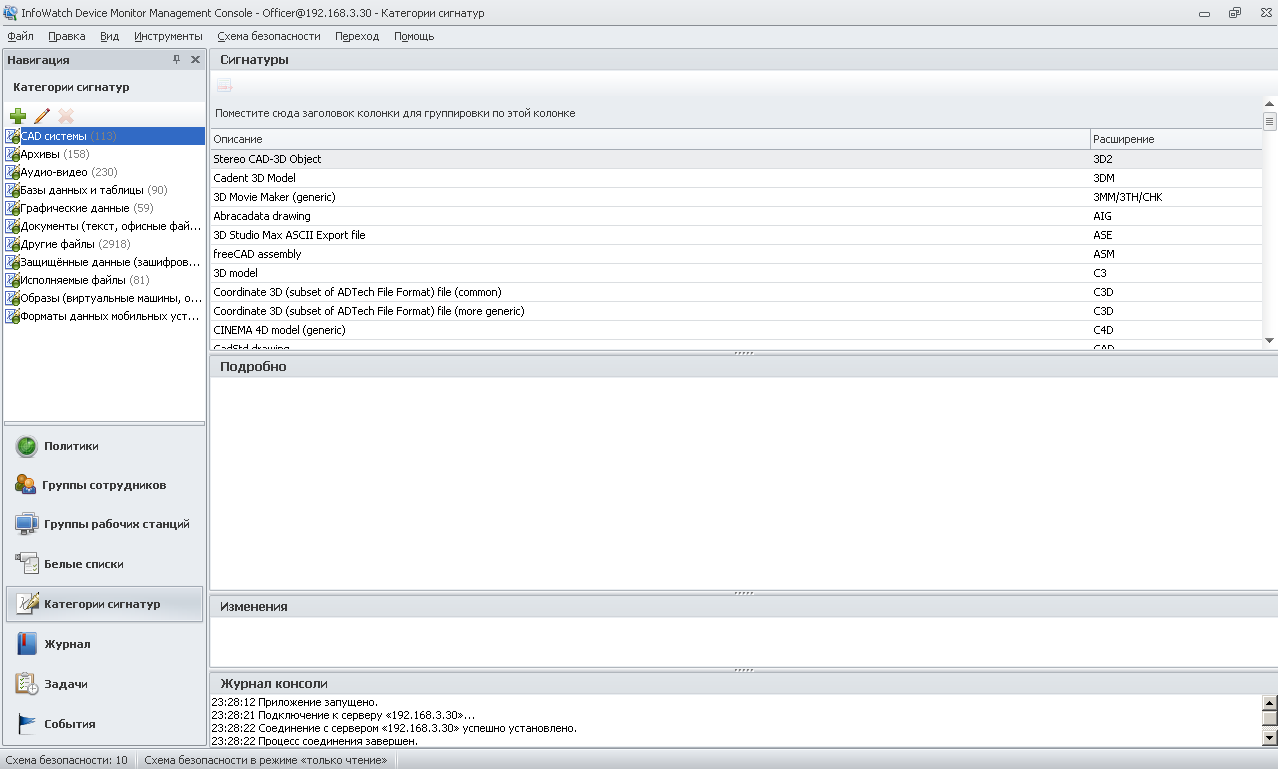

Для контроля файловых операций в InfoWatch Device Monitor используются сигнатуры. Они представляют собой готовые описания структуры форматов файлов.

Список сигнатур очень обширен и содержит несколько тысяч записей, разбитых на определённые категории (CAD-системы, аудио, архивы и прочее).

Рисунок 22. Предустановленные категории сигнатур в InfoWatch Device Monitor 5.1

Также можно создавать свои категории и добавлять в них сигнатуры из списка имеющихся.

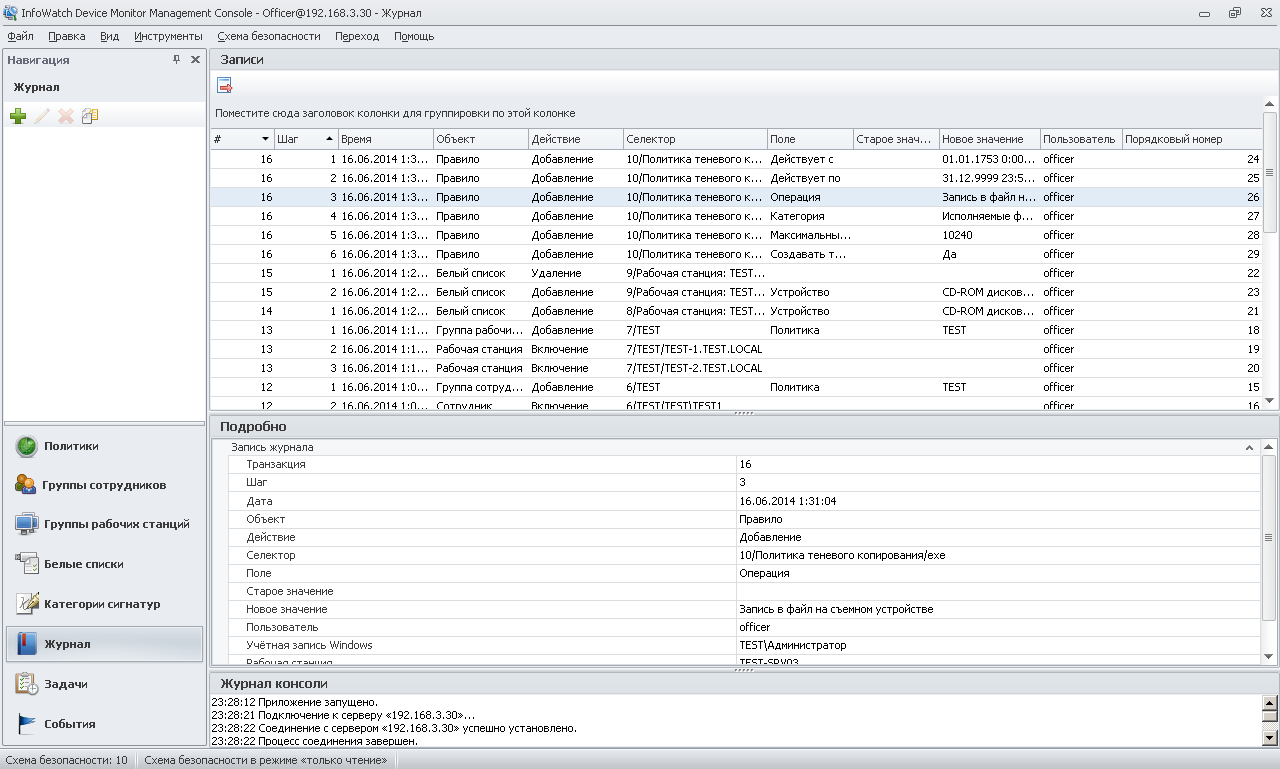

Для сотрудников отдела информационной безопасности всегда важно знать кто и когда работал в системе. Для предоставления актуальной информации касательно работы с системой предназначен журнал событий консоли управления. В нём можно посмотреть все события, которые связаны с работой в консоли управления (см. рисунок 23).

Также можно создавать свои журналы для автоматической фильтрации событий, чтобы всегда можно было получать актуальную оперативную информацию.

Рисунок 23. Журнал работы консоли управления InfoWatch Device Monitor 5.1

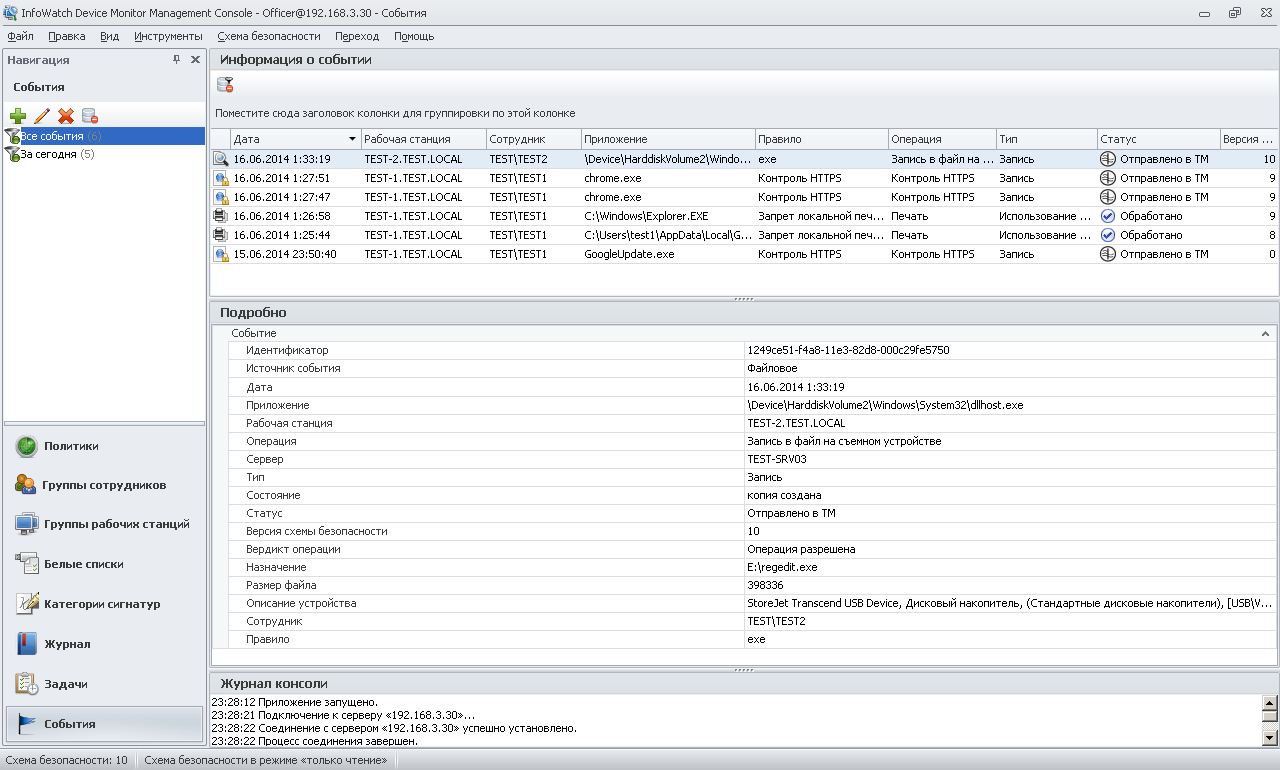

Любая DLP-система обязана предоставлять сотрудникам службы безопасности полные и детализированные отчёты о зарегистрированных инцидентах. InfoWatch Device Monitor этому не исключение. Все события, которые произошли на рабочих станциях и были зафиксированы агентами можно просмотреть в журнале событий сервера.

Можно просмотреть все события, а можно создать свой фильтр, с выборкой по определённому периоду. По каждому событию можно получить самую детальную информацию. На рисунке 24 показаны все события, которые были зафиксированы, а также результаты применения настроенных ранее политик.

Рисунок 24. Списоксобытий InfoWatch Device Monitor 5.1

Как видим, система работает корректно. Локальная печать была заблокирована, попытка записи файла на съёмное устройство была зафиксирована, файл передан на анализ на сервер InfoWatch Traffic Monitor, тоже самое и касается данных, которые были перехвачены по протоколу HTTPS.

На этом мы заканчиваем обзор InfoWatch Device Monitor 5.1 и переходим к выводам.

Выводы

Как видим, InfoWatch Traffic Monitor Enterprise 5.1 обеспечивает надёжную защиту рабочих станций от утечек информации через внешние устройства благодаря компоненту InfoWatch Device Monitor. Простая и понятная логика работы этой системы позволяет в краткие сроки развернуть её в инфраструктуре и обучить персонал.

Достоинства:

- Возможность контроля сетевого трафика на рабочих станциях по протоколам POP3, SMTP, IMAP, MAPI, S/MIME, FTP, HTTPS на уровне рабочих станций;

- Возможность контроля систем обмена мгновенными сообщениями такими как GTalk, Skype, Mail.Ru Агент, Jabber на уровне рабочих станций;

- Большой список поддерживаемых устройств;

- Большой список сигнатур файлов для анализа;

- Контроль принадлежности рабочей станции к корпоративной сети (при смене сети на рабочей станции сужается круг разрешённых сетевых соединений, в данном случае предусмотрена возможность принудительного использования VPN);

- Теневое копирование данных с устройств даже при отсутствии соединения с корпоративной сетью;

- Высокий уровень защиты агента от постороннего вмешательства в его работу или принудительного завершения его работы;

- Возможность предоставления сотрудником службы безопасности временного доступа к какому-либо устройству на рабочей станции по коду доступа, который можно сообщить работнику, к примеру, в телефонном режиме;

- Простота в установке и настройке;

- Удобная интуитивно понятная консоль управления;

- Детальная информация по инцидентам.

Недостатки:

- На наш взгляд стоит придерживаться единой политики относительно консоли управления. Если InfoWatch Traffic Monitor снабжён новой веб-консолью, то этого же стоит ожидать и для других компонентов системы. Несколько видов консолей создают неудобство в использовании;

- Для списка событий крайне желательно наличие фильтрации не только по временному периоду, а и по другим атрибутам событий;

- Отсутствие возможности контроля буфера обмена (в т. ч. Print Screen);

- Отсутствие средств анализа статистики инцидентов и построения отчетов в консоли управления InfoWatch Device Monitor.

- Отсутствие контроля запуска приложений (планируется в 2014 году).

В первой части обзора мы рассмотрели нововведения и общие функциональные возможности InfoWatch Traffic Monitor Enterprise 5.1. А также узнали как выполнять установку, первоначальную настройку и основные принципы работы с шлюзовой частью этого продукта.

Обзор InfoWatch Traffic Monitor Enterprise 5.1. Часть 1 - защита от утечек на шлюзе

Обзор InfoWatch Traffic Monitor Enterprise 5.1. Часть 3 - поиск конфиденциальных данных