Сертификат AM Test Lab

Номер сертификата: 153

Дата выдачи: 08.10.2015

Срок действия: 08.10.2020

2. Возможности Indeed Enterprise Authentication

3. Состав Indeed Enterprise Authentication

4. Принцип работы Indeed Enterprise Authentication

5. Поддерживаемые технологии аутентификации

7. Установка Indeed Enterprise Authentication

Введение

В последние годы парольная аутентификация подвергается серьезной и небезосновательной критике. Несостоятельность этого способа проверки личности в контексте современных требований к IT-безопасности тесно связана с человеческим фактором.

Генерировать и запоминать многочисленные пароли, регулярно и часто их менять, а также выполнять другие требования безопасности пользователям сложно. Поэтому они стараются использовать несложные парольные комбинации и зачастую небрежно относятся к их хранению — записывают на бумажках или сообщают коллегам в случае болезни или для выполнения каких-либо срочных действий.

Пароли неудобны и администраторам, ведь им часто приходится восстанавливать забытые пароли и заблокированные учетные записи пользователей.

Все это приводит к тому, что риск несанкционированного доступа к данным возрастает, а значит, существенно снижается общий уровень информационной безопасности.

Эффективным решением этих проблем является использование технологий строгой аутентификации.

Строгая аутентификация основана на проверке дополнительных данных для идентификации пользователя, называемых факторами аутентификации. Такими факторами могут быть известная пользователю информация (пароль, PIN-код), имеющееся у пользователя устройство (смарт-карта, USB-ключ, устройство генерации одноразовых паролей), биометрические характеристики пользователя (отпечаток пальца, рисунок вен на ладони). Очевидно, что чем больше факторов используется для аутентификации, тем она надежнее. На практике самым распространенным является применение двух факторов.

Технологии строгой аутентификации реализуются решениями соответствующего класса. К числу таких решений на отечественном рынке относится решение Indeed Enterprise Authentication (сокращенно Indeed EA), разработанное компанией Indeed ID и позволяющее отказаться от необходимости использования паролей и обеспечить за счет этого автоматическое исполнение регламентов доступа к IT-системам.

Возможности Indeed Enterprise Authentication

Позволяя заменить пароли на строгую аутентификацию, Indeed Enterprise Authentication освобождает сотрудников от необходимости запоминать и хранить пароли в секрете, выполнять их регулярную смену, а также избавляет от необходимости ручного ввода паролей с клавиатуры.

Это позволяет повысить эффективность работы сотрудников, сократить риски информационной безопасности, минимизировать количество обращений в службу Help Desk и, как следствие, сократить общие расходы на сопровождение инфраструктуры предприятия.

Indeed Enterprise Authentication предоставляет следующие возможности:

- доступ к ресурсам домена Microsoft Active Directory с использованием технологии строгой аутентификации;

- хранение паролей пользователей и их автоматическая смена согласно установленным политикам безопасности;

- поддержка широкого спектра технологий строгой аутентификации (более подробно этот вопрос мы рассмотрим в разделе «Поддерживаемые технологии аутентификации»);

- возможность комбинировать все поддерживаемые технологии аутентификации в рамках одной IT-инфраструктуры;

- доступ к ресурсам домена из внутренней сети и к службам, доступным из внешней сети (почта, веб-приложения);

- доступ по кэшированному (сохраненному) аутентификатору в случае отсутствия связи с сервером Indeed;

- автоматическая блокировка рабочей станции (например, при извлечении устройства аутентификации или использовании экранной заставки);

- самостоятельная регистрация аутентификаторов и управление ими для пользователей;

- автоматическая идентификация пользователя по аутентификатору без необходимости ввода логина;

- автоматическая подстановка пароля в скрытом виде в нужное поле при нажатии комбинации горячих клавиш (функция Indeed Paste);

- работа на терминальных серверах Microsoft и Citrix;

- работа серверов Indeed в режиме кластера;

- журналирование событий системы Indeed Enterprise Authentication и аудит действий администраторов и пользователей;

- построение отчетов о событиях системы;

- интеграция с системами контроля и управления физическим доступом (СКУД);

- интеграция с системами управления ключевыми носителями (Card Management System, CMS);

- интеграция с системами управления жизненным циклом и правами учетных записей пользователей (Identity Management, IdM).

Управление пользователями и параметрами системы Indeed Enterprise Authentication выполняется централизованно с помощью консоли управления Indeed Enterprise Management Console, которая предоставляет администратору полный набор инструментов для управления системой.

Состав Indeed Enterprise Authentication

Indeed Enterprise Authentication состоит из серверной и клиентской частей, в состав каждой из них входят отдельные модули. Для сопряжения с устройствами аутентификации в системе также есть специальная библиотека модулей — Indeed Enterprise Authentication Provider.

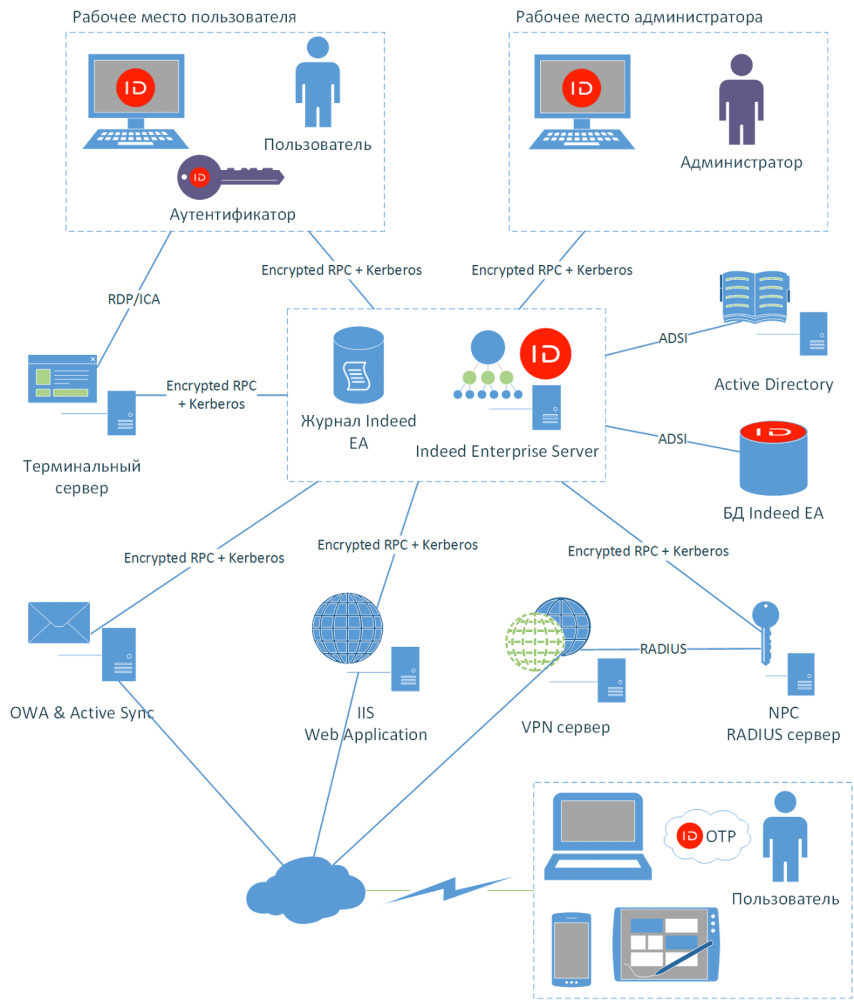

Рисунок 1. Общая компонентная схема Indeed Enterprise Authentication

Модули, входящие в библиотеку Indeed Enterprise Authentication Providers, содержат драйвера устройства от вендора и реализуют функции получения и сравнения аутентификационных данных. Таким образом работа с устройствами отделяется от логики работы системы и предоставляется унифицированный интерфейс взаимодействия. Эта архитектура позволяет разработчику оперативно добавлять поддержку новых технологий аутентификации.

Централизованное хранение и защиту данных пользователей, а также процедуру аутентификации пользователей выполняет серверный компонент Indeed Enterprise Server, или сервер Indeed. Сервер принимает и обрабатывает запросы со стороны клиентской части системы и со стороны инструментов администраторов, гарантируя пользователю доступность данных с любого доменного ПК и предоставляя администратору возможность настраивать параметры доступа пользователей и управлять настройками системы.

Все данные и настройки решения хранятся в Active Directory (AD) в виде структуры, локализованной в одном контейнере, поэтому нет необходимости расширять схему AD (что не всегда желательно). Для защиты данных в хранилище используются алгоритмы симметричного шифрования и хэширования, входящие в состав Microsoft Enhanced Cryptographic Service Provider. При этом все ключи и операции шифрования выполняются только на серверах Indeed и не выносятся за их пределы.

Возможность доступа в систему с использованием технологий строгой аутентификации и синхронизации паролей обеспечивает клиентская часть системы, реализованная в модуле Indeed Windows Logon Агент.

Все события системы, связанные с предоставлением доступа, действиями пользователей и изменением параметров системы, фиксируются в журнале Indeed Enterprise Authentication. Просмотр журнала доступен в интерфейсе консоли управления Indeed Enterprise Management Console, который удобен также тем, что в нем можно выполнять построение отчетов по различным критериям.

Кроме того, в состав решения при необходимости могут быть включены модули расширения для ряда продуктов Microsoft.

Компоненты Indeed ActiveSync Extension и Indeed Outlook Web Access Extension обеспечивают возможность аутентификации пользователей соответственно в ActiveSync и Outlook Web App для доступа к данным почты и других приложений, хранящимся на сервере Exchange.

При наличии компонента Indeed Lync Extension появляется возможность аутентификации пользователей при обращении к серверу корпоративной коммуникации без передачи доменного пароля.

Для защиты данных, передаваемых между клиентскими модулями и сервером Indeed, используется технология Microsoft Remote Procedure Call (RPC). Использование этой технологии с обязательным требованием максимального уровня безопасности обеспечивает взаимную аутентификацию клиента и сервера и шифрование канала связи с использованием протокола Kerberos. Такой механизм используется при репликации данных в доменах Active Directory на контроллерах домена.

Принцип работы Indeed Enterprise Authentication

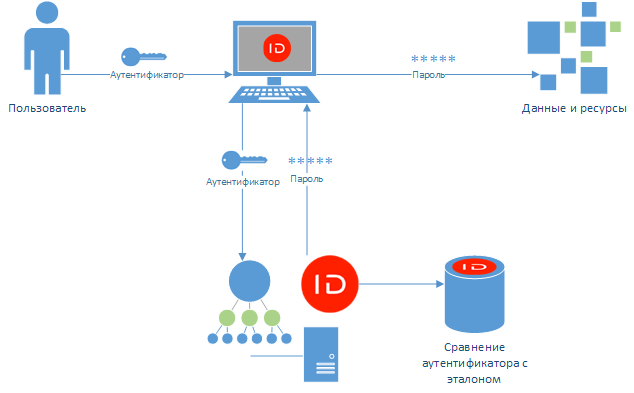

Принципиально работа системы основана на взаимодействии Indeed Windows Logon Агента и сервера Indeed.

Рисунок 2. Процесс аутентификации пользователя в системе Indeed Enterprise Authentication

В момент регистрации первого аутентификатора пользователя сервер Indeed генерирует новый случайный пароль и устанавливает его для учетной записи пользователя. С этого момента пароль неизвестен ни пользователю, ни администратору системы. Соответственно, доступ в домен становится возможен только с использованием технологии Indeed. При этом смена пароля пользователя (по требованию ОС или по установленному расписанию) также «перекладывается на плечи» Indeed Enterprise Authentication и выполняется автоматически.

Теперь для аутентификации вместо ввода пароля пользователю необходимо предоставить аутентификатор, выполнив соответствующее выбранной технологии действие: приложить палец к считывателю, вставить карту, ввести одноразовый пароль и проч.

Получив от пользователя аутентификатор, Indeed Windows Logon Агент передает его серверу Indeed для проверки. При получении такого запроса сервер, в свою очередь, извлекает из базы данных эталонный аутентификатор пользователя и выполняет его сравнение с предоставленным значением. В случае если аутентификаторы совпадают, сервер возвращает Агенту пароль пользователя для аутентификации в домене.

Таким образом, Indeed Enterprise Authentication автоматизирует управление паролями пользователей, а не заменяет штатную систему аутентификации Active Directory. Парольная аутентификация становится внутренним механизмом, который скрыт от пользователя и используется только на программном уровне.

Если физическое подключение рабочей станции к сети отсутствует и сервер Indeed недоступен (например, в случае командировки сотрудника), доступ возможен по кэшированному (сохраненному локально) аутентификатору. При этом система позволяет ограничить срок действия сохраненных аутентификаторов различными параметрами.

Поддерживаемые технологии аутентификации

Indeed Enterprise Authentication поддерживает работу с широким спектром технологий аутентификации, благодаря чему систему можно гибко адаптировать под конкретные задачи и IT-среду компании.

Система поддерживает следующие технологии:

- смарт-карты и USB-ключи различных производителей;

- биометрия: отпечаток пальца, рисунок вен ладоней;

- RFID-карты: Mifare, EM Marin, HID Prox, HID iClass;

- одноразовые пароли: SMS, OTP-брелок, приложение на смартфоне.

При этом все поддерживаемые технологии могут функционировать совместно в единой среде. Например, топ-менеджеры и финансовый отдел компании могут использовать высоконадежную биометрическую аутентификацию, рядовые сотрудники — недорогие бесконтактные карты, а удаленные работники — генераторы одноразовых паролей.

Системные требования

Поскольку внедрение системы Indeed Enterprise Authentication задействует комплекс программных и аппаратных средств, технические требования системы определяются набором требований для отдельных компонентов решения и требованиями для IT-инфраструктуры компании.

Требования для IT-инфраструктуры компании

- Домен Microsoft Active Directory 2003/2008/2008 R2 (Native режим).

- Уровень функциональности леса и домена не ниже Windows Server 2003.

Требования для установки серверной части

| Аппаратные требования | Требования к окружению | Поддерживаемые ОС |

Минимальные:

|

|

|

Существенная разница в минимальных и рекомендуемых требованиях к размеру свободного пространства на системном диске связана с возможностью включения сбора отладочных логов, которые используются разработчиком для диагностики в случае возникновения проблемной ситуации.

Требования для установки клиентской части

| Аппаратные требования

| Требования к окружению

| Поддерживаемые ОС

|

Минимальные:

|

|

|

Установка Indeed Enterprise Authentication

Развертывание инфраструктуры Indeed Enterprise Authentication возможно как в родительском домене, так и в отдельных доменах районных центров. Вне зависимости от выбранной схемы этот процесс состоит из нескольких этапов.

Подготовительный этап

Перед началом установки компонентов рассматриваемого решения необходимо создать в Active Directory так называемый экземпляр системы, где будут храниться все данные системы Indeed. Для этого в составе дистрибутива имеется специальная утилита, которая автоматически создает локализованный контейнер с определенной структурой вложенных элементов и необходимые группы безопасности.

Установка серверной части

После создания хранилища данных выполняется непосредственно установка серверного компонента Indeed Enterprise Server.

Для повышения доступности и отказоустойчивости системы в качестве сервера Indeed рекомендуется использовать выделенный сервер в составе целевой IT-инфраструктуры. С этой же целью предлагается рассмотреть возможность развертывания нескольких серверов Indeed. Их количество варьируется в зависимости от индивидуальных требований компании к масштабируемости и отказоустойчивости.

Процесс установки Indeed Enterprise Server довольно прост и выполняется согласно инструкциям инсталлятора.

После установки сервера необходимо выполнить его настройку, которая включает активацию сервера, генерацию ключа шифрования, регистрацию и применение серверной лицензии и наконец запуск сервера.

Завершающим шагом является установка компонента/компонентов для взаимодействия с выбранными устройствами аутентификации (в терминологии данного решения такие компоненты называются провайдерами).

Процедура установки и настройки дополнительных серверов Indeed аналогична установке основного сервера с незначительными отличиями в их настройке.

В завершении установки серверной части опционально могут быть выполнены дополнительные настройки работы системы (например, настройка автоматической идентификации пользователя).

Установка клиентской части

Установка клиентской части выполняется на рабочих местах пользователей Indeed и включает в себя установку компонента Indeed Windows Logon Агент и необходимых провайдеров, соответствующих выбранной технологии аутентификации.

Для успешной установки этих компонентов достаточно следовать указаниям инсталлятора.

Поскольку инсталляторы компонентов клиентской части реализованы в виде стандартных пакетов MSI (Microsoft Windows Installer), установку этих компонентов на любое количество рабочих станций можно выполнить с помощью групповых политик Microsoft Active Directory или других средств управления IT-инфраструктурой (например, Microsoft System Center Configuration Manager).

Работа с системой

Процесс эксплуатации системы включает взаимодействие с ней как рядовых сотрудников, так и IT-специалистов (администраторов, сотрудников ИБ-отдела и проч.).

Управление системой Indeed ID

Управление пользователями Indeed ID

Централизованное управление пользователями системы Indeed выполняется администраторами системы с помощью консоли управления Indeed Enterprise Management Console, предоставляющей для этого полный набор инструментов.

Консоль позволяет создавать пользователей Indeed ID, управлять параметрами аутентификаторов и их кэширования, а также выполнять аудит событий системы Indeed.

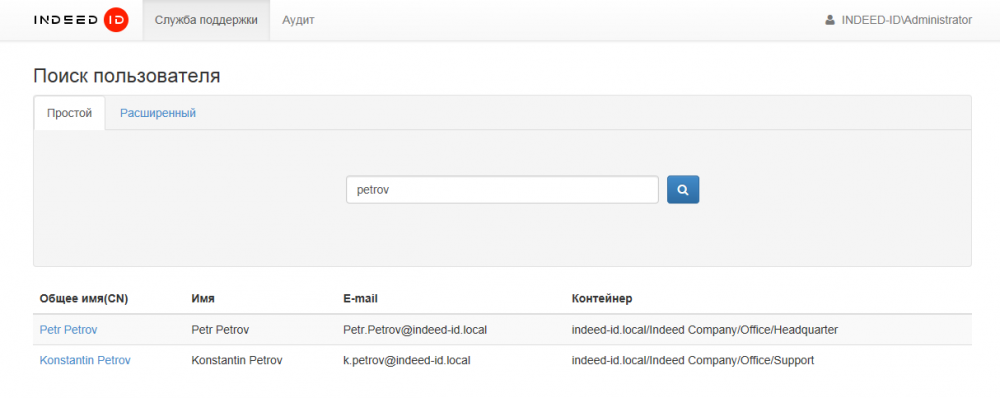

Сразу после запуска консоли управления администратор попадает на вкладку «Служба поддержки», где он может выполнить поиск нужного пользователя.

Рисунок 3. Раздел «Служба поддержки»

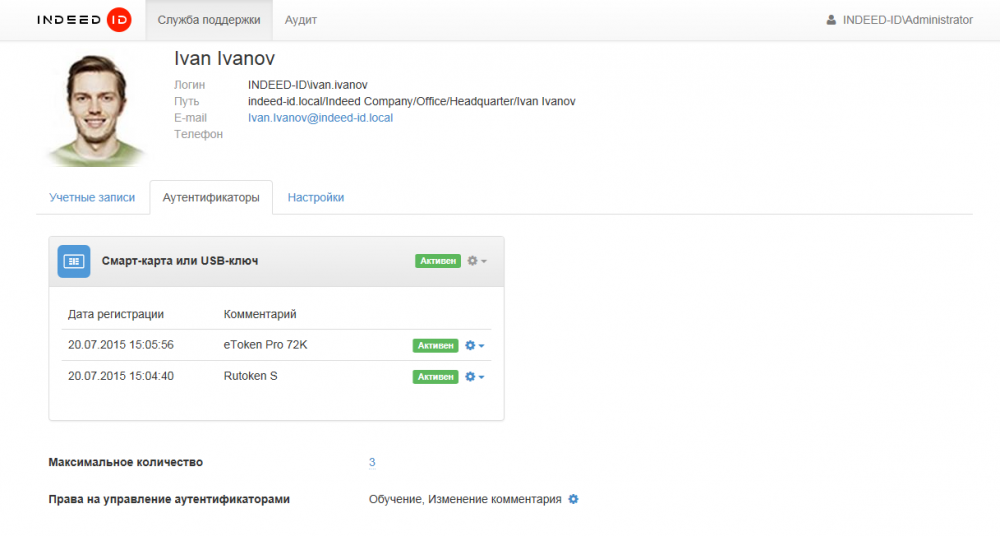

Настройка параметров аутентификации для пользователя выполняется в так называемой карточке пользователя, представляющей собой страницу, на которой отображается информация о пользователе и его аутентификаторах.

Рисунок 4. Карточка пользователя Indeed

С помощью дополнительных инструментов, входящих в состав дистрибутива продукта, можно автоматизированно управлять параметрами пользователей (например, при необходимости определения одинаковых настроек для большого числа пользователей).

Управление параметрами системы Indeed ID

Настройка параметров системы выполняется с помощью набора групповых политик. С их помощью администратор может гибко настраивать работу системы, управляя широким набором параметров.

Кроме того, Indeed Enterprise Authentication предоставляет возможность доступа к настройкам системы через COM-интерфейс, что позволяет при необходимости реализовать собственные сценарии автоматизированного управления.

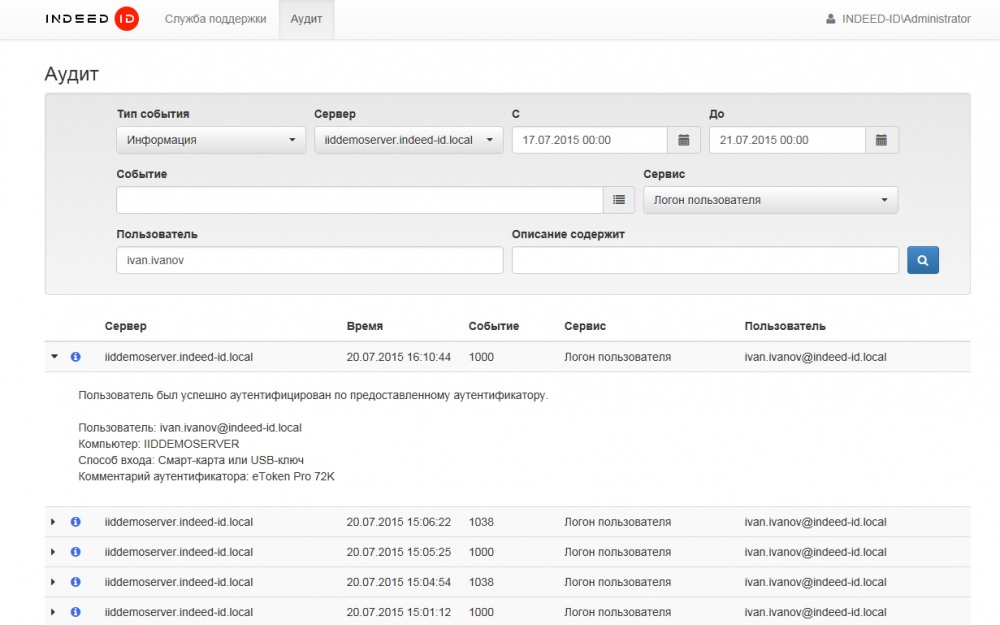

Аудит событий системы

Информацию обо всех событиях и операциях системы Indeed администратор может получить на вкладке «Аудит» консоли управления.

Рисунок 5. Раздел «Аудит»

Доступ к ресурсам

Возможность получать доступ к ресурсам домена Microsoft Active Directory обеспечивает компонент Indeed Windows Logon Агент.

Интеграция Indeed Enterprise Authentication с Windows

Способ интеграции клиентской части с Windows зависит от версии ОС.

Взаимодействие с Windows XP/2003 осуществляется через интеграцию со стандартной библиотекой GINA (Microsoft Graphical Identification and Authentication), реализующей графический интерфейс доступа пользователей в Windows. В этом случае вместо стандартного окна аутентификации и входа GINA пользователь видит окно аутентификации Indeed Enterprise Authentication.

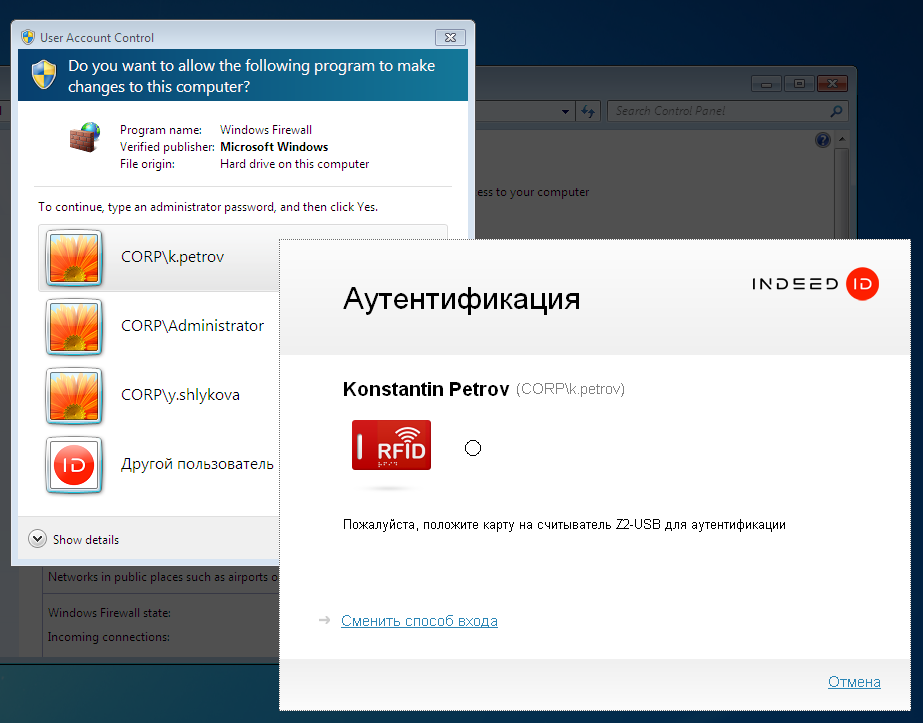

Для Windows 7/8/2008/2012 в системе Indeed Enterprise Authentication реализован собственный модуль Credential Provider (данный механизм появился в ОС Windows начиная с версии Windows Vista). За счет этого с помощью технологии Indeed Enterprise Authentication можно аутентифицироваться не только при входе в Windows, но и при доступе к доменным ресурсам, например почте и веб-приложениям.

Рисунок 6. Аутентификация по технологии Indeed в диалоге выбора учетных записей

Доступ к ресурсам по аутентификатору

Для того чтобы использовать строгую аутентификацию, пользователю необходимо выполнить обучение одного или нескольких аутентификаторов (в зависимости от настроек системы). Данный процесс сопровождается подробными инструкциями и не вызывает трудностей.

При этом после регистрации первого аутентификатора для учетной записи пользователя генерируется случайный пароль, поэтому вход в систему пользователь может выполнять только по аутентификатору. Генерация случайного пароля может быть отключена администратором системы. В этом случае вход в систему будет возможен и по аутентификатору, и по доменному паролю.

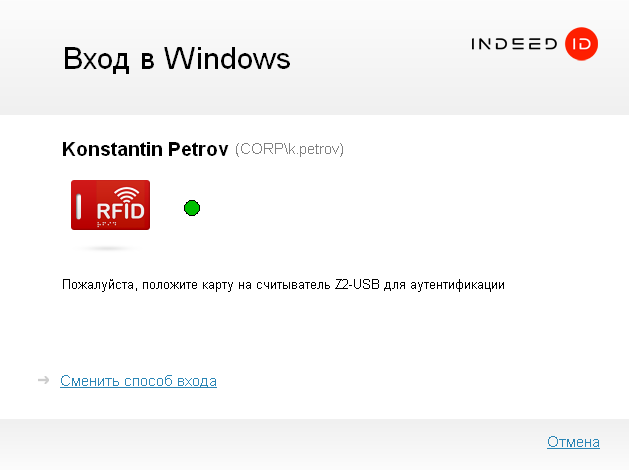

Процедура аутентификации для пользователей (в том числе при доступе к удаленному рабочему столу) остается привычной. Ввод пароля просто заменяется действием, предусмотренным выбранной технологией. После загрузки Windows, как обычно, появляется штатное приглашение ОС для доступа в систему и требуется нажатие стандартного сочетания клавиш Ctrl+Alt+Del, после чего открывается окно аутентифиции Indeed Windows Logon. В этом окне пользователь вводит аутентификатор.

Рисунок 7. Окно аутентификации Indeed

Причем если рабочее место используется большим числом сотрудников, то систему можно настроить таким образом, что ввод аутентификатора будет единственным действием, которое потребуется от пользователя. Имя пользователя Indeed Windows Logon Агент автоматически определит по полученному аутентификатору.

Использовать строгую аутентификацию сотрудник может также при входе в приложения, для которых настроено использование специальной функции Indeed Paste. В этом случае пользователю нужно лишь установить курсор в поле, предназначенное для ввода пароля, нажать комбинацию горячих клавиш и подтвердить свою личность в окне запроса аутентификации. Indeed Windows Logon автоматически введет пароль для доступа к данному приложению в скрытом виде.

Управление аутентификаторами

Пользователь может самостоятельно управлять своими аутентификаторами. В зависимости от набора доступных действий (определяемых администратором) пользователь может редактировать, проверять и удалять уже имеющиеся аутентификаторы, а также регистрировать новые.

Лицензирование системы

Лицензирование Indeed Enterprise Authentication осуществляется по схеме использования бессрочных лицензий клиентского доступа (Client Access License, CAL).

Одна клиентская лицензия дает право на использование Indeed Enterprise Authentication для одного конкретного пользователя. Удобно, что в случае необходимости клиентские лицензии можно перераспределить между сотрудниками, отозвав лицензию у одного сотрудника и выделив ее другому.

Используемая схема лицензирования учитывает количество созданных учетных записей пользователей Indeed Enterprise Authentication, в то время как количество инсталляций клиентского ПО (рабочих станций) и число аутентификаторов для одного пользователя не учитываются.

Не ограничивается и срок действия лицензий. То есть лицензии являются бессрочными и компании не требуется ежегодно оплачивать использование системы. Более того, в течение года предоставляется бесплатная поддержка системы. Для продления поддержки после этого периода необходимо заключить соответствующий договор.

Выводы

В данном обзоре мы рассмотрели систему Indeed Enterprise Authentication. Предназначенная для организации доступа к ресурсам домена на основе технологии строгой аутентификации, она позволяет решать следующие задачи:

- отказ от парольной аутентификации;

- строгая аутентификация при доступе к доменным ресурсам;

- строгая аутентификация в терминальном режиме работы;

- хранение паролей и автоматизация процесса управления ими;

- автоматизация исполнения регламентов доступа к IT-системам;

- аудит предоставленного доступа к ресурсам.

Важным преимуществом системы является поддержка широкого спектра технологий строгой аутентификации и возможность комбинировать все поддерживаемые технологии в рамках одной инфраструктуры, что позволяет гибко адаптировать систему аутентификации под конкретные задачи и IT-среду компании.

Эффективность решения для сотрудников компании кажется очевидной. Пользователям не нужно запоминать, хранить и регулярно изменять пароли, а также вручную вводить их с клавиатуры. Механизм взаимодействия с системой очень близок к привычной для пользователя традиционной схеме аутентификации, что делает работу с системой удобной и эффективной и не требует дополнительного обучения сотрудников.

Существенно упрощается и работа администраторов. Отсутствие паролей избавляет их от необходимости восстановления забытых и заблокированных учетных данных и записей. В состав решения входит набор инструментов, позволяющих централизованно управлять параметрами и пользователями системы, что сокращает риски возникновения уязвимостей, связанных с человеческим фактором.

Благодаря возможности работы серверов системы в кластерном режиме данное решение легко масштабируется и подходит для организаций с любым количеством сотрудников. Существует поддержка интеграции этого продукта с решениями сторонних разработчиков, что позволяет построить всеобъемлющую систему управления и предоставления доступа и реализовать различные сценарии организации доступа.

Удобной является и схема бессрочного лицензирования, которая не требует ежегодной оплаты использования системы, а также бесплатная поддержка в течение года после покупки лицензий.

Недостаток системы состоит в том, что на данный момент не реализовано массовое управление свойствами большого количества пользователей через интерфейс консоли управления. В случае если необходимо установить одинаковые настройки для большого количества пользователей, администратору необходимо использовать отдельные инструменты, входящие в состав решения, что не очень удобно.

Определенные неудобства возникают при первоначальной настройке серверной части, выполняемой в командной строке. Несмотря на то, что настройка выполняется только один раз во время развертывания системы, было бы удобно иметь какое-то средство, избавляющее от необходимости ручного ввода команд.

В завершение обобщим выявленные преимущества и недостатки рассмотренной системы.

Преимущества:

- поддержка широкого спектра технологий строгой аутентификации;

- возможность использования всех поддерживаемых технологий в рамках одной IT-инфраструктуры;

- простота и удобство применения для сотрудников без необходимости дополнительного обучения;

- наличие встроенных средств для аудита и построения отчетов о событиях системы;

- возможность интеграции с продуктами сторонних разработчиков;

- удобная схема лицензирования, бесплатная поддержка в первый год после покупки.

Недостатки:

- отсутствие опции массового управления свойствами большого количества пользователей через графический интерфейс;

- первоначальная настройка серверной части через командную строку.