Сертификат AM Test Lab

Номер сертификата: 564

Дата выдачи: 17.03.2026

Срок действия: 17.03.2031

- 1. Введение

- 2. Функциональные возможности

- 3. Системные требования ALD Pro

- 4. Лицензирование и техподдержка

- 5. Архитектура ALD Pro

- 6. Сценарии применения ALD Pro

- 7. Риски при совместной работе контроллеров Samba DC в составе домена MS AD

- 8. Интерфейс управления ALD Pro

- 9. Нововведения релиза 3.2

- 10. Выводы

Введение

Служба каталога является фундаментом корпоративной ИТ-инфраструктуры, и на протяжении многих лет Microsoft Active Directory удерживала статус стандарта для централизованного управления учётными записями, устройствами и политиками. Однако санкционные ограничения и ужесточение законодательных требований к защите информации в РФ изменили эту ситуацию: Microsoft AD постепенно вытесняется российскими аналогами. Сегодня переход на отечественные программные продукты — уже не просто рекомендация, а необходимость для государственных структур и устойчивого развития бизнеса.

Данное условие диктуется не только требованиями импортозамещения: Microsoft AD остаётся одной из главных целей кибератак, что объясняется её ролью центрального узла управления идентификацией и доступом в корпоративных сетях. Компрометация службы каталога часто становится первым и решающим шагом в атаках злоумышленников: получив контроль над контроллером домена, они фактически получают доступ ко всей инфраструктуре организации. Так, согласно отчёту Petri IT Knowledgebase за 2024 год, Active Directory является целью 9 из 10 атак вирусов-вымогателей, а согласно данным компании Cayosoft в 2025 году количество атак на AD выросло на 42 %.

«Группа Астра», один из флагманов российского ИТ-рынка, является разработчиком собственной службы каталога. ALD Pro — продукт корпоративного класса, созданный для централизованного управления ИТ-инфраструктурой предприятия. Это тот редкий случай, когда российское решение перестало восприниматься лишь как «отечественная альтернатива» и трансформировалось в полноценный, самодостаточный продукт, действительно способный конкурировать с зарубежным аналогом.

Согласно рейтингу CNewsMarket за 2025 год, ALD Pro лидирует среди российских служб каталогов, занимая значительную часть рынка. В этом обзоре рассматривается обновлённая версия продукта, которая вывела его на новый уровень зрелости.

Функциональные возможности

ALD Pro — российская служба каталога, созданная как полноценная альтернатива Microsoft Active Directory. Этот продукт занимает центральное место в экосистеме вендора, поскольку именно он используется для управления всей ИТ-инфраструктурой. Компания «РусБИТех-Астра» занимается разработкой этого продукта с 2021 года. При его создании основной акцент делался на использование проверенных open source решений, что гарантирует прозрачность и надёжность работы.

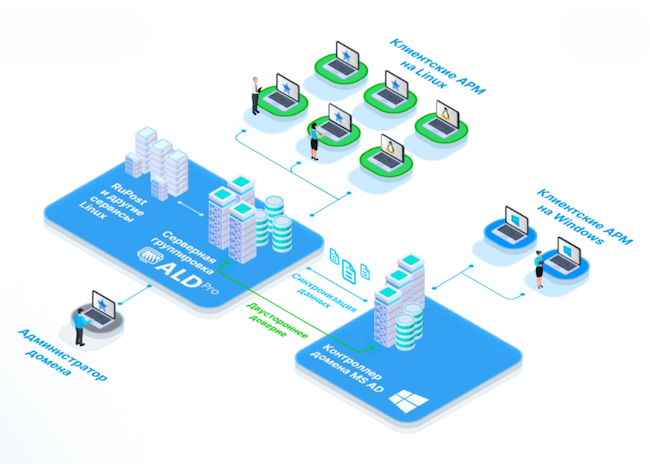

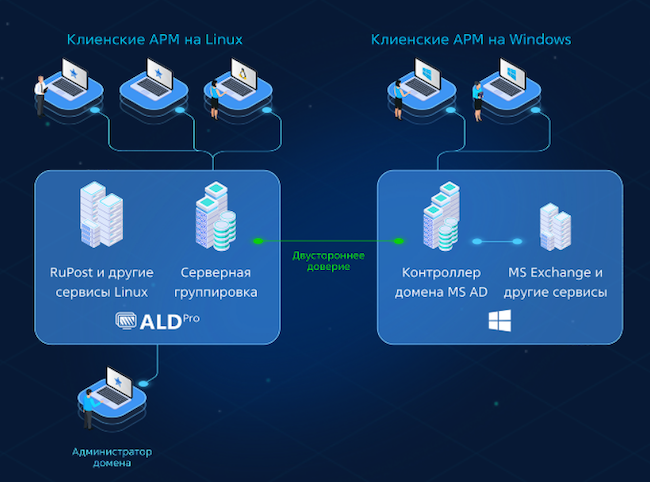

Рисунок 1. Схема работы ALD Pro в мультивендорной среде

Основные функции продукта

В основу разработки ALD Pro легла служба каталога FreeIPA, обеспечивающая полную поддержку нативных механизмов безопасности Linux. Такая база даёт возможность централизованно управлять политиками доступа к узлам, правилами повышения привилегий через sudo, ключами SSH и многое другое. Для тонкой настройки параметров ОС и клиентских приложений реализована интеграция с SaltStack — одной из ведущих платформ по управлению конфигурациями.

Решаемые ALD Pro задачи:

- Централизованное управление учётными записями. Администратор получает единый интерфейс для управления пользователями, компьютерами и сервисами из одного окна. Это исключает необходимость поддерживать несколько баз с учётными данными пользователей и заметно снижает нагрузку на ИТ-персонал. Администратору достаточно создать новому сотруднику всего одну учётную запись, чтобы тот получил доступ ко всем необходимым ему корпоративным системам. Достаточно изменить участие пользователя в группах, чтобы это отразилось на его правах доступа внутри информационных систем.

- Единая точка сквозной аутентификации Kerberos v5. Пользователи могут получить доступ ко всем ресурсам компании с помощью одного пароля, который достаточно ввести один раз при входе в операционную систему, если настроена прозрачная Kerberos-аутентификация. Учётные данные не хранятся в открытом виде в менеджерах паролей, что повышает безопасность. Единая точка сквозной аутентификации избавляет пользователей от необходимости запоминать десятки паролей от разных систем. Более того, в идеале должна быть настроена прозрачная аутентификация, чтобы пользователю для получения доступа ко всем корпоративным системам достаточно было ввести пароль один раз при входе в ОС.

- Делегирование полномочий. Продукт позволяет разграничить зоны ответственности между отдельными администраторами, предоставив им права на выполнение конкретных задач.

- Групповые политики. Можно централизованно выполнять настройку параметров компьютеров и пользовательского окружения. Механизм групповых политик реализован на базе SaltStack и позволяет в несколько строк описывать целевое состояние рабочих станций с использованием огромного числа модулей этой продвинутой системы конфигурирования, что намного проще и надёжнее написания скриптов на Bash. Механизм групповых политик является расширяемым, поэтому позволяет системным администраторам разрабатывать собственные параметры групповых политик для управления любыми клиентскими приложениями и параметрами ОС.

- Автоматическое развёртывание сервисов. Отдельные службы не нужно настраивать вручную: решение поддерживает автоматическое создание репозиториев deb-пакетов, файлового сервера SMB, сервера печати IPP, DHCP, PXE-сервера для установки ОС по сети, а также системы аудита и мониторинга.

Благодаря такому подходу управление групповыми политиками и контроль над окружением становятся простыми и эффективными даже в масштабных ИТ-инфраструктурах.

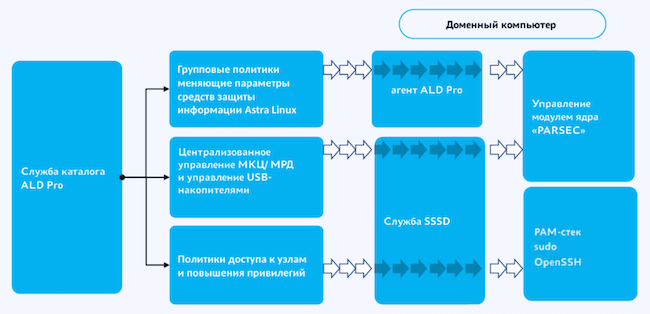

Обеспечение безопасности

При разработке этого продукта особое внимание было уделено безопасности. Поскольку при создании ALD Pro вендор взял за основу службу каталога FreeIPA, это дало ему возможность раскрыть весь потенциал клиентской службы SSSD (System Security Services Daemon) и обеспечить поддержку нативных технологий безопасности Linux. Благодаря этому при помощи контроллера домена ALD Pro можно настраивать доступы пользователей к конкретным узлам или к выбранным PAM-службам на этих узлах, точечно повышать привилегии для работы с определёнными утилитами через права sudo (SuperUser DO), а также управлять SSH-ключами пользователей и хостов для исключения возможности MITM-атак.

В качестве основного метода безопасности в ALD Pro используется модель мандатного контроля целостности, которая предназначена для защиты ОС от несанкционированного изменения системных файлов, в том числе от внедрения программных закладок. Она реализуется при помощи механизмов: мандатный контроль целостности (МКЦ) и мандатное разделение доступа (МРД).

Кроме того, в службе каталога ALD Pro можно создавать правила для учтённых внешних носителей информации, что уменьшает вероятность успеха при использовании схемы атаки с подбрасыванием заражённого флеш-накопителя, известной как «дорожное яблоко».

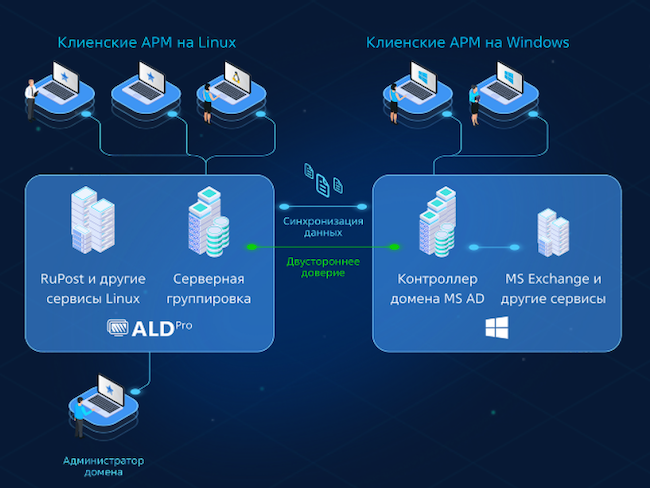

Рисунок 2. Инструменты управления инфраструктурой ALD Pro

Управление устройствами

Управление службой каталога ALD Pro можно осуществлять через веб-портал, который является собственной разработкой вендора. Его графический интерфейс выполнен на русском языке, что позволяет администраторам быстрее сориентироваться. Пользуясь порталом, можно проводить все типовые операции для управления доменом.

Кроме того, в мажорном релизе ALD Pro 3.0 добавлены графические утилиты, специально разработанные командой «Группы Астра» для упрощения установки контроллера домена и процедуры ввода машин в домен. Благодаря этому развёртывание и настройка продукта стали более доступными для администраторов любого уровня квалификации, включая тех, кто привык к Windows-интерфейсам.

Системные требования ALD Pro

Развёртывание контроллера домена службы каталога ALD Pro производится на сервере под управлением Astra Linux. При этом на базовом уровне функциональной совместимости ввести в домен можно серверы и рабочие станции под управлением любых популярных операционных систем семейств Linux, Windows, MacOS. Перечень поддерживаемых клиентских ОС постоянно расширяется. Так, в релизе 3.0 стала доступна клиентская часть для управления ALT Linux и РЕД ОС за счёт механизма групповых политик на базе Salt-скриптов. Это делает продукт привлекательным для организаций, которые уже используют или планируют внедрять различные дистрибутивы Linux в рамках единой стратегии импортозамещения, и создаёт комфортные условия администрирования в мультивендорных инфраструктурах.

Предоставляя серьёзный инструментарий для решения широкого спектра задач, служба каталога ALD Pro практически нетребовательна к аппаратным ресурсам.

Таблица 1. Минимальные аппаратные требования для установки ALD Pro

Процессор | ОЗУ | HDD | |

Контроллер домена | 4-ядерный | 8 ГБ | не менее 50 ГБ |

Подсистема | 2-ядерный | 2 ГБ | не менее 30 ГБ |

Все необходимые пакеты и зависимости уже включены в образ для развёртывания ALD Pro. Для установки подсистем необходимо сначала присоединить сервер к домену, а затем назначить ему соответствующую роль через портал управления. Таким же образом настраивается резервный контроллер домена.

Стоит отметить, что наличие полноценного API позволяет разворачивать систему полностью автоматизированно. Документированное описание API доступно в личном кабинете пользователя в виде YAML-файла в формате OpenAPI. Создавая скрипты на его основе, компании могут настраивать собственные сценарии для автоматизации развёртывания, что особенно удобно при сложной и распределённой ИТ-инфраструктуре предприятия.

Лицензирование и техподдержка

Модель лицензирования ALD Pro включает лицензии для контроллеров домена (серверные) и лицензии для устройств, входящих в домен (клиентские).

Для установки контроллера домена необходима серверная лицензия ALD Pro. Она приобретается отдельно на каждый контроллер. При этом лицензия на операционную систему Astra Linux (серверную) уже входит в комплект с серверной лицензией ALD Pro.

Чтобы присоединить сервер или рабочую станцию к домену, требуется клиентская лицензия ALD Pro на каждое устройство. Если устройство работает под управлением Astra Linux, то выгоднее приобрести бандл, в который входит лицензия на ОС и клиентская лицензия ALD Pro. Если требуется ввести в домен устройства на других операционных системах, приобретается клиентская лицензия ALD Pro отдельно.

В комплекте с каждой серверной лицензией ALD Pro предоставляется 8 лицензий на ОС Astra Linux 1.7 с уровнем защищённости «Максимальный» («Смоленск») и 8 клиентских лицензий ALD Pro для развёртывания подсистем. Эти лицензии не привязаны к конкретным ролям, их можно использовать по своему усмотрению. Недостающее количество лицензий для управляемых устройств можно докупить отдельно.

Разработчик предлагает как срочные лицензии (сроком 1, 2 или 3 года), так и бессрочные. Во все лицензии включён сертификат на обновления. По истечении срока базовой технической поддержки вы можете продлить её на тот же период — 1, 2 или 3 года.

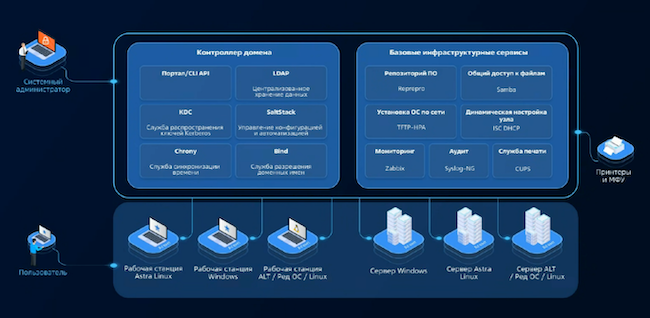

Архитектура ALD Pro

Ключевой компонент ALD Pro — контроллер домена, обеспечивающий централизованное управление структурами организации, учётными записями, политиками и объектами домена. Служба каталога ALD Pro построена на базе открытого ПО. Её основу составляет служба FreeIPA, которая, в отличие от пакета программ Samba AD, изначально разрабатывалась под Linux.

Служба каталога ALD Pro состоит из следующих компонентов:

- 389 Directory Server (389 DS) — это основной компонент службы каталога, который используется как централизованная база данных для хранения информации о пользователях, компьютерах и других объектах домена. Его главная особенность — мультимастер-репликация, гарантирующая, что любой контроллер домена всегда имеет актуальную копию данных.

- Центр распределения ключей MIT KDC (Kerberos), который выступает в роли основной системы сетевой аутентификации для проверки личности пользователей и сервисов с помощью тикетов, обеспечивая безопасный вход в незащищённых сетях.

- BIND9 — это служба разрешения имён, используемая для управления DNS-записями в домене. Она преобразует понятные человеку доменные имена в IP-адрес и наоборот, обеспечивая корректную работу протокола аутентификации Kerberos.

- Chrony — служба, отвечающая за синхронизацию времени на компьютерах.

FreeIPA обеспечивает связку DNS-сервера (BIND9) и системы сетевой аутентификации Kerberos KDC (MIT KDC) с LDAP-каталогом.

Рисунок 3. Архитектура ALD Pro

Основные функциональные модули ALD Pro:

- Портал управления (CLI/API). Веб-приложение, расширяющее возможности FreeIPA. Используя его, можно управлять групповыми политиками и всеми подсистемами продукта. Технологический фундамент: бэкенд на Django (Python3), фронтенд на ReactJS, встроенная база данных — PostgreSQL, веб-сервер — Apache.

- Модуль глобального каталога. Доработка от вендора, отсутствующая в оригинальной FreeIPA. Набор ПО, который устанавливается на контроллере и представляет собой дополнительный экземпляр LDAP-каталога с урезанной схемой (как в MS AD), доступный Windows-клиентам по порту 3268/TCP. Обеспечивает полноценную работу двусторонних доверительных отношений между ALD Pro и Active Directory.

- Модуль синхронизации. Инструмент для поддержания актуальности данных (пользователи, пароли, группы, подразделения) между доменами ALD Pro и MS AD. Позволяет бесшовно мигрировать инфраструктуру или организовать гибридную среду.

На стороне управляемых устройств за взаимодействие компьютеров с доменом в части аутентификации и авторизации отвечает служба SSSD. Остальные возможности обеспечиваются за счёт следующих функциональных компонентов:

- Salt Minion (доработанный). Автономный агент с расширениями от ALD Pro. Отвечает за получение параметров групповых политик из LDAP и их применение на клиенте.

- Агент Zabbix. Используется на серверах подсистем для сбора метрик мониторинга.

- Агент Syslog-NG. Штатный инструмент Astra Linux для сбора и пересылки событий на сервер аудита.

Также в состав ALD Pro входит набор служб, которые базируются на open source решениях: Reprepro — подсистема для управления Debian-репозиториями, Samba — подсистема, обеспечивающая общий доступ к файлам по протоколу SMB, CUPS — подсистема, обеспечивающая общий доступ к принтерам по протоколу IPP, ISC DHCP — подсистема для поддержки работы DHCP-сервера, TFTP-HPA — подсистема для установки ОС по сети (выполняющая функции PXE-сервера), Syslog-NG — подсистема аудита (функции сервера журналирования), Zabbix — подсистема, обеспечивающая мониторинг устройств.

Во избежание конфликтов зависимостей каждая подсистема устанавливается отдельно. Управлять подсистемами можно через портал или консоль. Более подробную информацию о функциональных модулях, подсистемах и развёртывании службы каталога ALD Pro можно найти в Справочном центре, а также в Практическом онлайн-курсе на официальном сайте вендора.

Сценарии применения ALD Pro

Продукт ориентирован на самые различные группы заказчиков: государственные организации, крупные компании, предприятия малого и среднего бизнеса. Вендор стремится закрыть потребности каждого сегмента целевой аудитории, предлагая удобный инструмент для централизованного управления компьютерами и пользователями в соответствии со спецификой деятельности организации.

Можно выделить 3 типовых сценария развёртывания продукта:

Миграция с Microsoft AD

Внедрение сертифицированной ФСТЭК России службы каталога позволяет соблюсти требования регулятора по обеспечению защиты объектов КИИ.

В случае миграции выполняется разовое копирование базы LDAP из одной службы каталога в другую. Синхронизация осуществляется с помощью встроенного в ALD Pro модуля и позволяет перенести пользователей, группы пользователей и организационные подразделения, что упрощает переход и даёт возможность обеспечить сотрудникам доступ к компьютерам и корпоративным системам с теми же правами. Параллельно с миграцией запускаются наиболее востребованные ИТ-сервисы — они реализуются путём развёртывания штатных подсистем ALD Pro. Это позволяет избежать поиска сторонних решений и обеспечивает единообразие среды.

Рисунок 4. Сценарий миграции из Microsoft AD

Построение гетерогенной среды

Наиболее популярным сценарием среди заказчиков является построение гетерогенной среды, что позволяет строить новую инфраструктуру вокруг уже имеющейся для её постепенного замещения.

В этом случае нужно настроить связь между двумя инфраструктурами при помощи двусторонних доверительных отношений. Реализуется гибридная схема, при которой в домен ALD Pro переносятся только рабочие места, тогда как пользовательские учётные записи и корпоративные ресурсы некоторое время могут ещё оставаться под управлением домена MS AD. Прозрачный доступ сотрудников к ресурсам нового домена обеспечивается за счёт кросс-доменной аутентификации, при этом все параметры рабочих станций и пользовательского окружения централизованно контролируются через механизм групповых политик ALD Pro.

Если в компании есть корпоративные сервисы, подключённые к домену MS AD через LDAP-коннекторы, то вместе с доверительными отношениями может использоваться также и модуль синхронизации, который способен обеспечить не только разовое копирование объектов, но и постоянную синхронизацию данных между двумя доменами, включая пароли пользователей. Это даёт пользователям возможность получить доступ к корпоративным приложениям по одному и тому же сочетанию логина и пароля, не вникая в технические подробности, к какому домену сейчас подключены эти информационные системы.

Рисунок 5. Сценарий гибридного развёртывания

Создание новой ИТ-инфраструктуры с нуля

Иногда проще построить гармоничную доменную структуру с нуля, чем пытаться адаптировать имеющиеся ресурсы под новые потребности.

В этом сценарии ИТ-инфраструктура компании изначально строится исключительно на базе Astra Linux. Каждый сервер и рабочее место интегрированы в домен ALD Pro, обеспечивающий централизованное управление учётными записями пользователей, доступом к данным и всеми аспектами функционирования службы каталога. Параллельно с развёртыванием домена настраивается мониторинг серверной группировки, что позволяет держать под контролем производительность и стабильность всей системы.

Рисунок 6. Сценарий использования ALD Pro для полного замещения

Кейсы практического применения ALD Pro в организациях различного масштаба можно найти на сайте вендора. Также в открытом доступе представлена документация по развёртыванию и настройке службы каталога. Кроме того, у пользователя есть возможность подключиться к сообществу профессионалов в Telegram, где разбираются вопросы администрирования и интеграции ALD Pro с наиболее востребованными корпоративными приложениями.

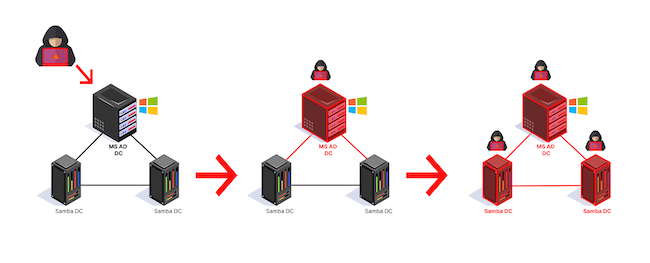

Риски при совместной работе контроллеров Samba DC в составе домена MS AD

Некоторые вендоры, которые создают свои решения на базе Samba AD, предлагают реализацию проектов импортозамещения службы каталога путём внедрения контроллеров Samba в состав существующего леса доменов Microsoft Active Directory, но такой сценарий, по нашему мнению, несёт за собой угрозу безопасности всей ИТ-инфраструктуры предприятия, поскольку не решает ключевой задачи импортозамещения в части обеспечения независимости от иностранного программного обеспечения.

Учитывая, что контроллеры Samba DC существенно уступают контроллерам MS AD по функциональности, замена всех контроллеров MS AD на контроллеры Samba DC в реальной инфраструктуре является недостижимой задачей. Вместе с тем сохраняются и все риски, связанные с возможностью взлома ИТ-инфраструктуры предприятия по причине отсутствия последних обновлений или преднамеренных закладок в ПО зарубежного вендора.

В указанном сценарии вероятность взлома ИТ-инфраструктуры предприятия определяется не просто наиболее слабым компонентом, а суммой вероятностей взлома контроллеров MS AD и контроллеров Samba DC. Поскольку они используют общую базу каталога, компрометация любого контроллера Microsoft AD автоматически означает компрометацию всех контроллеров Samba DC, и наоборот, компрометация любого контроллера Samba DC означает компрометацию всех контроллеров Microsoft AD.

Рисунок 7. Возможность компрометации контроллеров Samba DC при работе в одном домене с контроллерами MS AD

Таким образом, компрометация любого из компонентов системы, будь то старый контроллер MS AD или новый контроллер Samba DC, может привести к утечке хэшей паролей и полному уничтожению всех данных службы каталога, в результате чего потребуется полностью восстанавливать всю систему.

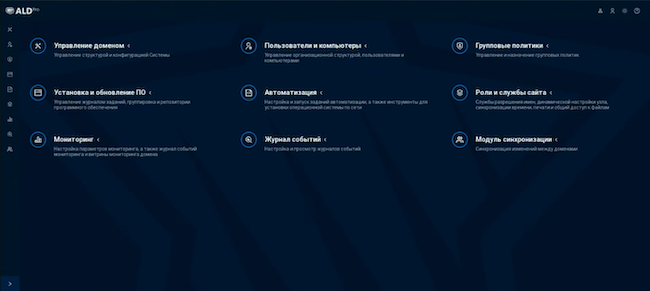

Интерфейс управления ALD Pro

Как уже сказано выше, наличие графического интерфейса у продукта упрощает управление доменом. Рассмотрим возможности интерфейса на примере выполнения типовых задач администрирования.

Главное меню портала ALD Pro

На главной странице портала все возможности графического интерфейса сгруппированы в виде карточек. Здесь же пользователь может выбрать светлую или тёмную тему фона, нажав на соответствующую иконку в правом верхнем углу.

Меню портала состоит из 9 разделов:

- «Управление доменом».

- «Пользователи и компьютеры».

- «Групповые политики».

- «Установка и обновление ПО».

- «Автоматизация».

- «Роли и службы сайта».

- «Мониторинг».

- «Журнал событий».

- «Модуль синхронизации».

Каждый раздел меню сопровождает краткое описание, что позволяет администратору быстрее понять его назначение. Поскольку основная выгода от внедрения ALD Pro — централизованное управление пользователями и компьютерами, рассмотрим основные возможности продукта на примере создания учётных записей сотрудников, настройки политик для определённых подразделений организации, создания ограничений и, наоборот, точечного повышения привилегий для отдельных пользователей.

Рисунок 8. Главная страница портала управления ALD Pro

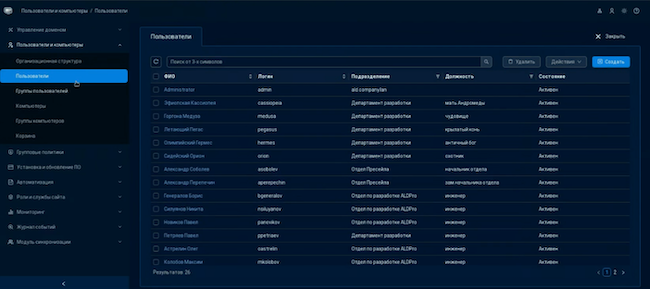

Управление пользователями

В список пользователей можно попасть как из меню на главной странице, так и при помощи боковой раскрывающейся панели. Для этого необходимо перейти в раздел «Пользователи и компьютеры». В списке отображается по 25 записей на одной странице. Если учётных записей больше, то включается удобная постраничная навигация.

Рисунок 9. Список пользователей

Чтобы не искать конкретного пользователя в таблице вручную, можно воспользоваться строкой поиска. Из этого раздела мы можем перейти в карточку пользователя, кликнув по его имени.

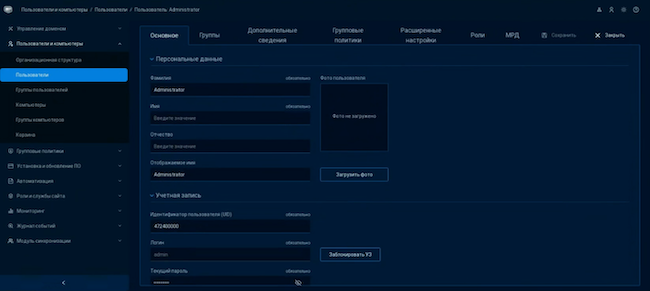

В карточке можно посмотреть и отредактировать большой перечень переопределяемых атрибутов. Сюда относятся персональные данные (ФИО, фото, отображаемый никнейм), учётные данные (UID пользователя, логин, пароль), организационные данные (должность, отдел), а также контактная информация (адрес электронной почты, мобильный и рабочий телефоны).

Рисунок 10. Пример карточки пользователя в ALD Pro

На этой же вкладке есть возможность сменить пароль, заблокировать пользователю доступ в домен, установить SSH-ключи и загрузить сертификаты для двухфакторной аутентификации по токену.

Групповые политики

В службе каталога ALD Pro есть два механизма управления параметрами серверов и рабочих станций в домене: через службу SSSD (правила HBAC и SUDO) и через SaltStack — систему управления конфигурациями. Оптимизация последней позволила разработчику добиться производительности, сопоставимой с Microsoft AD.

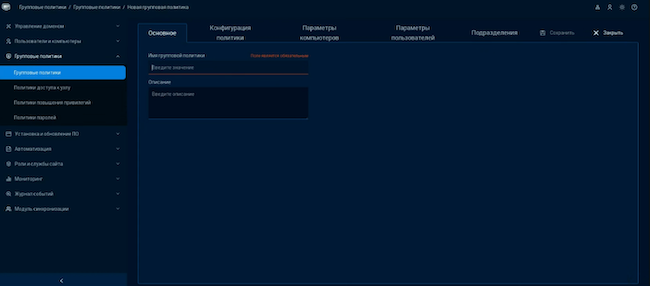

Раздел «Групповые политики» позволяет создавать и управлять объектами политик ALD Pro, задавать их параметры и назначать на организационные подразделения.

Рассмотрим эту функцию продукта на примере создания новой групповой политики в одноимённом разделе. Для этого необходимо нажать на кнопку «Новая групповая политика» в правом верхнем углу интерфейса. В открывшемся меню нужно указать объект групповой политики и задать её описание.

Рисунок 11. Создание новой групповой политики в ALD Pro

После сохранения политики появится возможность раскрыть раздел «Свойства», чтобы посмотреть дату создания, дату изменения, версионность политики, а также автора изменений.

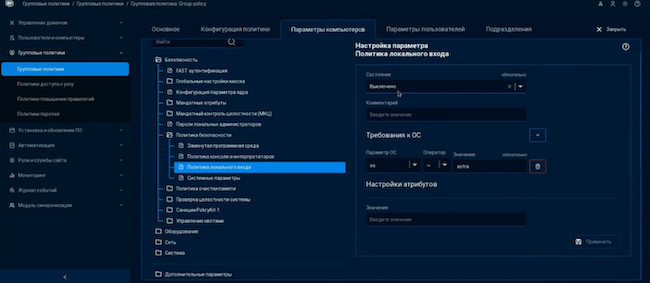

На вкладке «Параметры компьютеров» отображается каталог параметров, которые можно применить к компьютерам в рамках создаваемой политики. Он состоит из 5 разделов:

- «Безопасность».

- «Оборудование».

- «Сеть».

- «Система».

- «Дополнительные параметры».

Каждый раздел представлен в виде древовидной структуры. Для примера перейдём по пути: «Безопасность» → «Политики безопасности» → «Политики локального входа».

Рисунок 12. Настройка параметра групповой политики в ALD Pro

В настройках параметра политики можно указать его состояние, оставить комментарий для упрощения последующей поддержки, изменить требования к операционной системе, на которых этот параметр должен применяться, а также определить значения атрибутов. Мы можем выбрать значение атрибута, которое либо разрешает вход, либо запрещает его для локального пользователя. С этой целью предусмотрено три варианта значений: all, admin, no. Подробную информацию о параметре, допустимых значениях атрибутов и их назначении можно получить из встроенной справки — для этого нужно нажать кнопку с символом вопроса в правом верхнем углу карточки параметра.

Продуктовая команда постоянно ведёт работу по расширению перечня доступных параметров, учитывая запросы партнёров и заказчиков. Но если у вас есть потребность в параметре, которого нет на данный момент в каталоге, его можно добавить самостоятельно.

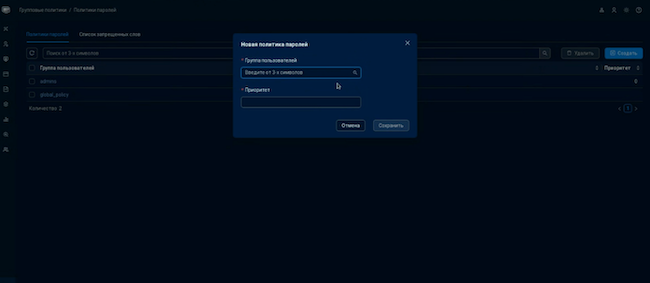

Парольные политики

Пароль является самым простым, но не самым безопасным способом аутентификации. Поэтому разработчики ALD Pro предусмотрели парольные политики, позволяющие обеспечить безопасность паролей от взлома за счёт выполнения совокупности требований, предъявляемых к ним. Политики паролей доступны в одноимённом разделе меню «Групповые политики» и поддерживают стандартные ограничения для Kerberos. Здесь администратор может задать более строгие требования к паролям для определённых групп пользователей.

Начиная с версии 3.0, парольные политики были переработаны: их функциональные возможности расширены, в частности, появился словарь запрещённых слов.

В случае если пользователь входит сразу в несколько групп, будет применена политика с самым высоким приоритетом. Если на пользователя не распространяется действие ни одной политики, ему будет по умолчанию назначена глобальная политика (global_policy).

Рисунок 13. Создание новой парольной политики

Для создания новой политики паролей нужно кликнуть по кнопке «Создать», после чего появится форма для заполнения. Для начала необходимо выбрать группу пользователей, на которых будет распространяться данная политика, из выпадающего списка. Далее нужно выставить приоритет — числовое значение, которое определяет, какая политика будет применена к пользователю, если на него распространяется несколько политик. Приоритет политики паролей должен быть уникальным числом.

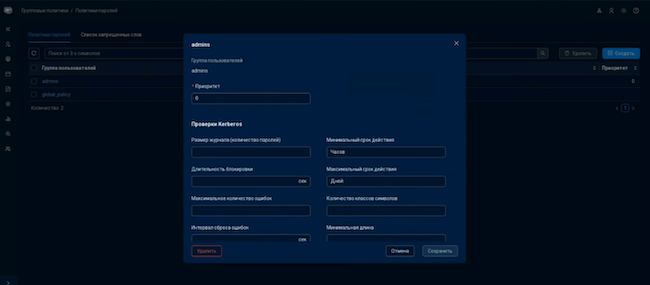

После сохранения политики в её карточке станут доступны для заполнения дополнительные атрибуты: размер журнала, длительность блокировки, максимальное количество ошибок, интервал сброса ошибок, минимальный срок действия, максимальный срок действия, количество классов символов, минимальная длина.

Рисунок 14. Карточка парольной политики

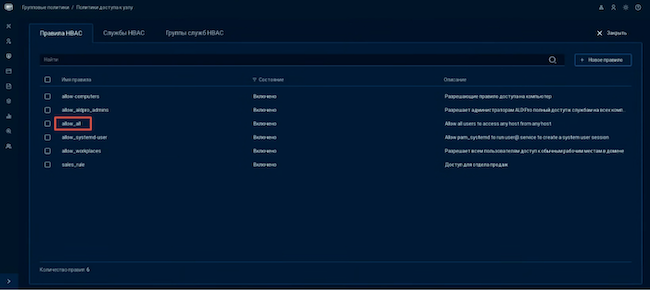

HBAC-правила

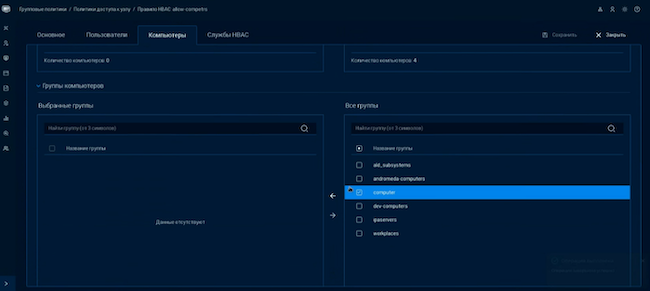

В разделе «Политики доступа к узлу» администратор может настроить ограничения доступа к узлам для конкретных пользователей или групп.

По умолчанию любой пользователь домена может войти на любой компьютер, включая серверы, что создаёт серьёзные риски безопасности и открывает возможности для атак. Чтобы избежать этой опасной ситуации, настраивают правила HBAC (Host-Based Access Control Rules).

Политики доступа к узлу в ALD Pro находятся в разделе меню «Групповые политики». Механизм работает на основе интеграции со стеком PAM.

Рисунок 15. HBAC-правила

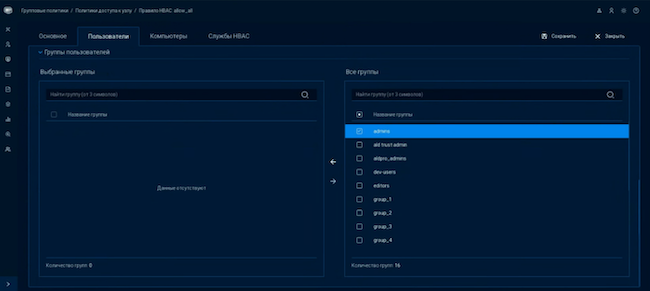

В ALD Pro предусмотрены только разрешения доступа, правила запрета не настраиваются. По умолчанию в домене FreeIPA изначально есть созданное правило allow_all. Это правило даёт доступ любым пользователям домена на любой узел сети, поэтому его рекомендуется назначать только администраторам. Для остальных пользователей целесообразно создать отдельное правило, ограничивающее их права доступа рабочими компьютерами, чтобы закрыть интерактивный доступ на хосты серверной группировки.

Рисунок 16. Настройка HBAC-правила на группу администраторов

Рисунок 17. Настройка HBAC-правила на рабочие компьютеры (для пользовательского сегмента)

Политики повышения привилегий SUDO

Помимо HBAC-правил, в ALD Pro есть возможность централизованно настроить правила повышения привилегий обычных пользователей до уровня суперпользователя для выполнения отдельных команд. Правила SUDO позволяют избирательно повышать привилегии для выполнения определёнными пользователями конкретных команд на заданных хостах.

Они настраиваются аналогично правилам HBAC, обеспечивая дополнительный уровень авторизации, но отличаются механизмом реализации. Правила HBAC проверяются на уровне PAM-стека при аутентификации и доступе к сервисам, в то время как правила SUDO обрабатываются непосредственно самой утилитой sudo при попытке выполнения команд с повышенными правами.

Доступ к домену с рабочей станции пользователя

Для того чтобы компьютер под управлением Linux мог быть участником домена, на него устанавливается агентская часть ALD Pro, ключевым компонентом которой является служба SSSD. Она встраивает свои модули в стандартные стеки PAM и NSS, за счёт чего может перехватывать запросы на аутентификацию и авторизацию и обрабатывать такие обращения через контроллер домена.

Если служба SSSD в момент входа пользователя на рабочую машину находится онлайн, то есть имеет доступ к контроллеру домена, проверка подлинности пользователя будет выполнена контроллером домена. Поиск доступного контроллера осуществляется в рамках процедуры автоматического обнаружения сервисов.

Когда пользователь входит на компьютер в первый раз, его аутентификация возможна только через контроллер домена. Но при получении успешного статуса pam_sss служба SSSD сохраняет хеш в локальной базе, что гарантирует возможность автономной аутентификации этого пользователя даже при отсутствии связи с сервером. То есть пользователь сможет зайти на рабочую машину, даже если контроллер домена ALD Pro будет недоступен.

Аналогично производится присоединение к домену ALD Pro компьютеров под управлением Windows: возможность интеграции этой операционной системы с областями Kerberos позволяет вводить Windows-компьютеры напрямую в домен FreeIPA. Для реализации этой задачи вендор специально разработал графическую утилиту aldpro-join. С её помощью можно настроить рабочие станции всего за пару кликов.

Нововведения релиза 3.2

Нашей редакции стал доступен релиз-кандидат версии 3.2, который находится сейчас на стабилизации и должен быть опубликован в личном кабинете заказчиков уже в конце марта. Версия 3.2 интересна тем, что она станет уже вторым LTS-релизом ALD Pro, для которого будут регулярно выходить обновления безопасности, отличающиеся простотой установки.

В соответствии с политикой обновления продукта вендор оказывает поддержку LTS-версий на срок не менее 12 месяцев с момента выхода релиза, что существенно снижает расходы на эксплуатацию системы в продуктивной среде, и ещё от 3 до 6 месяцев с момента выхода следующей LTS-версии, что позволяет спокойно планировать мероприятия по масштабному обновлению системы. При этом вендор гарантирует возможность прямого обновления продукта с одной LTS-версии на другую, минуя все промежуточные версии.

Ключевыми улучшениями релиза 3.2 станут:

- Механизм плагинов для поддержки сторонних удостоверяющих центров, который обеспечит ещё более тесную интеграцию с PKI-инфраструктурой. В настоящий момент в домене ALD Pro уже реализована интеграция с удостоверяющим центром SafeTech CA, которая позволяет полностью автоматизировать управление жизненным циклом машинных сертификатов через групповые политики и службу certmonger, чего нет у конкурентов. Но плагины для роли PKI Proxy сделают управление сертификатами в домене ещё проще.

- Возможность передачи прав на управление объектами каталога пользователям из доверенных доменов, что будет крайне востребовано в больших мультидоменных инфраструктурах.

- Возможность фильтрации групповых политик по пользователям, компьютерам и их группам позволит ещё более гибко настраивать политики без необходимости внесения изменений в организационную структуру предприятия.

- Веб-интерфейс для управления параметрами LAPS через портал управления и возможность делегирования прав на работу с атрибутами LAPS региональным администраторам.

- Возможность зеркалирования внешних источников deb-пакетов в подсистеме репозиториев.

Также в этой версии продукта реализован целый ряд улучшений для повышения безопасности, надёжности и производительности.

Выводы

За счёт широких функциональных возможностей, мультиплатформенности, гибкости групповых политик и масштабируемости ALD Pro 3.2 можно считать универсальным решением для российских компаний любого масштаба и профиля деятельности. Одна из ключевых функций продукта — возможность интеграции с доменом MS Active Directory для построения гетерогенной инфраструктуры с помощью доверительных отношений и модуля синхронизации. Это делает данное решение привлекательным для тех, кто ещё не готов полностью перейти на российский продукт, но планирует миграцию в отдалённой перспективе. Ещё одно серьёзное преимущество ALD Pro 3.2 — наличие сертификации ФСТЭК России, что позволяет внедрять эту службу каталога в государственных организациях и на объектах КИИ.

Достоинства:

- Продукт включён в реестр российского ПО и соответствует требованиям ФСТЭК России по 2-му уровню доверия.

- Подтверждённая совместимость продукта с российскими операционными системами: Astra Linux, РЕД ОС, «Альт», Rosa, «Эльбрус», а также с платформами на базе процессоров «Эльбрус» и «Байкал».

- Удобство развёртывания и быстрое внедрение за счёт наличия графических утилит. Типовой пилот можно развернуть всего за 2 часа, а приёмочные испытания провести за 1–2 дня.

- Высокая производительность и масштабируемость: продукт протестирован на нагрузке 400+ DC и 2 млн активных пользователей.

- Наличие бесплатной версии ALD Pro Free, в которой доступен один контроллер домена, ввод в домен до 25 пользователей и компьютеров с централизованным управлением.

- Новые версии продукта для предприятий малого и среднего бизнеса – ALD Pro Lite с лимитом управления до 50 устройств и ALD Pro Lite Plus с лимитом до 100 устройств.

- Более 40 готовых интеграций с продуктами из экосистемы «Группы Астра» (AstraMonitoring, AstraDisk, системой резервного копирования и восстановления данных RuBackup, корпоративной почтовой системой RuPost и т. д.), а также решениями сторонних вендоров: PKI, SIEM, PAM, DLP, IDM и пр. На данный момент вендор предлагает 105+ интеграций (среди которых есть Microsoft Exchange Server), и этот список будет пополняться в дальнейшем.

- Обширная база знаний — более 30 учебных модулей по архитектуре и функциональным возможностям продукта в открытом доступе.

- Встроенный «Справочный центр», доступный даже при отсутствии подключения к интернету, а также наличие интегрированного ИИ-помощника для системных администраторов.

Недостатки:

- Возможность развёртывания исключительно на серверах под управлением Astra Linux, хотя ввести в домен можно рабочие машины с операционными системами Linux, Windows и MacOS.

- Базовые функции на рабочих станциях под управлением Linux и Windows, входящих в домен ALD Pro, несколько различаются.

- Отсутствие единой панели управления для всей линейки решений «Группы Астра».