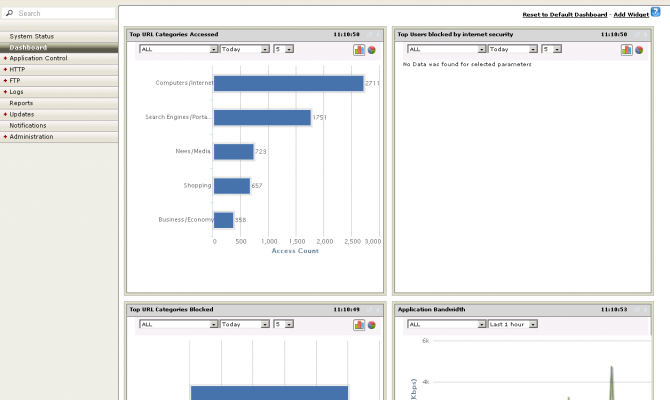

Традиционые системы защиты на уровне интернет-шлюза, опирающиеся на периодические обновления данных об угрозах, неспособны защитить в нынешних условиях. В дополнение к блокировке вредоносного кода, неуместных сайтов и целевых атак, администраторам безопасности также требуется обеспечить безопасное использование популярных сервисов на базе Web 2.0 и облачного ПО, снизив накладные расходы и загрузку каналов связи.

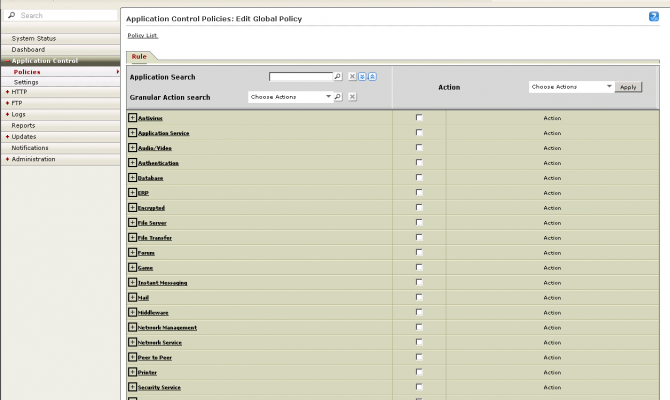

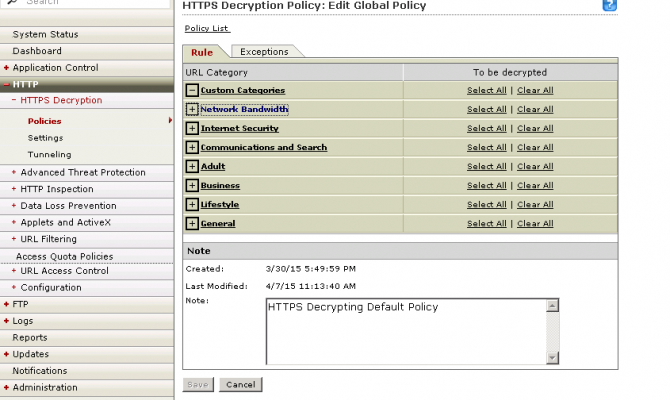

Растущее число используемых пользователями на рабочем месте облачных приложений и сервисов требует прозрачности для понимания связанных с ними рисков. Путем интеграции контроля приложений, сканера наличия эксплойтов нулевого дня, антивирусной проверки, обнаружения APT, проверки веб-репутации в реальном времени, фильтрации URL и обнаружения ботнетов, InterScan Web Security обеспечивает превосходную защиту от сложных угроз. Помимо этого, опциональная интеграция с Deep Discovery Analyzer обеспечивает анализ подозрительных файлов в изолированной среде (песочницах), позволяя выявить и защитить организацию от абсолютно новых типов угроз и изощренных целевых атак (например, атак типа watering hole).

Вы сможете также предотвратить утечку данных благодаря встроенному модулю защиты от утечек (DLP), входящему в InterScanWebSecurity. Настраиваемые шаблоны, входящие в опциональный модуль Data Loss Prevention, отфильтруют данные в соответствии с требованиями регуляторов и политиками организации.

Блокирование угроз

- Облачные приложения

- Приложения Web 2.0

- Постоянные изощрённые угрозы (APT)

- Эксплойты нулевого дня

- Вредоносное ПО

- Потери данных

- Вирусы и черви

- Ботнеты и отклики к командным

- центрам управления (C&C)

- Шпионы и кейлоггеры

- Вредоносный мобильный код

- Руткиты

- Фишинговые атаки

- Угрозы в контенте

Интеграция с

- LDAP

- Active Directory™

- SNMP