«Компания Индид» в партнёрстве с ООО «Траст Технолоджиз» предоставляет возможность внедрения Indeed Access Manager — системы аутентификации и централизованного управления доступом для обеспечения безопасности корпоративных ресурсов. Знакомимся с кейсом из реального опыта.

- Введение

- Архитектура и возможности системы Indeed AM

- Процедура внедрения Indeed AM в ПАО «Сегежа Групп»

- Выводы

Введение

Ранее мы обозревали систему управления привилегированным доступом от «Компании Индид». В этой статье рассказывается о ещё одном её продукте для усиленной аутентификации пользователей, а именно — об Indeed Access Manager и примере его внедрения в ПАО «Сегежа Групп».

Для эффективного и безопасного управления доступом к корпоративным ресурсам требуется специализированное централизованное решение, которое позволит удовлетворить следующие потребности:

- Собрать информацию по доступным пользователю информационным системам в одном месте.

- Реализовать механизм единого входа — Single Sign-On (SSO).

- Определять, какие технологии аутентификации должны быть использованы для входа в каждую информационную систему.

- Запрещать доступ к информационным системам.

- Вести журнал получения доступа.

В Indeed AM централизация достигается использованием различных технологий аутентификации пользователей и протоколов интеграции — в зависимости от того, что поддерживает целевая система. За счёт этого Indeed AM адаптируется к требуемым сценариям доступа и в каждом конкретном случае предлагает пользователям оптимальную технологию аутентификации в едином окне, которое может быть доработано под корпоративный стандарт каждого конкретного заказчика. Присутствует возможность организовать контролируемый доступ к информационным ресурсам как внутри сети компании, так и снаружи (почта, VPN, VDI и веб-порталы).

Внедрение систем управления доступом является необходимой мерой для снижения угроз информационной безопасности и соответствия требованиям регуляторов. Indeed AM нивелирует риск кражи и взлома паролей благодаря многофакторной аутентификации, сэкономит время специалистов по ИБ в компаниях с большим штатом внешних и внутренних сотрудников, упростив процедуры предоставления доступов, сброса паролей и блокировки учётных записей, а также поможет реализовать эффективный мониторинг действий с учётными записями и добавить новые корреляционные модели в систему управления событиями (SIEM) для обнаружения попыток нелегитимного доступа.

Архитектура и возможности системы Indeed AM

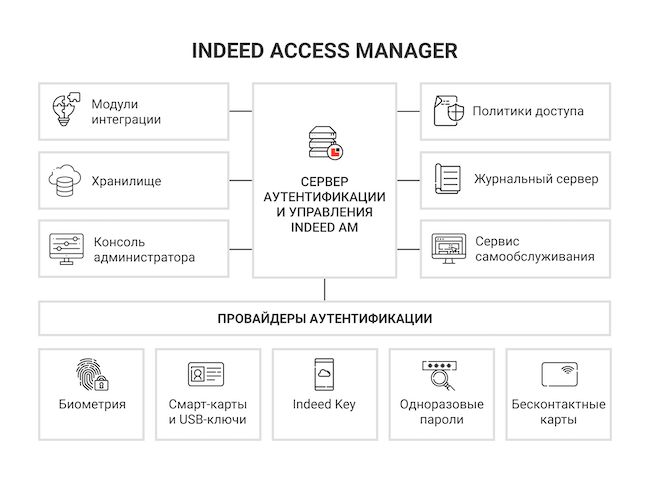

Ядром системы является сервер аутентификации и управления. Он обеспечивает функционирование всей платформы, выполняет аутентификацию пользователей и реализовывает бизнес-логику решения. Сервер представляет собой ASP.NET-приложение и поддерживает установку в режиме кластера, позволяя обеспечить высокий уровень производительности и отказоустойчивости вне зависимости от масштабов внедрения.

Рисунок 1. Верхнеуровневая схема компонентов Indeed AM

Также в состав системы входят следующие модули:

- Политики доступа. Здесь определяется, какие технологии аутентификации должны быть использованы для тех или иных приложений, а также задаётся область действия прав операторов и администраторов системы.

- Ролевая модель. Определяет полномочия при работе в консоли управления Indeed AM. Предусмотрены роли администратора, оператора и инспектора.

- Хранилище данных. Все данные системы зашифрованы и находятся в едином хранилище, к которому напрямую обращается только сервер.

- Журнал событий. Все события изменения настроек и получения доступа фиксируются в едином журнале, который расположен на выделенном сервере. Журнал может храниться в формате Windows Event Log либо в собственном формате Indeed AM; также поддерживается отправка событий в сторонний журнал по протоколу Syslog.

- Консоль управления в формате веб-приложения, где администраторы Indeed AM могут проверить и изменить параметры и настройки, а также просмотреть журнал.

- Консоль пользователя, которая даёт возможность зарегистрировать или изменить аутентификационные данные (генераторы одноразовых паролей и др.), а также просмотреть историю входов.

- Провайдеры аутентификации. Предоставляют системе унифицированный интерфейс для выполнения операций по работе с конкретной технологией удостоверения личности. В перечень поддерживаемых технологий входят криптографические смарт-карты и USB-носители, бесконтактные RFID-карты, аппаратные и программные токены генерации одноразовых паролей по протоколам OATH TOTP и HOTP, одноразовые коды по СМС или электронной почте, биометрические технологии, а также аутентификация по внешнему каналу (out-of-band) с использованием мобильного приложения Indeed Key и пуш-уведомлений.

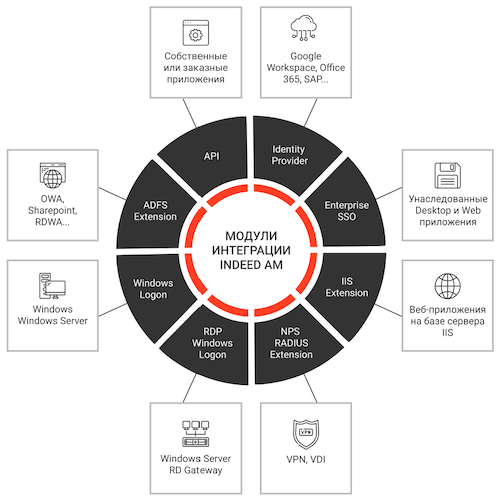

Каждый модуль интеграции может использоваться отдельно и предназначен для решения задач по защите доступа и аутентификации пользователей в конкретных приложениях.

Рисунок 2. Спектр модулей интеграции Indeed AM

Процедура внедрения Indeed AM в ПАО «Сегежа Групп»

ПАО «Сегежа Групп» — крупный российский лесопромышленный холдинг. Основной целью внедрения Indeed AM являлось повышение общего уровня информационной безопасности за счёт строгой аутентификации пользователей с использованием второго фактора. Применение многофакторной аутентификации обусловлено необходимостью персонализировать сотрудников и подрядчиков, имеющих возможность удалённого подключения к инфраструктуре «Сегежа Групп».

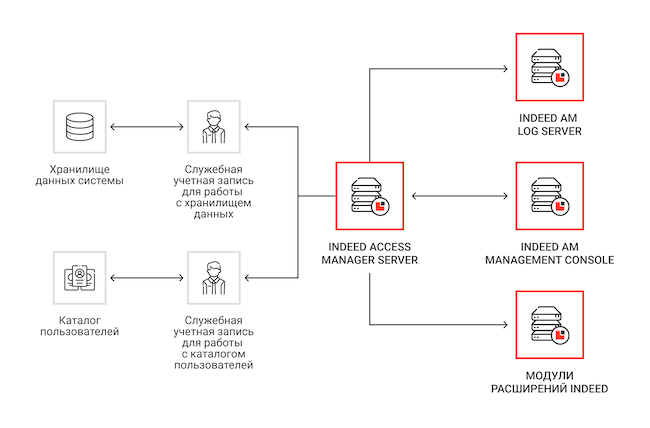

Система многофакторной аутентификации охватывает более 2000 дистанционных пользователей компании, которые подключаются к корпоративным ресурсам с использованием VPN-клиента. К архитектуре системы и топологии размещения её компонентов предъявляются следующие требования:

- Система должна работать локально (on-premise).

- Система должна обеспечивать аутентификацию и доступ к приложениям для пользователей всех территориальных площадок компании.

- Выход из строя компонентов системы на одной из территориальных площадок не должен влиять на работу пользователей других таких площадок.

- Восстановление вышедшего из строя компонента или сервера должно выполняться без приостановки работы действующих элементов системы, компонентов службы каталогов и серверов приложений.

Интеграция системы Indeed AM в «Сегежа Групп» предполагала поддержку двухфакторной аутентификации с использованием протокола RADIUS, стандарта SAML и аппаратных токенов. В отношении второго фактора заказчик сделал акцент на использовании в первую очередь пуш-аутентификации (подтверждение входа на смартфоне) в собственном мобильном приложении Indeed Key.

Внедрение выполнила компания «Траст Технолоджиз» — системный интегратор, специализирующийся на информационной безопасности, защите объектов критической инфраструктуры и проектах построения локальных вычислительных сетей. Специалисты «Траст Технолоджиз» провели предварительное обследование ИТ-инфраструктуры, разработали концепцию построения системы двухфакторной аутентификации в «Сегежа Групп». В течение двух недель решение Indeed AM было развёрнуто, интегрировано со службой каталогов Active Directory и передано в опытную эксплуатацию. В дальнейшем специалисты настроили портал для самостоятельной регистрации второго фактора аутентификации и выполнили интеграцию с RADIUS. Инженеры «Траст Технолоджиз» разработали и применили политики доступа, основанные на группах пользователей из Active Directory.

Рисунок 3. Верхнеуровневое техническое задание на интеграцию Indeed AM

Выводы

Защита доступа к корпоративным ресурсам является одной из основных задач по обеспечению информационной безопасности любой компании. Проблему слабых паролей и украденных учётных записей возможно решить путём внедрения системы двухфакторной аутентификации. Специалисты «Траст Технолоджиз» успешно реализовали такую систему в ПАО «Сегежа Групп», что позволило заказчику снизить риски, связанные с несанкционированным доступом в инфраструктуру и утечкой конфиденциальной информации.