Недавно автору статьи удалось побывать в JSOC (Jet Security Operations Center), в первом в России коммерческом центре реагирования на инциденты информационной безопасности. В статье рассказывается об истории создания центра, принципах его работы и первых результатах деятельности.

3. Принцип работы JSOC и первые результаты

История создания JSOC

Каждая компания сталкивается с инцидентами нарушения информационной безопасности, которые очень сложно обнаружить и заблокировать при помощи используемых средств защиты. Для их оперативного обнаружения и расследования требуется построение процесса управления инцидентами, включающего в себя платформу автоматического выявления – SIEM (Security Information and Event Management). Самостоятельно решать эти задачи под силу не каждой компании, поэтому возникает вопрос об использовании модели аутсорсинга для этой задачи, о чем мы писали в предыдущей статье.

Первым стартапом в этой области является Jet Security Operations Center (далее сокращенно JSOC), принадлежащий компании «Инфосистемы Джет». Он стал первым в России коммерческим Центром мониторинга и реагирования на инциденты ИБ.

JSOC был официально открыт 14 апреля 2013 года компанией «Инфосистемы Джет», одним из ведущих системных интеграторов по информационной безопасности в России. Первоначально он задумывался как сервис по аутсорсингу SIEM-системы HP ArcSight. Несколько клиентов компании хотели пользоваться результатами работы этой SIEM-системы, не покупая ее (не добавляя себе в CAPEX) и не занимаясь ее самостоятельной поддержкой. Желательно 24х7. Поэтому и возникла потребность в сервисе по информационной безопасности в чистом виде и, как следствие, в организации собственного центра реагирования на инциденты.

В качестве места базирования новой команды был выбран Нижний Новгород, относительно близкий к Москве город, имеющий хороший кадровый потенциал. В нем удалось побывать в ноябре этого года.

Рисунок 1. Здание нижегородского филиала компании «Инфосистемы Джет», где базируется JSOC

JSOC начал работу с команды из двух инженеров и кластера серверов, расширяя штат сотрудников. Постепенно в компании пришло понимание, что стандартный контент, поставляемый «из коробки» в любом SIEM-решении, требует существенной доработки и кастомизации: начиная от переписывания коннекторов для сбора информации с конечных систем (которые забирают не всю требуемую информацию), до полной переработки логики выявления инцидентов. Выбранное SIEM-решение (HP ArcSight) позволило решить эти задачи, хотя и в этом случае пришлось потрудиться в части переработки коннекторов.

JSOC сегодня

Список предоставляемых JSOC услуг постепенно претерпел изменения. Если первоначально специалисты JSOC проводили лишь мониторинг событий ИБ, обрабатывали их и давали необходимые рекомендации по исправлению ситуации, то в последствие появились клиенты, передавшие на аутсорсинг в JSOC функции реагирования на инциденты ИБ.

В настоящее время JSOC работает круглосуточно без выходных по схеме 24х7. В нем работает более 30 сотрудников. Часть из них работает в Нижнем Новгороде, а часть – в центральном офисе «Инфосистемы Джет» в Москве. JSOC суммарно обслуживает 13 клиентов, из них несколько клиентов полностью передали функции управления ИБ в JSOC. В среднем JSOC обрабатывает 148 инцидентов ИБ в сутки.

Рисунок 2. Группа мониторинга в Нижнем Новгороде

Все услуги оказываются в JSOC по SLA (Service Level Agreement - cоглашение об уровне предоставления услуги) различной степени строгости в зависимости от типа используемых услуг и тарифа (Базовый, Расширенный, Премиум).

Таблица 1. Условия SLA для разных тарифов в JSOC

| Параметры сервиса | Базовый | Расширенный | Премиум | |

| Время обслуживания | 8*5 | 24*7 | 24*7 | |

| Время обнаружения инцидента (мин) | Критичные инциденты | 15-30 | 10-20 | 5-10 |

| Прочие инциденты | до 60 | до 60 | до 45 | |

| Время базовой диагностики и информирования заказчика (мин) | Критичные инциденты | 45 | 30 | 20 |

| Прочие инциденты | до 120 | до 120 | до 90 | |

| Время выдачи рекомендаций по противодействию | Критичные инциденты | до 2ч | до 1,5ч | до 45 мин |

| Прочие инциденты | до 8ч | до 6 ч | до 4 ч | |

По заявлению руководства компании «Инфосистемы Джет» процент выполнения SLA составляет 97,9%. Подключение новых клиентов к сервису занимает от 2 недель до месяца.

Принцип работы JSOC и первые результаты

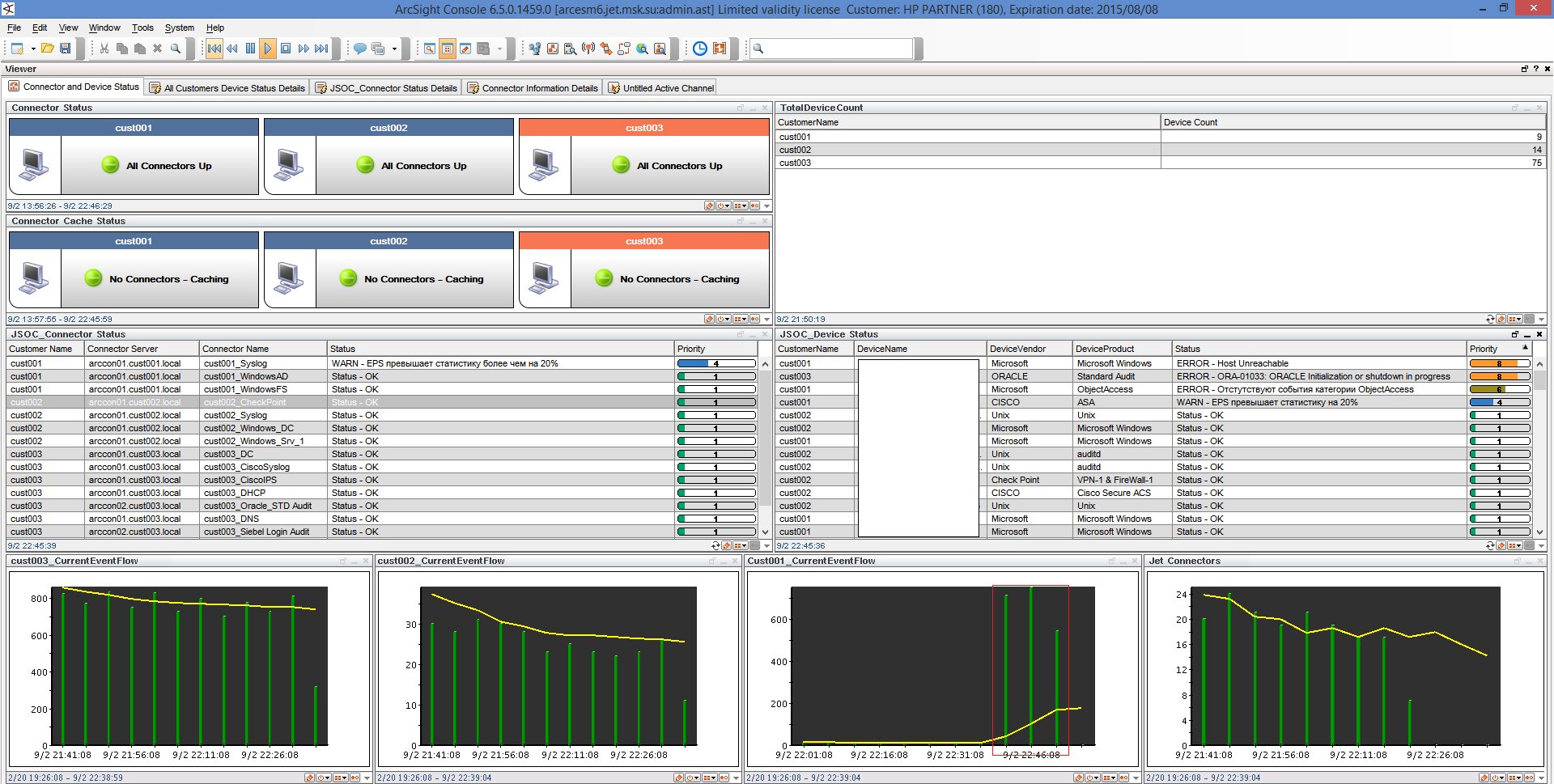

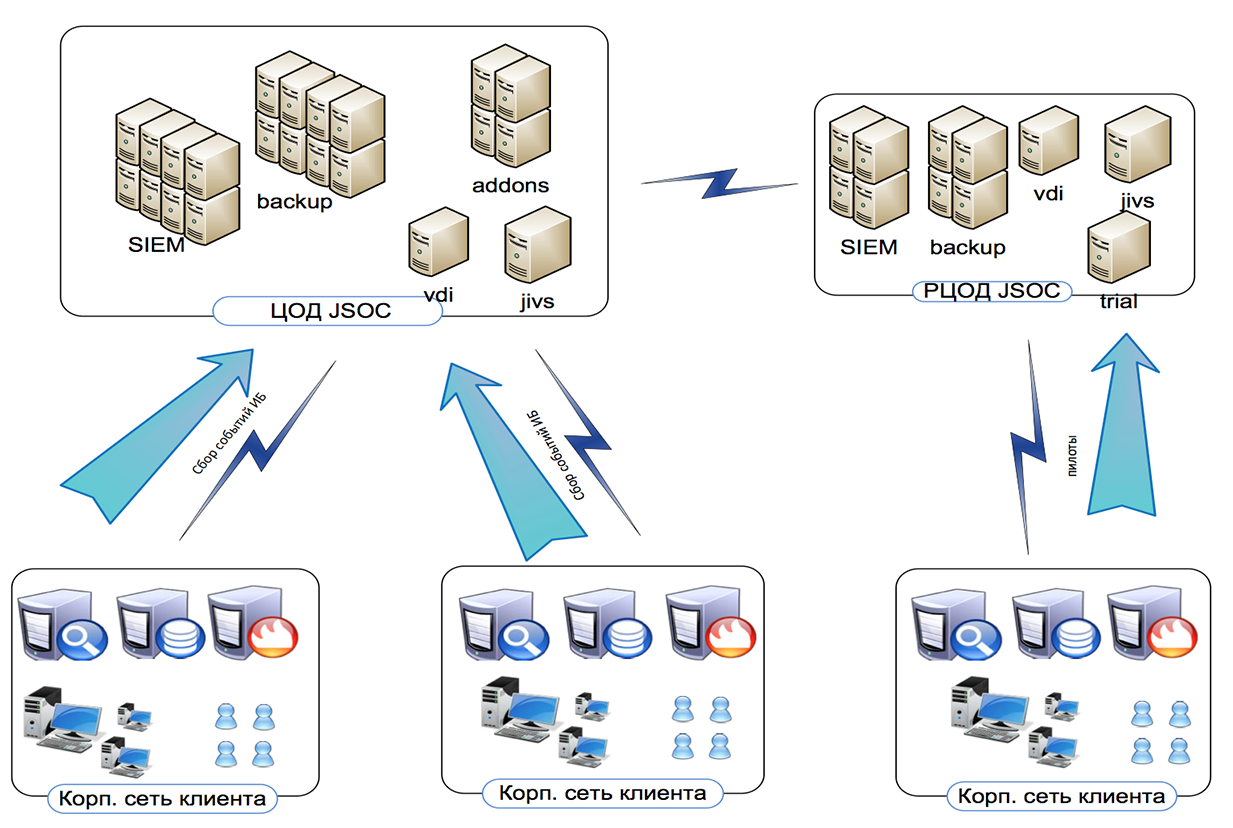

Технически JSOC имеет два ЦОДа. Основной расположен в Нижнем Новогороде, резервный – в Москве. В каждом ЦОДе развернута SIEM-система, система резервного копирования, VDI и Jet InView Security.

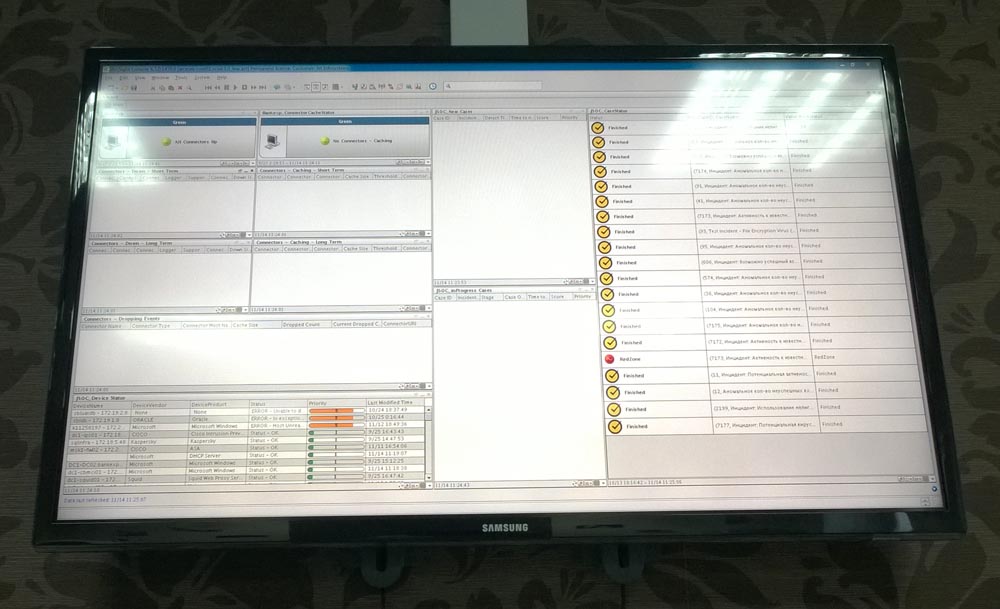

Рисунок 3. Архитектура JSOC

Информация от различных систем ИТ и ИБ на стороне заказчика поступает на SIEM-систему в основном ЦОДе, где обрабатывается и подвергается комплексному анализу в автоматическом режиме. Обнаружение инцидентов происходит по разработанным аналитиками JSOC правилам и цепочкам корреляции событий для каждого клиента.

При этом длинные цепочки корреляции на практике оказываются бесполезными, а короткие дают много ложных срабатываний. Поэтому необходимо находить золотую середину.

В случае обнаружения инцидента происходит его первичный анализ, ранжирование по степени критичности и оповещение клиента о случившемся. Стоит отметить, что JSOC не работает как “будильник для офицера ИБ”, – сотрудники центра сами оценивают критичность инцидента и разрабатывают необходимые меры реагирования.

Рисунок 4. Одна из консолей SIEM-системы в JSOC

При возникновении сложных инцидентов информация о них передается на вторую линию поддержки, а при необходимости еще выше – аналитику ИБ.

Основные решаемые JSOC задачи по информационной безопасности:

- Контроль требований регуляторов;

- Мониторинг исполнения политик ИБ;

- Инфраструктурная безопасность;

- Защита от внешних атак;

- Обнаружение утечек конфиденциальных данных.

В дополнение к этому могут решаться и смежные задачи, среди которых:

- В области управления ИТ:

- Порядок с учетными записями;

- Профиль доступов и привилегий;

- Управление уязвимостями;

- Контроль ключевых IT- процессов.

- В области экономической безопасности:

- Контроль контрагентов;

- Защита бизнес-приложений;

- Обнаружение внутреннего мошенничества;

- Контроль ключевых АРМ;

- Оперативное техническое расследование.

- В области управления кадрами и службы безопасности:

- Контроль при увольнении;

- СКУД и физическая безопасность;

- Работа с конкурентами.

Важно отметить, что специалисты JSOC, в большинстве случаев, не имеют доступа в корпоративную сеть клиента и не могут самостоятельно управлять инфраструктурой клиента. Исключение составляют те клиенты, которые также передали на аутсорсинг в JSOC функции управления собственными системами ИБ.

В JSOC для каждого клиента предусмотрен свой выделенный аналитик ИБ, который несет персональную ответственность за клиента и эффективность оказываемых услуг, знает его инфраструктуру, следит за изменениями безнес-процессов. Это позволяет сделать услугу более персонифицированной и наладить рабочие контакты с клиентом.

Рисунок 5. Центральная консоль SIEM-системы в JSOC

JSOC позволяет собирать обезличенную статистику инцидентов, которая может использоваться в качестве «внутреннего облака знаний». Опыт обнаружения атаки и реагирования на нее для какого-то одного клиента может успешно использоваться для всех остальных клиентов сервиса.

Обратимся к некоторым интересным цифрам, озвученным на презентации Владимиром Дрюковым, руководителем направления аутсорсинга ИБ Центра информационной безопасности компании «Инфосистемы Джет». По статистике JSOC за первый месяц работы с новым заказчиком выявляется около 10 инцидентов несанкционированного доступа к данным и не менее 5 утечек конфиденциальной информации. Также выявляется в среднем 8–10 пользователей, нарушающих политики доступа к Интернет, а также факты непрофильного использования технологических учетных записей и корпоративных систем.

В целом в JSOC собирается весьма интересная статистика, которая позволяет делать выводы о реальных угрозах и рисках для российского бизнеса. Так, например, оказалось, что только 38% всех инцидентов являются внешними, а 62% – внутренними. 52% внешних атак приходится на подбор паролей (brute force).

87% всех инцидентов происходит днем, а лишь 13% ночью. Однако 46%, ранжируемых как критические, происходят именно в ночное время. Таким образом, процент критических инцидентов в ночное время заметно выше, что является весомым аргументом в пользу сервиса 24х7.

Что интересно:

- 7 из 8 успешных эксплуатаций уязвимостей своей целью ставят подсадку управляющего бота.

- 11 из 15 DDoS-атак направлены на приложение, а не на интернет-канал связи.

- 15 из 19 атак направлены с tor-адресов или анонимайзеров.

Также оказалось, около 3% сотрудников ИТ являются регулярными посетителями хакерских форумов. Стоит лишний раз внимательно присмотреться к тем, кто работает в вашем ИТ-департаменте J

И еще один очень интересный факт: по статистике JSOC более 70% всех срабатываний SIEM-системы оказываются ложными, что свидетельствует об острой необходимости ручного анализа поступающих оповещений опытным специалистом.

Выводы

Построение коммерческих центров реагирования на инциденты ИБ, так называемые Security Operation Center (далее SOC) является одним из очевидных трендов развития рынка аутсорсинга ИБ, о чем мы уже писали ранее. В нашей стране в этом сегменте появляются лишь «первые ростки», первым из которых стал JSOC (Jet Security Operations Center), принадлежащий компании «Инфосистемы Джет».

В ходе поездки в Нижегородский филиал JSOC автор статьи смог собственно лично увидеть работу специалистов и организацию их труда в непрерывном круглосуточном режиме.

Темпы роста JSOC за столь короткое время свидетельствуют о востребованности таких услуг на российском рынке, несмотря на имеющийся скептицизм со стороны старого поколения руководителей ИБ.

Таким образом, аутсорсинг ИБ доказывает свое право на существование, позволяя клиентам быстро анализировать события от многочисленных систем ИТ и ИБ, не пропустить по-настоящему критичный инцидент и минимизировать возможный ущерб.