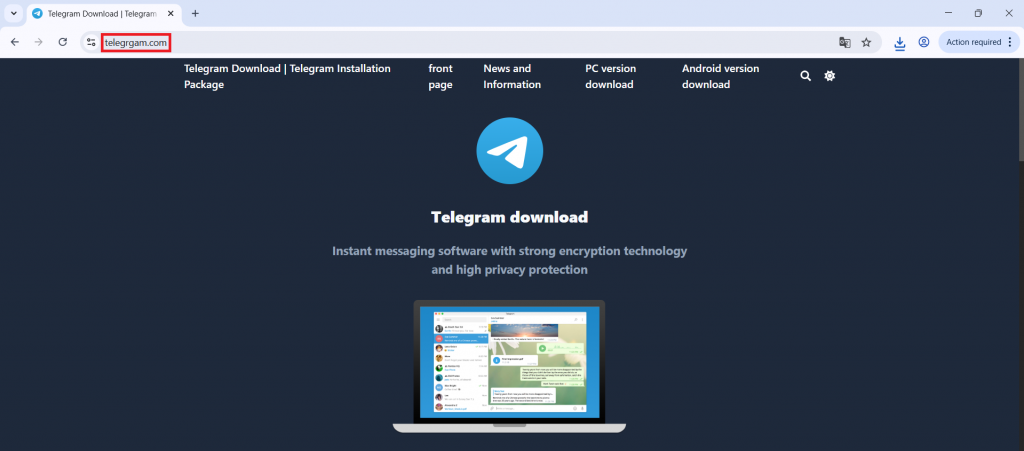

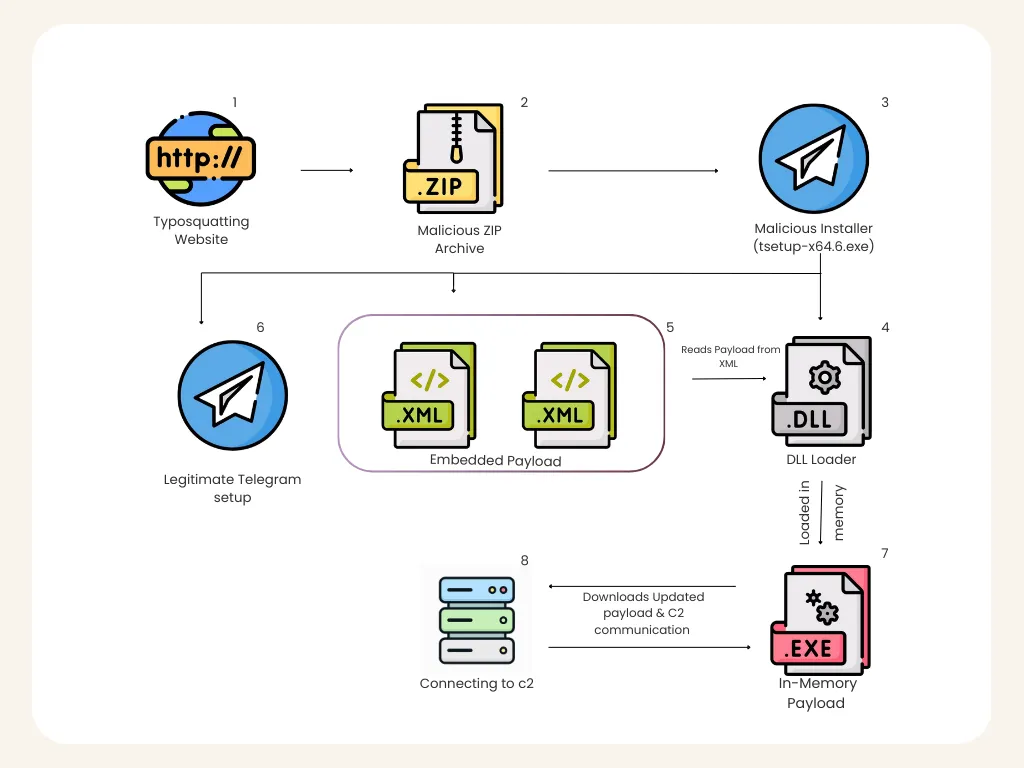

Исследователи обнаружили новую вредоносную кампанию, в которой злоумышленники маскируют вредонос под инсталлятор Telegram. Жертву заманивают на домен telegrgam[.]com, который визуально очень похож на официальный сайт мессенджера, а дальше предлагают скачать якобы обычный инсталлятор Telegram.

На деле вместо нормальной установки запускается целая цепочка заражения. Вредоносный файл называется вполне правдоподобно — tsetup-x64.6.exe — и одновременно с вредоносной нагрузкой действительно подбрасывает на компьютер легитимный установщик Telegram, чтобы у жертвы не возникло лишних подозрений.

Пользователь видит, что Telegram установился, и может не заметить, что параллельно в системе уже работает совсем другой процесс.

Одна из самых неприятных особенностей этой атаки — вмешательство в защиту Windows. По описанию исследователей, зловред через PowerShell добавляет системные диски C:, D:, E: и F: в список исключений Windows Defender. Проще говоря, антивирусу предлагают «не замечать» происходящее на этих разделах. После этого жить в системе вредоносу становится заметно комфортнее.

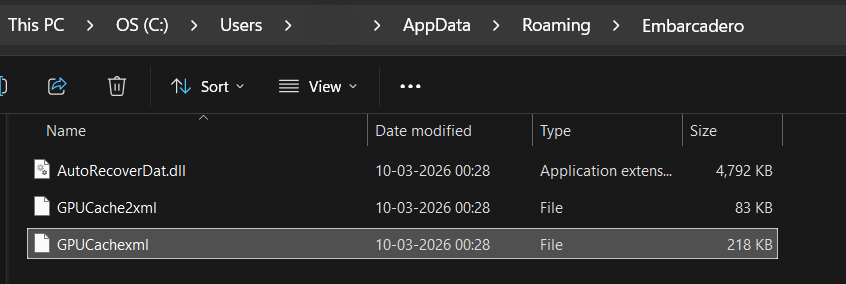

Дальше начинается уже более аккуратная маскировка. Компоненты зловреда складываются в каталог AppData\Roaming\Embarcadero, название выбрано не случайно — оно похоже на что-то легитимное и не сразу бросается в глаза. При этом сам вредоносный DLL-файл запускается через rundll32.exe, то есть использует штатный процесс Windows, чтобы выглядеть менее подозрительно. Исследователи отдельно отмечают, что полезная нагрузка собирается в памяти и не записывается на диск в привычном виде, что тоже усложняет обнаружение.

Связь с управляющей инфраструктурой у кампании тоже вполне типичная для серьёзных загрузчиков и RAT-инструментов. После активации троян устанавливает TCP-соединение с 27.50.59.77:18852, связанным с доменом jiijua[.]com, и дальше уже может получать команды, догружать новые модули и поддерживать постоянный доступ к системе.

Сегодня мы также писали об «ускорителях» Telegram, заражающих россиян троянами.