Международная правозащитная организация «Репортёры без границ» (признана нежелательной в России) совместно с RESIDENT.NGO опубликовала расследование о якобы новой шпионской кампании, направленной против журналистов и представителей гражданского общества в Беларуси.

По данным исследователей, в ходе анализа был выявлен ранее неизвестный образец шпионского софта, получивший условное название ResidentBat.

В RSF считают, что этот инструмент мог использоваться для скрытого наблюдения за владельцами Android-смартфонов, в том числе во время работы с зашифрованными мессенджерами.

Как отмечается в отчёте (PDF), кампания отличается нетипичным для «шпионского софта» подходом. Вместо удалённых атак и эксплуатации уязвимостей, о которых часто пишут в контексте коммерческих решений вроде Pegasus, здесь, по версии исследователей, применялась физическая установка приложения.

Поводом для начала расследования стал случай в третьем квартале 2025 года, когда журналиста вызвали на допрос. По его словам, во время общения с сотрудниками силовых структур его неоднократно просили разблокировать смартфон.

«Офицер постоянно просил разблокировать экран, поэтому я предполагаю, что он мог подсмотреть ПИН-код», — рассказал журналист авторам отчёта.

Исследователи не исключают, что после этого устройство могли на время изъять и вручную установить приложение, предназначенное для скрытого сбора данных.

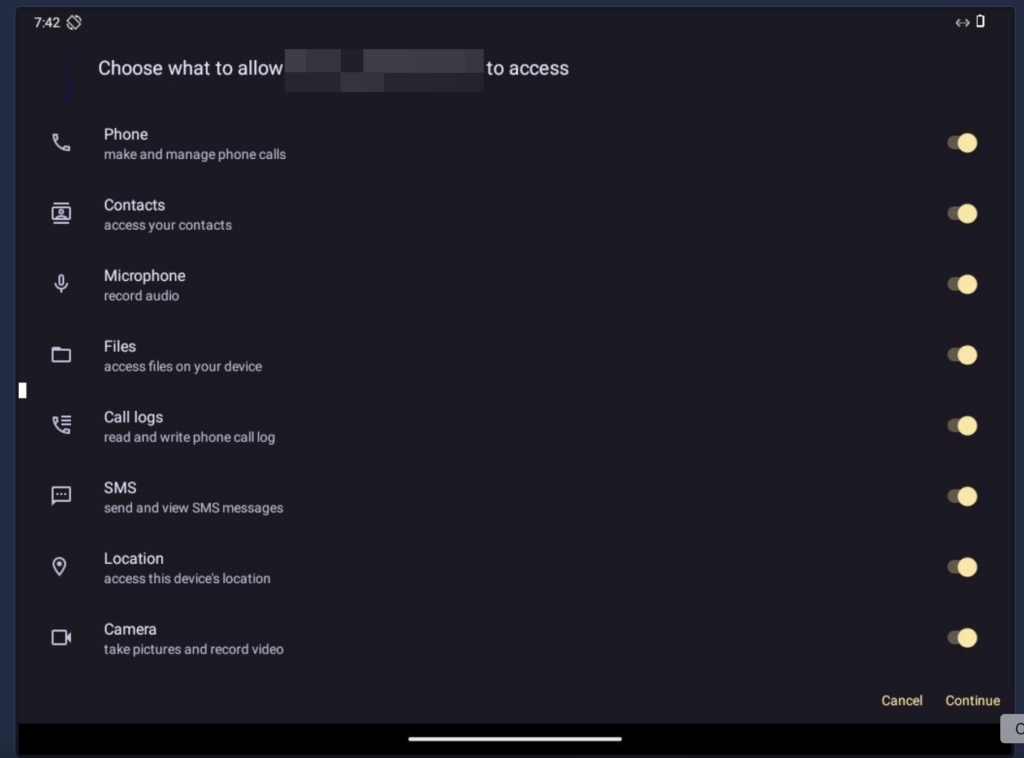

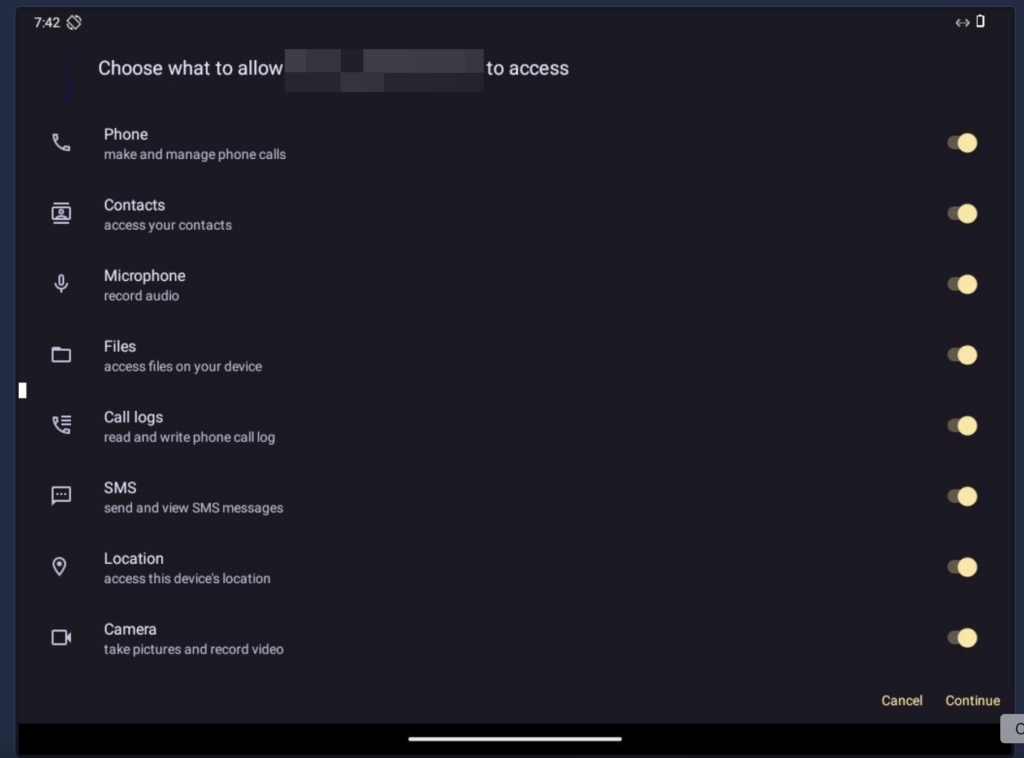

По данным RSF Digital Security Lab, ResidentBat маскируется под обычную Android-программу и при установке запрашивает десятки разрешений — всего около 38. Они дают ему доступ к звонкам, сообщениям, камере, микрофону и файлам на устройстве.

Особое внимание эксперты уделяют использованию службы специальных возможностей Android (Accessibility Service). При активированной опции canRetrieveWindowContent приложение может считывать содержимое экранов других программ, включая зашифрованные мессенджеры — Signal, Telegram и WhatsApp (принадлежит признанной в России экстремистской организации и запрещённой корпорации Meta).

Зловред, как предполагают исследователи, способен фиксировать переписку, нажатия клавиш, мониторить содержимое буфера обмена и даже записывать экран.

ResidentBat получил своё название по характерным элементам кода — в частности, пакетам с префиксом com.google.bat и сервису ResidentService. Кроме того, приложение регистрируется с повышенными привилегиями Device Admin, что позволяет ему работать в фоне и при необходимости удалённо очистить данные с устройства.

Анализ цифровых сертификатов, по оценке авторов отчёта, указывает на то, что подобная активность могла вестись как минимум с марта 2021 года.

RSF отмечает, что стандартные антивирусные средства не всегда способны вовремя обнаружить подобные угрозы. В описанном случае внимание владельца устройства привлёк встроенный механизм защиты Android уже после возврата смартфона.

В качестве мер предосторожности для журналистов и активистов специалисты рекомендуют:

- использовать сложные буквенно-цифровые пароли вместо коротких ПИН-кодов;

- избегать разблокировки устройств в присутствии третьих лиц;

- рассмотреть применение защищённых Android-прошивок, таких как GrapheneOS, с поддержкой перемешивания ПИН-кода и «duress-паролей».