Разработчики Notepad++ опубликовали результаты расследования инцидента, в результате которого некоторые пользователи опенсорсного редактора кода для Windows стали получать вредоносные экзешники вместо обновлений.

Как оказалось, целевая атака на Notepad++ была проведена через взлом сервера, арендуемого участниками проекта для хостинга своего приложения (https://notepad-plus-plus[.]org/update/getDownloadUrl.php).

Доступ к серверу, полученный злоумышленниками в июне прошлого года, открыл возможность перехвата трафика, адресованного notepad-plus-plus.org, и перенаправления его на источники вредоносного кода. Примечательно, что редирект в ходе атаки осуществлялся выборочно, лишь для определенных пользователей продукта.

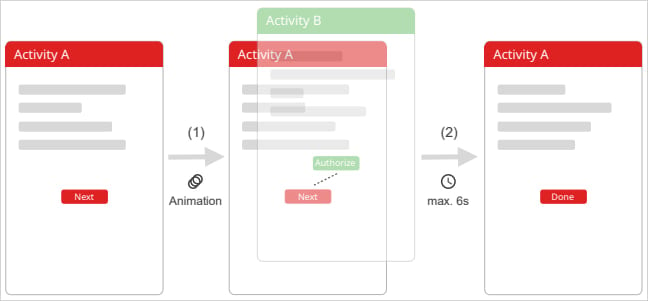

Засеву зловредов через подобную подмену способствовало наличие уязвимости в утилите WinGUp, отвечающей за доставку апдейтов для Notepad++, которая некорректно верифицировала загружаемые файлы. Данную проблему разработчики популярного редактора окончательно решили лишь к декабрю, с выпуском обновления 8.8.9.

Получив уведомление о взломе, хостинг-провайдер тоже стал принимать меры для купирования вредоносной активности: перенес скомпрометированное содержимое на другой сервер, залатал дыры, которыми воспользовались авторы атаки, а также заблокировал все учетные данные, которые могли попасть в их руки.

Спасательные работы хостера завершились ко 2 декабря. Последние попытки атакующих воспользоваться украденными учетками для перенаправления апдейт-трафика Notepad++ были зафиксированы 10 ноября.

Эксперты полагают, что авторы данной атаки работают на правительство Китая — в пользу этой гипотезы говорит избирательная раздача вредоносного кода .Сайт Notepad++ был для верности перенесен к другому хостинг-провайдеру; с той же целью в ближайшем релизе продукта (8.9.2) будет реализована еще одна мера безопасности: XML-файлы, возвращаемые сервером обновлений, будут проверяться на наличие подписи XMLDSig.