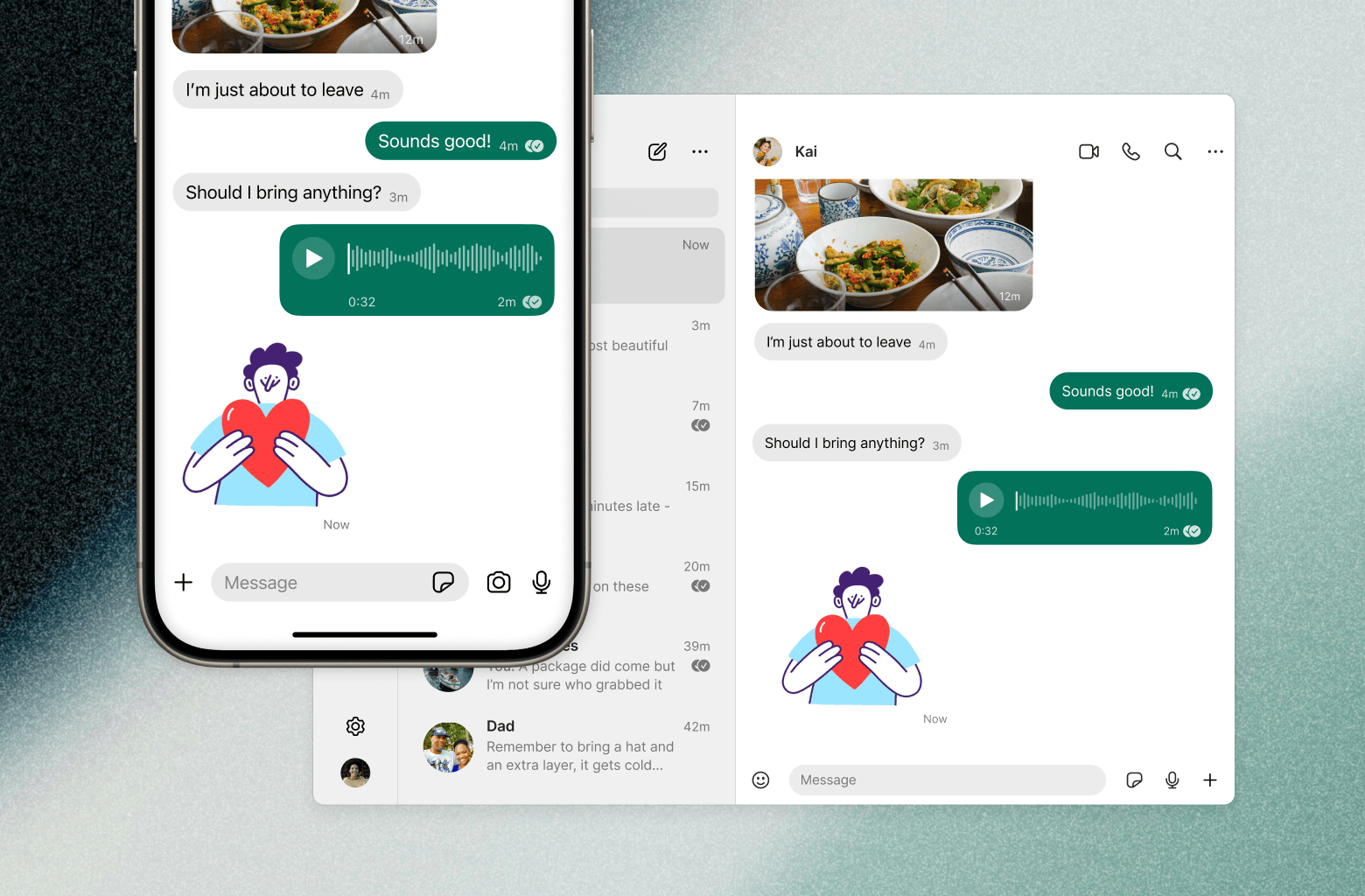

В мессенджере Signal тестируют новую опцию — синхронизацию истории чатов, хранимой на устройстве Android либо iOS, при привязке к аккаунту десктопа или iPad. Ранее в таких случаях новый клиент начинал работу с чистого листа.

По словам операторов IM-сервиса, перенос архива с сообщениями, стикерами, медиафайлами (за последние полтора месяца) будет осуществляться через серверы Signal с использованием сквозного шифрования и со строжайшим соблюдением приватности.

«При привязке к существующему Signal-аккаунту новый девайс, десктоп или iPad, должен доказать, что он имеет разрешение владельца на подключение, и получить набор ключей с основного устройства», — напоминает автор блог-записи.

Всю необходимую информацию обычно содержит QR-код, отображаемый на экране новобранца. Его остается лишь отсканировать мобильником, выступающим в роли основного устройства.

Для шифрования истории чатов был создан новый ключ AES-256 — одноразовый. После загрузки и расшифровки архива на подключенном устройстве о нем можно благополучно забыть.

Новинка пока доступна в бета-версии. Массовое развертывание ожидается через несколько недель.