Управление по организации борьбы с противоправным использованием информационно-коммуникационных технологий МВД России (УБК МВД) опровергло информацию о том, что сотрудники полиции проводят осмотры личных смартфонов граждан на предмет наличия VPN-приложений.

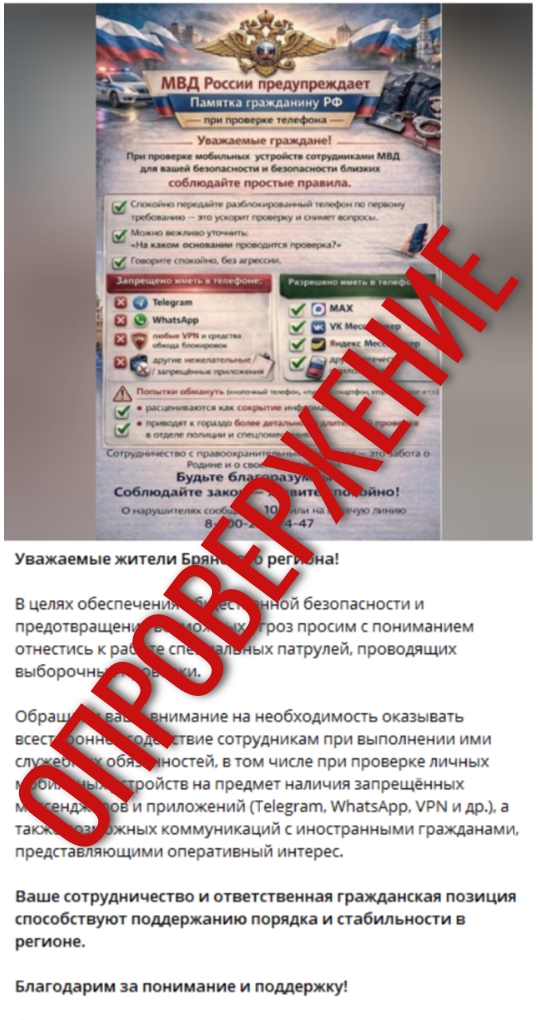

Официальное опровержение опубликовано в телеграм-канале профильного подразделения МВД «Вестник киберполиции России»:

«Указанная информация не соответствует действительности и транслируется с целью повышения социальной напряжённости. Подобные мероприятия не проводятся, проверка телефонов граждан на предмет наличия VPN или иных приложений не осуществляется».

Такие сообщения распространялись через мессенджеры и социальные сети в течение последнего месяца. В ряде регионов также публиковались «памятки», якобы предназначенные для сотрудников полиции. В них говорилось о проверках устройств на наличие «запрещённых приложений» и контактов с иностранными гражданами. В частности, подобная кампания была развёрнута в Брянской области.

Как напомнили в УБК МВД, само по себе использование VPN не является нарушением действующего законодательства. При этом в ведомстве отметили, что распространение информации о способах обхода блокировок уже может квалифицироваться как административное правонарушение. Кроме того, многие VPN-сервисы, особенно бесплатные, могут быть небезопасны. Это подтверждают и независимые исследования.

Сообщения о якобы проводимых российскими полицейскими проверках телефонов регулярно появляются с 2018 года, однако ни одно из них до сих пор не подтвердилось.