В новом релизе Solar DAG 1.2 реализована интеграция с корпоративными хранилищами данных MS Active Directory, Linux FS, системой MS SharePoint и платформой Solar inRights, чтобы охватить дополнительные источники корпоративной информации.

Интеграция Solar DAG и MS SharePoint позволяет контролировать и поддерживать актуальность структуры данных в фильтрах и отчетах для широкого спектра ресурсов веб-портала SharePoint.

Таким образом реализована поддержка различных событий, связанных с группами и ресурсами, а также возможность классифицировать и отправлять данные агента MS SharePoint на контентный анализ.

Интеграция с системой Linux FS (SMB) позволяет поддерживать структуры данных в фильтрах и отчетах для различных объектов данной системы, общие ресурсы, папки и файлы. Система обеспечивает актуальность структуры данных за счет активации функции «Сканирование иерархии».

В Solar DAG 1.2 также расширена поддержка данных, поступающих из Microsoft Active Directory. Пользователи могут поддерживать актуальность событий, связанных пользователями, группами и каталогами пользователей. Система поддерживает регистрацию различных событий: создание учетной записи пользователя, удаление, включение/выключение, смена пароля, перемещение, переименование, а также широкий спектр событий для групп и каталогов пользователей.

Важным этапом в развитии экосистемы решений по управлению доступом стала интеграция Solar DAG с платформой Solar inRights. Теперь пользователям доступна функция безопасного подключения с использованием сертификата безопасности, гарантирующего защиту и конфиденциальность передачи данных между системами.

Кроме того, был разработан внешний API для предоставления доступа к данным системы Solar DAG, включая список классов данных и групп учетных записей и последующий доступ к документам, соответствующим этим классам данных. В результате ИТ и ИБ-специалисты могут централизованно получать информацию о предоставленных разрешениях к неструктурированным данным и контролировать права доступа, предотвращая возможные утечки конфиденциальной информации или нелегитимное использование.

«На рынке сформировался запрос на DCAP/DAG-решения, которые за счет интеграции с информационными системами позволяют эффективно управлять доступом к конфиденциальной и чувствительной информации, обеспечивать безопасность и экономить мощности систем хранения данных. Поэтому мы постоянно совершенствуем систему Solar DAG, чтобы соответствовать растущим потребностям наших клиентов», — отметил Михаил Никулин, руководитель направления технологий по контролю неструктурированных данных ГК «Солар».

В версии Solar DAG 1.2 также расширен список политик доступа к системе и добавлены политики для согласования действий по созданию, изменению и удалению учетных записей пользователей, изменению паролей учетных записей. В системе учтены изменения, которые позволяют настроить фильтрацию событий для определенных политик, например, добавление или исключение учетной записи из группы.

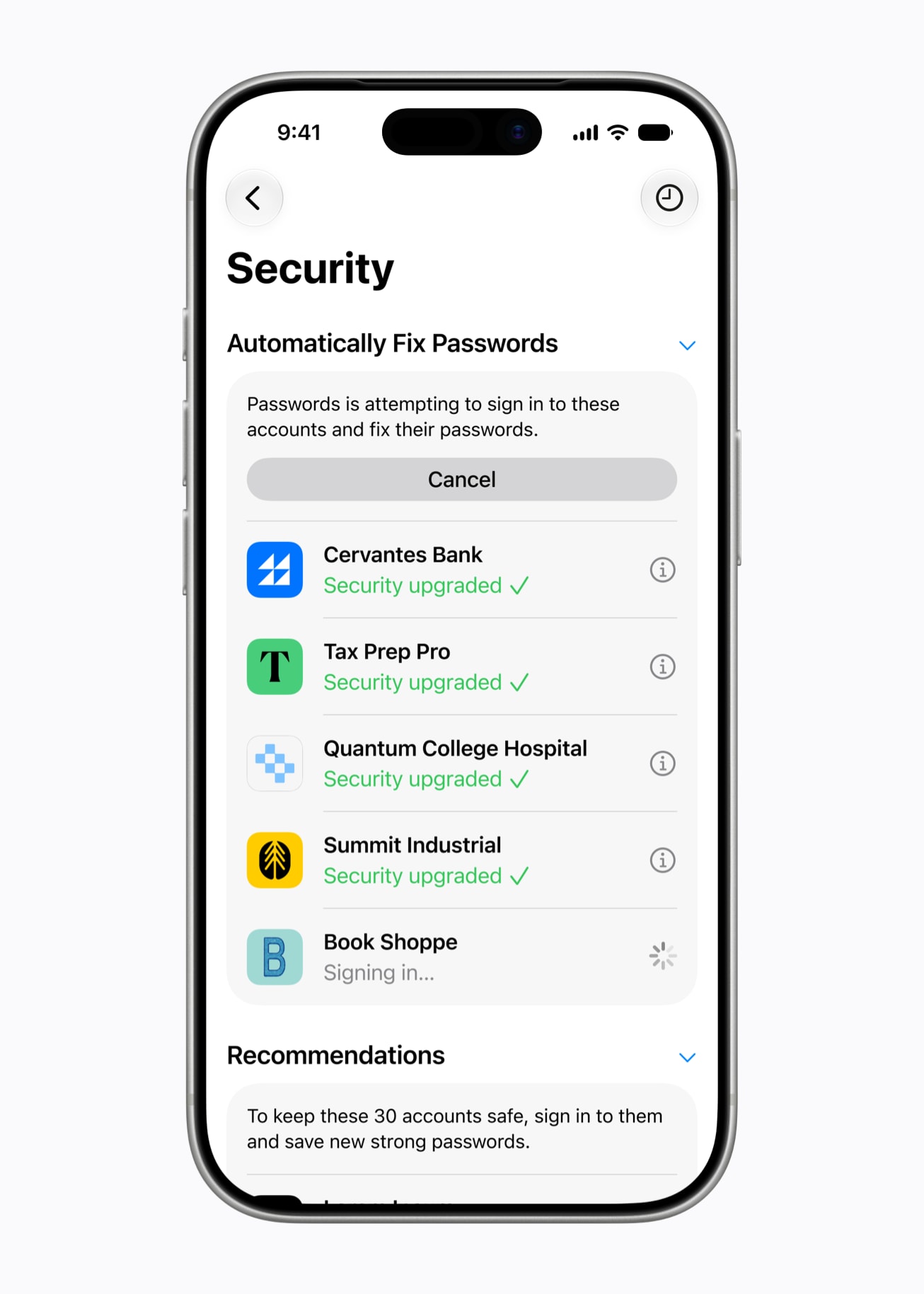

Новый раздел «Конфигурация» позволяет управлять системными параметрами, связанными со входом в систему, с установкой парольной политики, параметрами аутентификации в домене и окна приветствия. Администраторы могут настраивать блокировку сеанса в режиме бездействия, количество неудачных попыток входа, даты истечения срока действия пароля, требования к сложности пароля и другое.

В ответ на запросы клиентов система включает функцию отправки отчетов по расписанию. Пользователи могут запланировать автоматическую отправку отчетов и журнальных событий, включая отчеты о используемых и неиспользуемых ресурсах, по учетным записям и историю изменений прав доступа к объектам. График формирования каждого отчета персонализирован, чтобы более эффективно управлять процессами формирования отчетов.

В новой версии Solar DAG также изменился пользовательский интерфейс. Все действия: создание, редактирование или удаление объектов — теперь сопровождаются системными уведомлениями, подтверждающими успешное выполнение. Для улучшения функциональности были переработаны фильтры по работе с ресурсами, учетными записями, областями видимости, классами данных. Теперь доступна фильтрация по типу критичности и выбор соответствующих объектов в системе.