Исследователи бьют тревогу: на ландшафте киберугроз появился новый Android-зловред, который быстро эволюционирует и уже выходит далеко за рамки своей майнинговой функциональности. Речь идёт о MiningDropper — инструменте, который изначально маскировался под дроппер для скрытой добычи криптовалюты, но теперь превратился в полноценную платформу доставки самых разных угроз.

О находке рассказали специалисты Cyble Research and Intelligence Labs (CRIL). По их данным, MiningDropper — это не просто вредоносное приложение, а гибкий фреймворк с продуманной архитектурой, заточенной под обход анализа и детектирования.

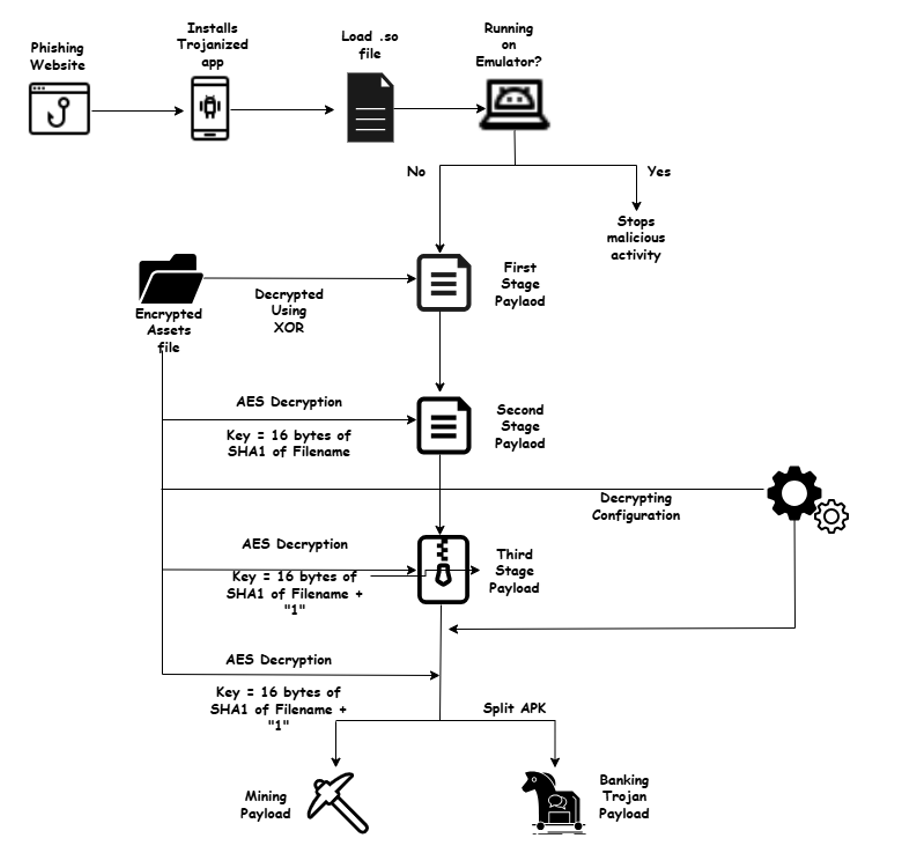

Главная фишка — многоступенчатая схема загрузки пейлоада. В ход идут сразу несколько техник: XOR-обфускация на уровне нативного кода, AES-шифрование, динамическая подгрузка DEX-файлов и механизмы против эмуляции. Проще говоря, зловред умеет отлично прятаться и не раскрывает свои реальные возможности на ранних этапах заражения.

Более того, критически важные компоненты вообще не сохраняются на устройстве в читаемом виде — всё разворачивается прямо в памяти. Это серьёзно осложняет жизнь как аналитикам, так и автоматическим песочницам.

Распространяется MiningDropper тоже довольно изящно. В одной из кампаний злоумышленники использовали троянизированную версию Android-приложения Lumolight с открытым исходным кодом. С виду безобидная утилита, а внутри полноценный загрузчик зловреда. Пользователь сам даёт приложению нужные разрешения и тем самым открывает дверь атаке.

После установки начинается самое интересное. Зловред не действует по шаблону: он анализирует среду и на основе конфигурации решает, какую именно нагрузку доставить. Это может быть как банальный скрытый майнинг, так и куда более серьёзные сценарии.

Эксперты подчёркивают:

«MiningDropper уже нельзя воспринимать как очередной майнер. Это универсальная платформа доставки вредоносных компонентов. Такой модульный подход позволяет атакующим быстро адаптироваться: менять финальную цель атаки, не переписывая всю инфраструктуру».