Несколько вредоносных Android-приложений, размещённых в Google Play Store, пробрались более чем на два миллиона мобильных устройств. Их задача — демонстрировать навязчивую рекламу, скрывая своё присутствие в системе.

О свежем наборе адваре рассказали специалисты компании «Доктор Веб». По их словам, эти приложения относятся к известным семействам мобильных вредоносов: FakeApp, Joker и HiddenAds.

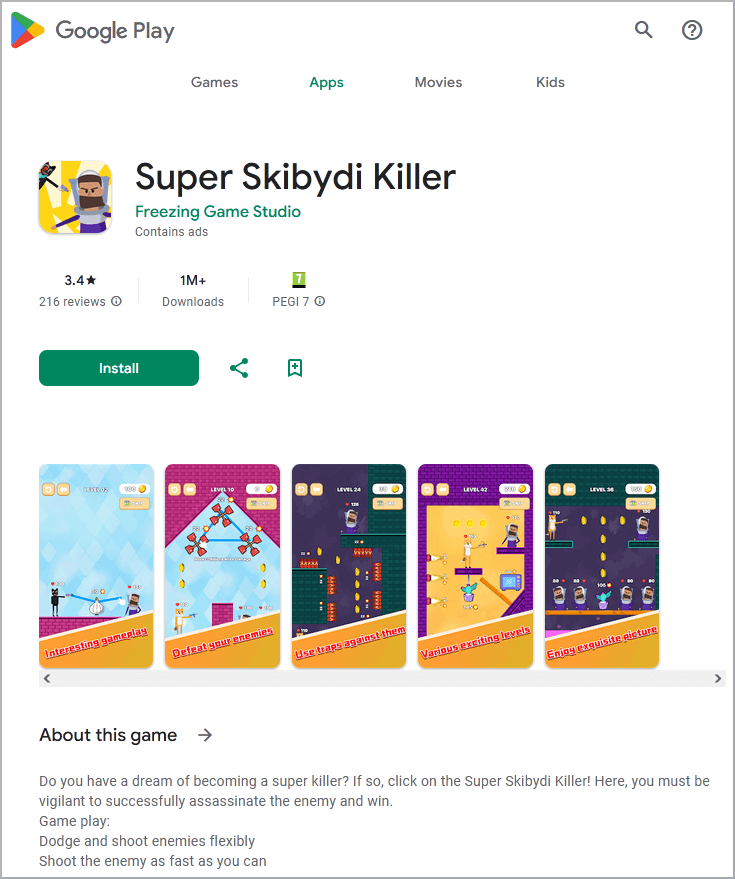

Особый интерес у исследователей вызвали четыре программы, замаскированные под игры (относятся к HiddenAds):

- Super Skibydi Killer — 1 млн загрузок.

- Agent Shooter — 500 тысяч загрузок.

- Rainbow Stretch — 50 тысяч загрузок.

- Rubber Punch 3D — 500 тысяч загрузок.

Сразу после установки адваре маскирует свою иконку под Google Chrome или прячет её с помощью прозрачного изображения. Зловреды пытаются незаметно работать в фоновом режиме и приносить прибыль операторам с помощью навязчивой рекламы.

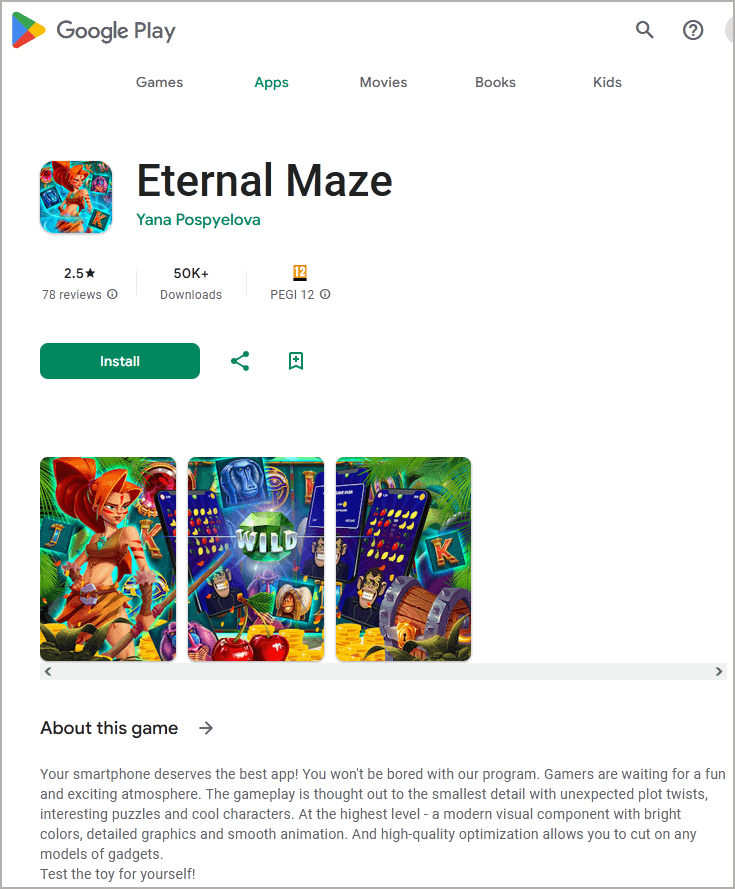

В «Доктор Веб» отметили связь приложений семейства FakeApp с мошенническими инвестиционными веб-проектами, а также с онлайн-казино. Среди них:

- Eternal Maze (Yana Pospyelova) – 50 000 загрузок.

- Jungle Jewels (Vaibhav Wable) – 10 000 загрузок.

- Stellar Secrets (Pepperstocks) – 10 000 загрузок.

- Fire Fruits (Sandr Sevill) – 10 000 загрузок.

- Cowboy's Frontier (Precipice Game Studios) – 10 000 загрузок.

- Enchanted Elixir (Acomadyi) – 10 000 загрузок.

Что касается семейства Joker, софт этого класса пытается подсунуть владельцам мобильных устройств подписки на платные сервисы:

- Love Emoji Messenger (Korsinka Vimoipan) – 50 000 загрузок.

- Beauty Wallpaper HD (fm0989184) – 1 000 загрузок.