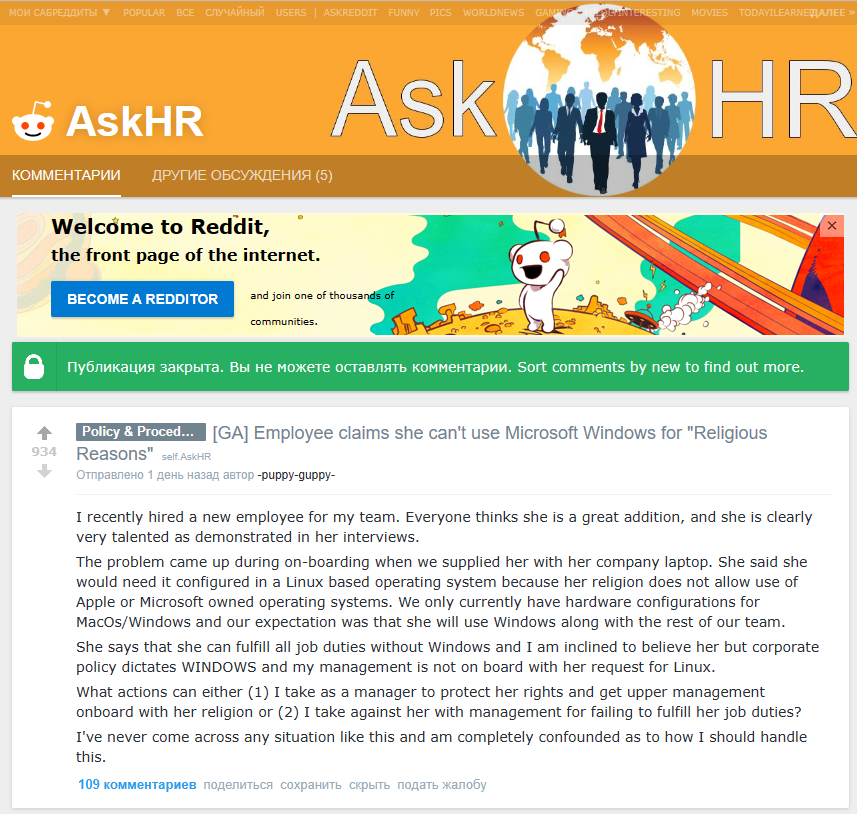

На площадке Reddit прокатилась волна обсуждений необычного случая, связанного с отказом от работы в Microsoft Windows «по религиозным соображениям». Именно такое условие поставил новый сотрудник в одной компании, потребовавший перенастроить корпоративный ноутбук и установить операционную систему на базе Linux.

Обоснование — «моя религия не позволяет использовать операционные системы, принадлежащие Apple или Microsoft».

Такое требование поставило в тупик руководителя, который запустил обсуждение в Reddit. Он написал, что проблема возникла на этапе тестового периода. Сам руководитель высоко оценивал своего нового сотрудника, его знания и опыт.

Руководитель отметил в своем комментарии, что в настоящее время «у компании есть только аппаратные конфигурации для macOS / Windows. Поэтому де-факто было принято, что новая сотрудница «будет использовать Windows вместе с остальной частью команды». Но соискатель заявила, что «может выполнять все рабочие обязанности и без Windows».

Обсуждающие в Reddit разделились на два лагеря. Противники резко заявили, что новой сотруднице можно легко отказать, заявив, что ее «религиозные убеждения» слишком дорого обойдутся компании. «Установка отдельной операционной системы и поддержка ее безопасности — это больше, чем минимальные затраты».

«Подобные требования не имеют юридической силы. ИТ-затраты на поддержку совершенно разных операционных систем, а также потенциальный риск киберпреступлений / мошенничества в случае появления в корпоративной системе другой ОС, для которой не предоставляется поддержка, являются необоснованными».

Выслушав подобные реплики, автор поста заявил, что готов пойти на ультиматум и отказать сотруднице. Но джин уже был выпущен из бутылки. Обсуждение в Reddit резко переметнулось к вопросу, какие религиозные основания запрещают людям использовать Microsoft и Apple.

Главным аргументом стало то, что «в мире работают миллионы глючных устройств под управлением Windows». Конечно, сразу же вспомнили про «забагованные» киоски McDonald's — все они работают на Windows (по крайней мере, в Канаде).

Нашлись знатоки, утверждающие, что в мире существуют несколько сект в разных религиях (иудаизм, христианство, ислам), которые твердо придерживаются идеи, что нельзя использовать продукты, которые были созданы людьми, позицию которых не разделяют секты. Например, отношение к извлечению материальной выгоды. «Поскольку Linux бесплатен, то никто не получает выгоды от его использования».

Вспомнили также про пародийную церковь The Church of Emacs, основанную Ричардом Столменом для «пользователей Emacs». Сам Столмен стал там святым по имени «St I GNU cius».

Нашлись в Reddit читатели, которые заявили, что замена Windows на Linux на корпоративном ноутбуке не влечет за собой появление дыр в системе безопасности предприятия. Этот вопрос может касаться только непрерывности бизнеса, когда из-за разных ОС могут возникнуть проблемы с перекодированием текстов. Но эта проблема легко решается. Они также встали на защиту нового сотрудника, объявив, что «более 98 % корпоративной Америки работает на Linux — практически каждый сервер инфраструктуры, все облака, даже домашние Wi-Fi-роутеры».

«В настоящее время я работаю в InfoSec. Linux гораздо более безопасен, чем Windows. Машины с Windows в настоящее время являются одним из главных векторов для взлома. Кроме того, большинство серверов, к которым вы обращаетесь, работают под управлением Linux».

Такой вердикт этой необычной истории. Была ли уволена «нерадивая» сотрудница, не сообщается.