Некоторые владельцы Galaxy S22 Ultra столкнулись с очень странной проблемой: после сброса к заводским настройкам их смартфоны внезапно начинают считаться корпоративными устройствами, якобы принадлежащими некой Numero LLC. Из-за этого телефон блокируется через механизм Knox Mobile Enrollment, а пользователь фактически теряет над ним контроль.

Сценарий у пострадавших почти одинаковый, как описывают в Android Authority и сами пользователи на форуме Samsung.

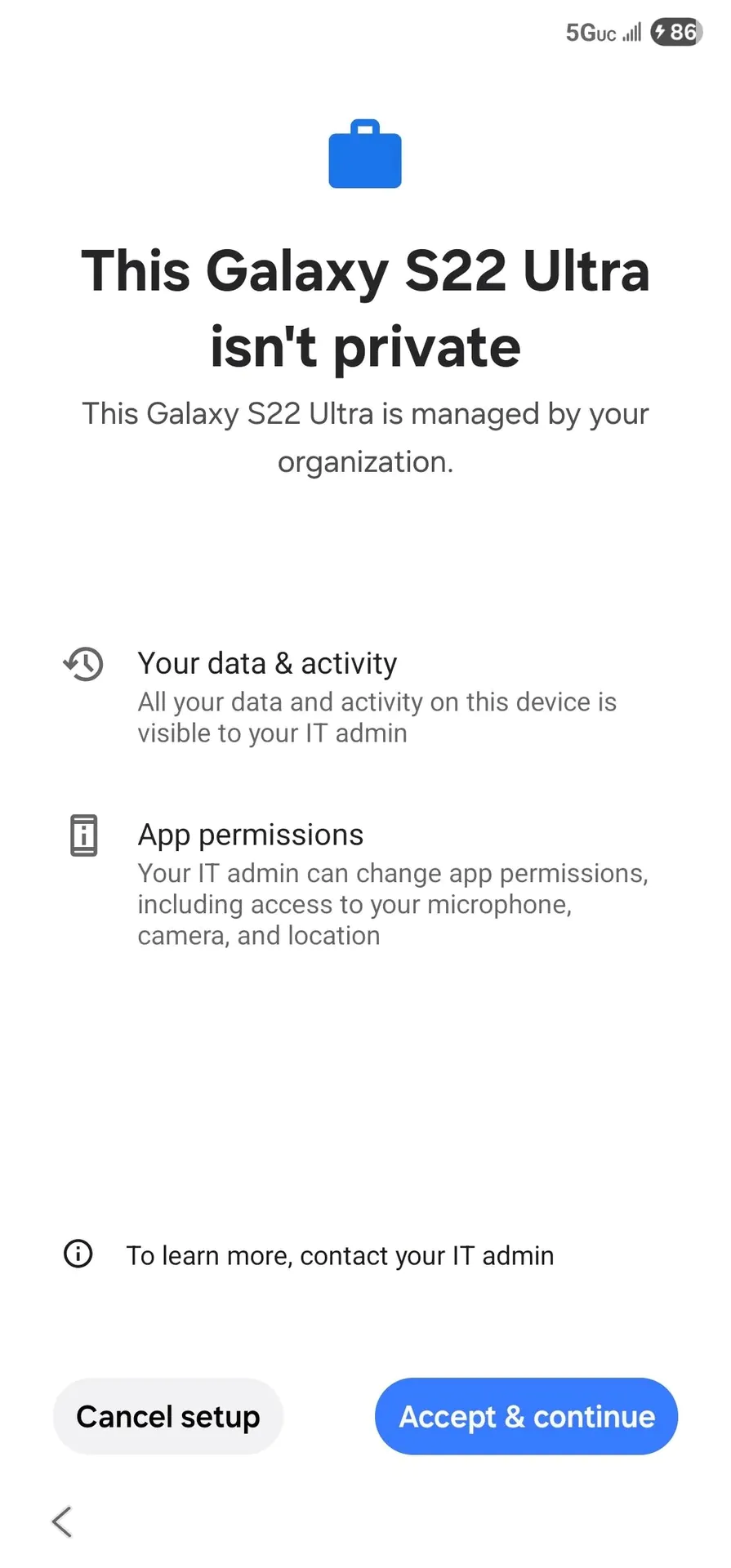

После сброса до заводских настроек человек подключает смартфон к Wi-Fi и начинает обычную настройку Android, но вместо привычного входа в аккаунт получает экран с предупреждением «This device isn’t private».

Дальше система сообщает, что устройство управляется организацией, а действия пользователя могут быть видны удалённому администратору. При этом владельцы утверждают, что покупали смартфоны как обычные розничные устройства, а не как часть корпоративного парка.

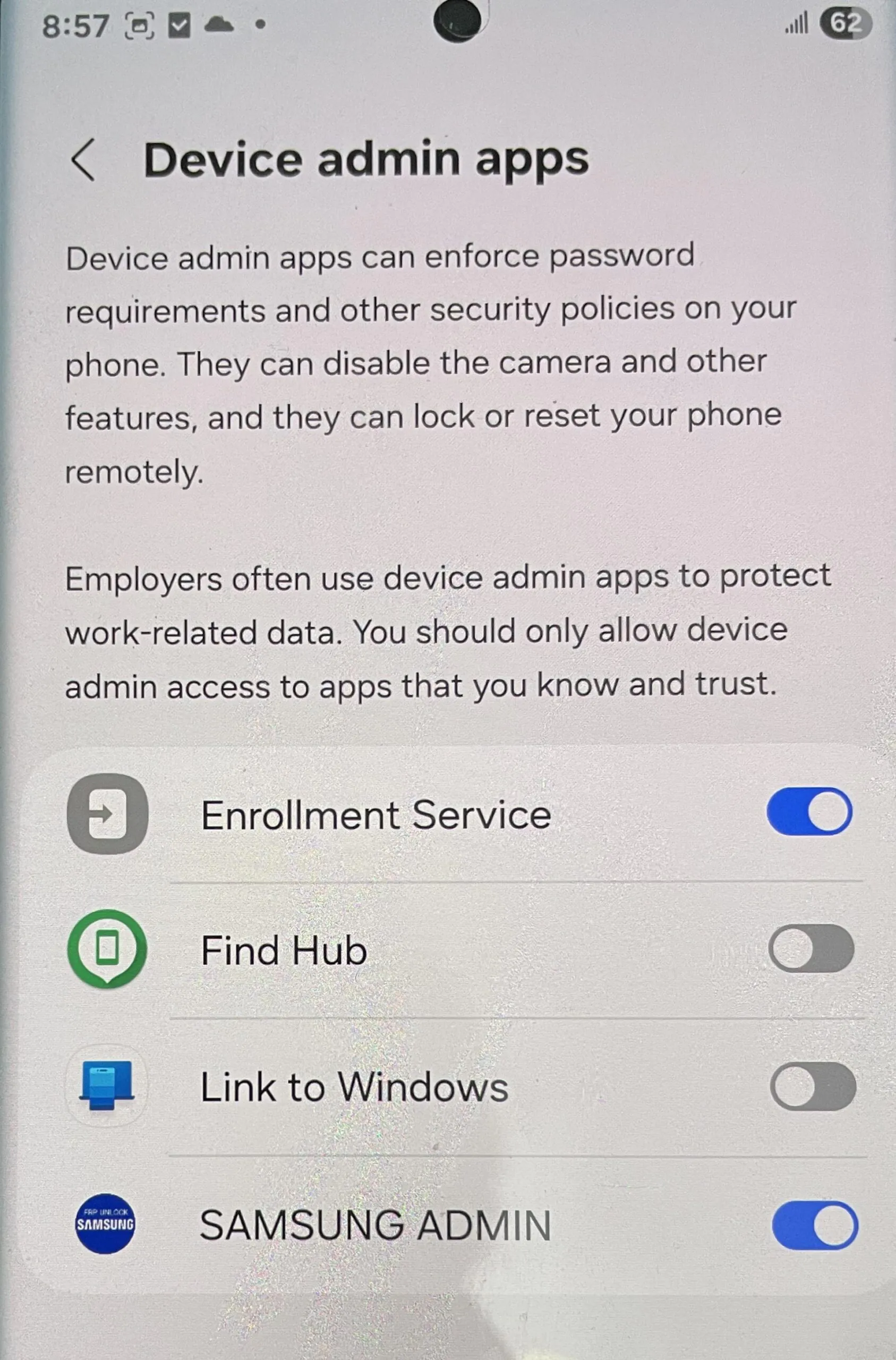

Самое неприятное здесь — простыми способами это не лечится. По сообщениям пользователей, повторные сбросы и даже ручная перепрошивка через Odin не помогают. Причина в том, что такая привязка, вероятно, проверяется на уровне IMEI через серверы Samsung: если устройство числится за организацией, профиль MDM подтягивается снова уже во время первоначальной настройки.

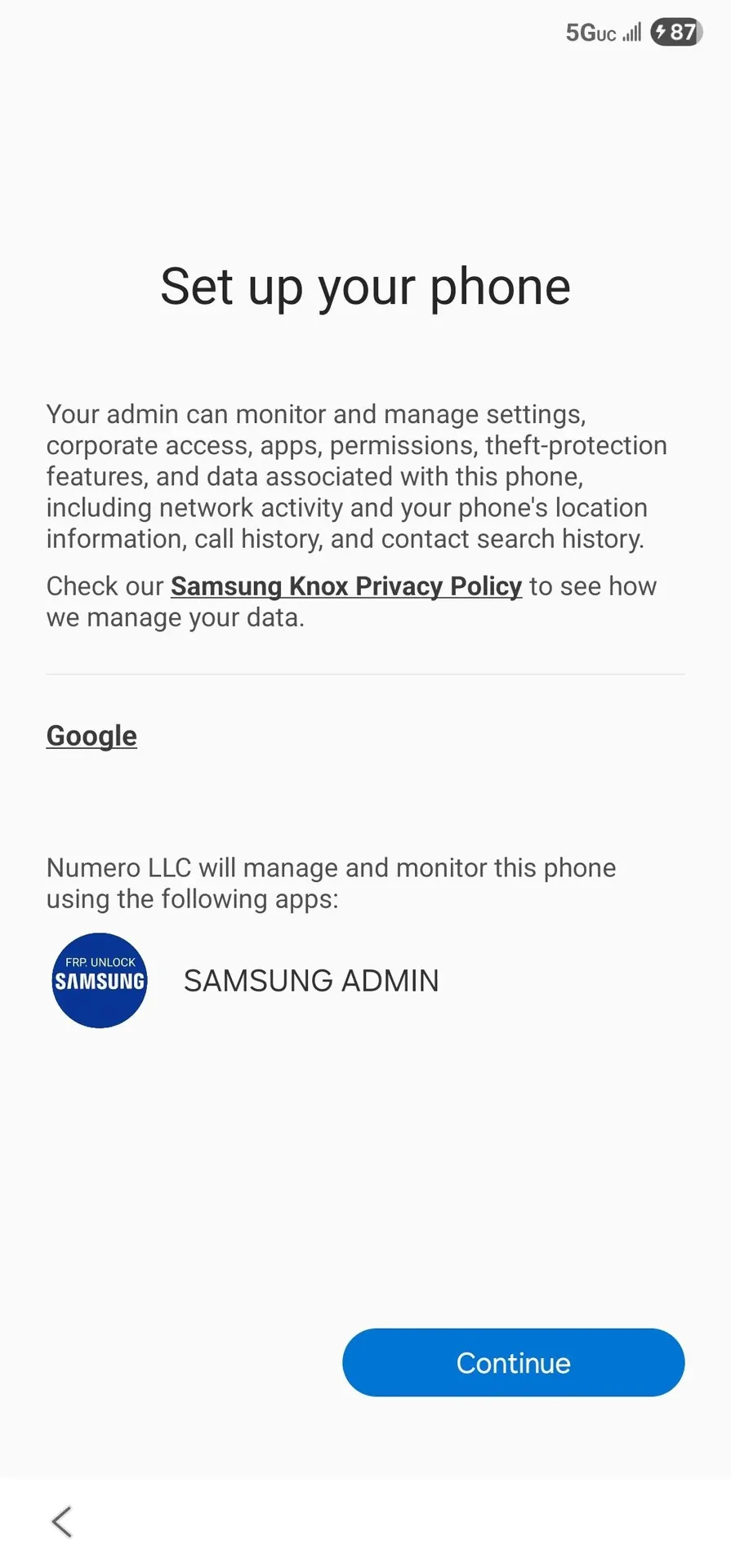

Дополнительные подозрения вызывает и сам «администратор». В жалобах фигурирует приложение SAMSUNG ADMIN, а рядом с ним — странный брендинг FRP UNLOCK SAMSUNG и название компании Numero LLC, которую журналисты не нашли в обычных американских реестрах компаний.

Почему это вообще могло произойти, пока до конца неясно. Среди возможных версий называют компрометацию аккаунта реселлера с доступом к Knox Mobile Enrollment, использование сторонних сомнительных сервисов разблокировки, а также возможные злоупотребления вокруг корпоративных механизмов Samsung.

Хуже всего то, что пользователи, по их словам, оказываются в замкнутом круге между поддержкой Samsung и командами Knox: одни отправляют к другим, а готового механизма быстро снять такую привязку, похоже, нет. Формально правильный путь — обращаться в Samsung с подтверждением покупки и требовать отвязки IMEI, но на практике это, судя по отзывам, может затянуться надолго.