Исследователи из Колумбийского университета представили новый алгоритм, способный блокировать несанкционированную прослушку через микрофон на смартфонах, голосовых помощниках и любых других подключённых устройствах.

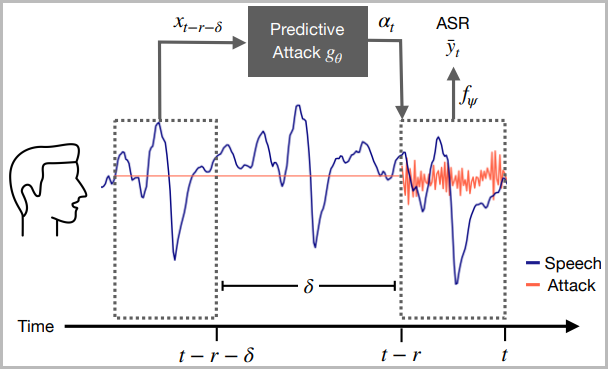

Одно из ключевых отличий новой разработки — предиктивность. Алгоритм предсказывает, что пользователь скажет, после чего создаёт фоновый шум в режиме реального времени. Этот шум должен перекрыть звук речи для подслушивающего злоумышленника.

К сожалению, на данном этапе система работает только с английским языком, а при тестах демонстрирует 80% успешных блокировок прослушки. Уровень шума выстроен таким образом, чтобы не препятствовать комфортному общению с собеседником.

Кроме того, новая система существенно затрудняет работу технологии распознавания речи. При этом неважно, какой софт или положение микрофона будут использоваться. По словам специалистов, они продолжат работать над алгоритмом и обещают добавить поддержку других языков.

Исследователи тестировали свою систему при помощи восьми видеокарт NVIDIA RTX 2080Ti на многочасовых записях речи. Как отмечается в отчёте, специалистам удалось найти оптимальное время для предиктивного механизма — 0,5 секунды.

После этого эксперты «натравили» несколько систем для распознавания речи на результаты своей работы. В 80% случаев эти системы не смогли извлечь слова.