За последний год киберпреступники взломали более 120 рекламных серверов и, по оценкам экспертов, успели показать вредоносные объявления десяткам (если не сотням) миллионов посетителей веб-сайтов. За этой кампанией стоит одна группа киберпреступников.

Такие атаки весьма привлекательны для злоумышленников, поскольку пользователи привыкли доверять часто посещаемым сайтам. Как правило, у обычного человека не вызовет подозрение реклама на любимом веб-ресурсе.

Тем не менее в таких объявлениях содержится встроенный JavaScript, который незаметно для жертвы эксплуатирует уязвимости в установленном софте. Есть и другой способ — обманом заставить пользователя инсталлировать вредоносную или потенциально опасную программу.

Чаще всего такие онлайн-мошенники играют роль покупателей рекламного места и действительно платят владельцам сетей для доставки подобного контента. Однако специалисты компании Confiant наткнулись на кибергруппу, которая действует другими методами. Её назвали Tag Barnakle.

«Участники Tag Barnakle предпочитают избегать лишних этапов, которые другие киберпреступники используют для подготовки к внедрению вредоносной рекламы. Tag Barnakle действует напрямую — взламывает рекламные серверы», — пишут исследователи в блоге.

По данным специалистов, за последний год Tag Barnakle смогла заразить более 120 серверов Revive. Напомним, что Revive представляет собой софт с открытым исходным кодом, которым многие организации пользуются для создания и управления рекламными кампаниями.

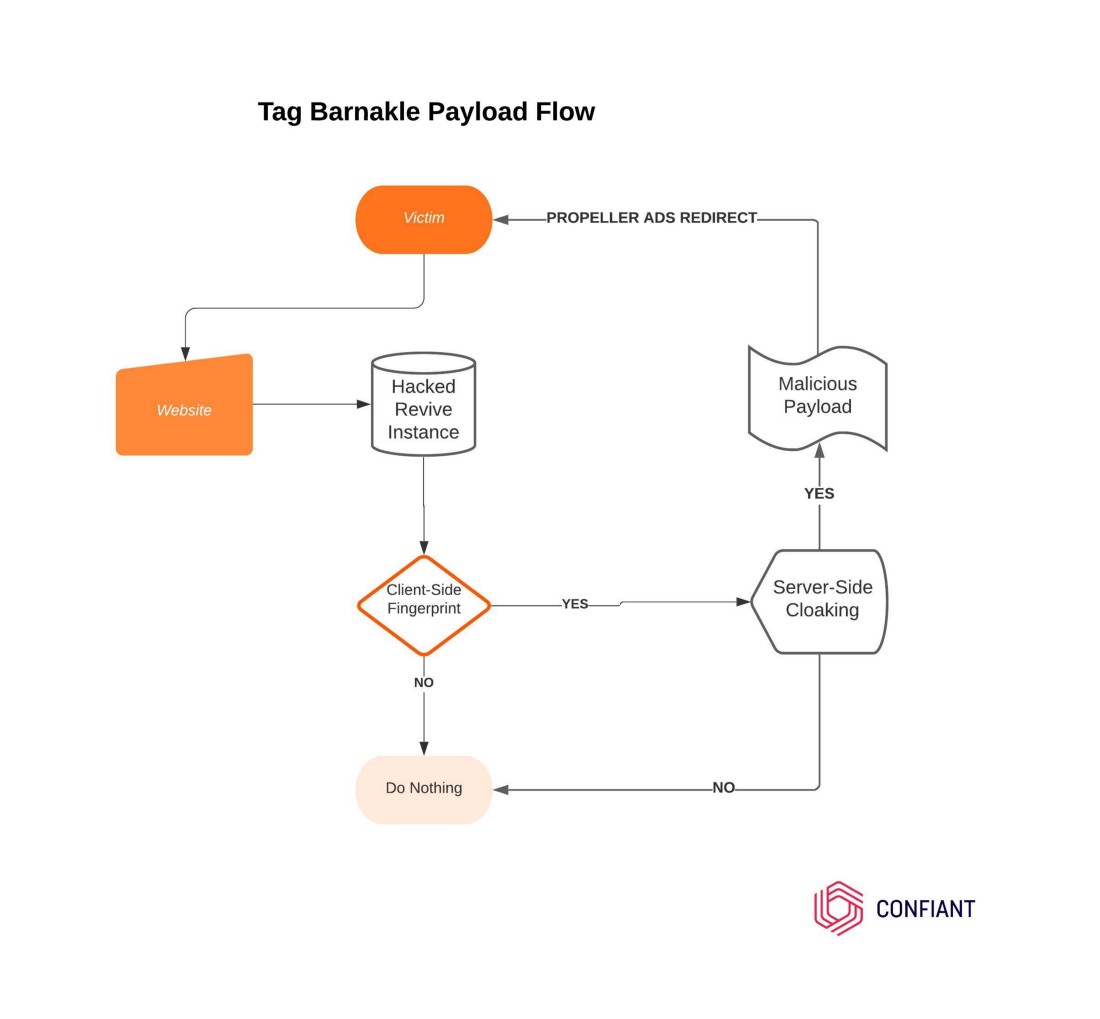

Сразу после компрометации такого сервера Tag Barnakle устанавливает вредоносную составляющую. Чтобы избежать детектирования, группировка использует снятие цифрового отпечатка на стороне клиента. Такой подход позволяет злоумышленникам убедиться, что вредоносная реклама доставляется лишь небольшому числу жертв.

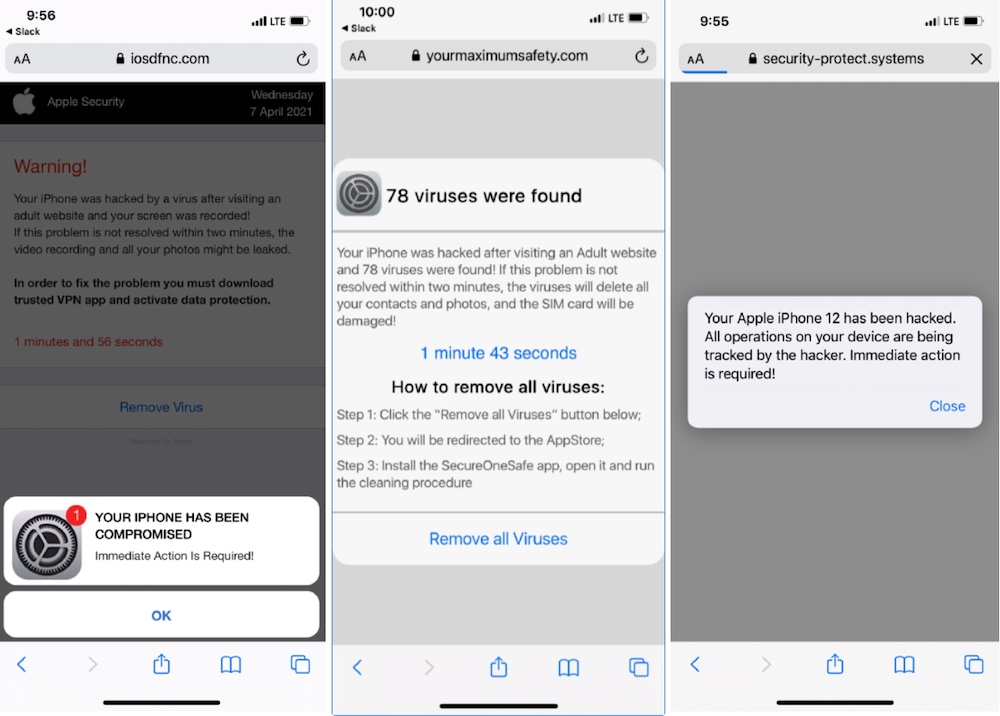

Сами вредоносные рекламные объявления приходили в виде фейковых обновлений Adobe Flash, которые при скачивании и запуске устанавливали в систему пользователя вредоносную программу. Как показал анализ, в последнее время группировка Tag Barnakle интересовалась исключительно владельцами iPhone и Android-устройств. Об этом говорит специальная строка в коде, проверяющая эти две мобильные ОС.