На этой неделе исследователи в области кибербезопасности раскрыли детали непропатченной уязвимости нулевого дня (0-day) в файловом менеджере Finder, который используется в операционной системе macOS. Удалённый злоумышленник может использовать эту брешь для запуска команд на компьютере жертвы.

Уязвимость обнаружил независимый эксперт Парк Минчан. По его словам, проблема актуальна для macOS Big Sur и более ранних версий операционной системы. В посте SSD Secure Disclosure дыра описывается следующим образом:

«Баг в Finder позволяет файлам с расширением "inetloc" выполнять произвольные команды. Эти файлы можно отправить по электронной почте и обманом заставить пользователя запустить их. При клике встроенные команды запустятся в ОС без предупреждения или какого-либо другого взаимодействия с жертвой».

Пример эксплуатации уязвимости исследователи представили в GIF-файле:

Проблема, как вы уже поняли, заключается в способе обработки файлов INETLOC системой macOS. Эти файлы выступают в качестве ярлыков, которые используются для открытия RSS-лент, соединений Telnet и других онлайн-ресурсов.

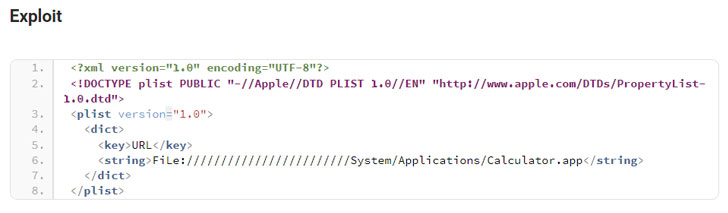

INETLOC-файлы используют протокол file://, позволяющий запускать другие файлы, хранящиеся локально. Таким образом, если прикрепить вредоносный файл INETLOC к письму, при нажатии на него в системе может запуститься вредоносная программа. Эксплойт выглядит весьма просто:

От Apple пока не было комментариев относительно этой уязвимости.