Более чем 600 уязвимостей, затрагивающих автоматизированные системы управления технологическим процессом (АСУ ТП), были обнаружены в первой половине 2021 года. Об этом сообщили специалисты компании Claroty, которая специализируется на кибербезопасности.

Точное количество найденных брешей — 637, они угрожают продуктам 76 вендоров. Примечательно, что более 70% от общего числа этих багов были признаны критическими или получили высокую степень риска.

Для сравнения можно привести данные, зафиксированные за второе полугодие 2020 года: тогда эксперты обнаружили лишь 449 уязвимостей.

Исследование (PDF) компании Claroty также показало, что подавляющее большинство дыр, найденных за первые шесть месяцев 2021 года, не требуют каких-то специальных условий для эксплуатации. Три четверти багов можно использовать без высоких прав, а две трети — без взаимодействия с пользователем.

61% выявленных проблем допускают удалённую эксплуатацию, 65% дыр можно использовать в DoS-атаках. Кстати, последний класс атак может нести куда более существенный урон в случае АСУ ТП, если сравнивать, например, с обычными ИТ-системами.

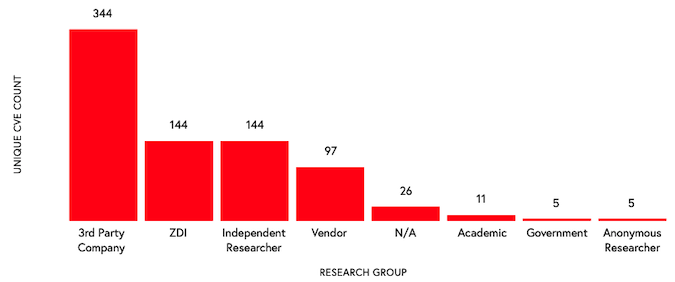

Информация более чем о 80% уязвимостей поступила вендорам от сторонних исследователей. При этом 42 специалиста вообще впервые сообщали о подобных багах.

Топ вендоров, затронутых проблемами в безопасности, выглядит так:

- Siemens (146 уязвимостей),

- Schneider Electric (65),

- Rockwell Automation (35),

- WAGO (23),

- Advantech (22).