После закрытия Joker's Stash, крупнейшей торговой площадки для кардеров, другие сайты того же профиля активизировали свои маркетинговые кампании, пытаясь привлечь внимание осиротевшей клиентуры могучего конкурента. Наблюдая всплеск саморекламы в даркнете, эксперты ИБ-компаний Kela и Flashpoint оценили шансы на успех ведущих игроков кардерского рынка.

Маркетплейс Joker's Stash, согласно объявлению на сайте, должен был закрыться в середине текущего месяца, однако его сервисы полностью выпали из доступа даже раньше — 3 февраля. Аналитики полагают, что к решению о сворачивании операций владельца Joker's Stash подтолкнула карательная акция, предпринятая в декабре правоохранительными органами.

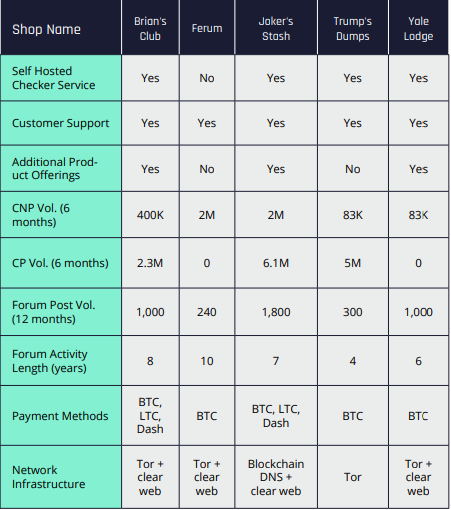

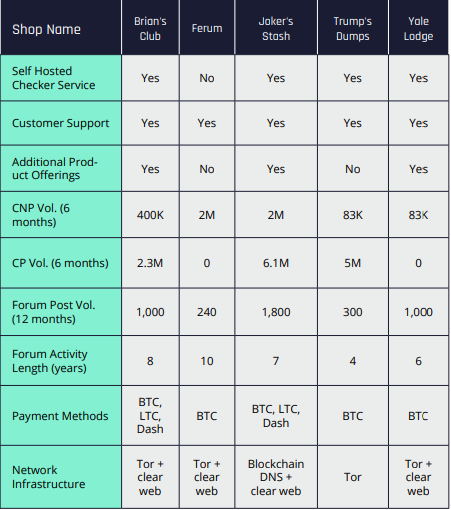

На освободившееся место лидера, по мнению ИБ-исследователей, могут претендовать шесть теневых торговых площадок: Brian's Club, Vclub, Yale Lodge, UniCC, Ferum и Trump's Dumps.

Наибольшую активность в конкурентной борьбе пока проявляет Brian's Club — криминальный маркетплейс с 8-летним стажем. Его операторы опубликовали свою рекламу на русскоязычном форуме XSS вслед за объявлением о закрытии Joker's Stash, а также сменили его на посту официального спонсора популярного кардерского форума Omerta.

Однако, несмотря на хитрые маркетинговые ходы, Brian's Club все еще далеко до пальмы первенства. Этот сайт, по оценкам Kela, может предложить покупателям данные около 5 млн платежных карт, тогда как Joker's Stash в пору своего расцвета выставлял к продаже почти 30 млн лотов.

Высоки шансы также у Yale Lodge: эта торговая площадка, как и Brian's Club, работает и в Tor, и в открытом интернете. К тому же она имеет собственный сервис проверки подлинности краденой информации. Однако стоимость регистрации на Yale Lodge и минимальная сумма депозита в 10 раз превышают расценки на Joker's Stash, что зачастую отпугивает потенциальных пользователей сайта.

Маркетплейс Trump's Dumps относительно молод, но уже располагает обширным набором сервисов, в том числе предоставляет доступ к средствам валидации краденых данных. В последнее время эта теневая площадка тоже много вкладывается в рекламу.

Самый старый участник рынка Ferum может похвастаться богатым опытом и простотой доступа. Однако его ассортимент, по оценке Flashpoint, заметно беднее, чем у остальных претендентов на первенство.

У UniCC и Vclub шансы минимальны, хотя первый последнее время добавляет в меню по 300 тыс. позиций в неделю, а второй активно старается переманить к себе клиентов Joker's Stash на кардерских форумах. Однако Vclub это слабо помогает: его посетители часто жалуются на плохое качество товара.

Давая оценку основным торговым площадкам кардеров, исследователи не преминули отметить, что на самом деле этот рынок значительно больше. Сделки по купле-продаже краденых платежных данных совершаются также на профильных форумах, в мессенджерах и через прямой контакт продавца и покупателя.