МойОфис, российский производитель офисного программного обеспечения для совместной работы с документами и коммуникации, первым в России реализовал поддержку российских криптоалгоритмов для шифрования и электронной подписи сообщений в настольных, веб- и мобильных приложениях.

Поддержка российской криптографии

МойОфис реализовал поддержку отечественных сертифицированных средств криптографической защиты информации (СКЗИ) в почтовых приложениях и редакторах документов на любых платформах — настольных компьютерах, мобильных устройствах и в веб-браузерах.

Использование российских криптоалгоритмов позволяет добиться юридической значимости коммуникаций в соответствии с действующим законодательством, повысить защищенность каналов связи и способствует снижению рисков несанкционированного доступа к конфиденциальной информации.

Для реализации отечественных криптоалгоритмов выбрана линейка продуктов "КриптоПро", как наиболее распространенная на территории РФ, особенно в органах государственной власти и крупных коммерческих структурах. Продукты "КриптоПро" поддерживают широкий спектр носителей ключевой информации и все операционные системы, на которых работает МойОфис.

Для использования функций электронной подписи и шифрования почтовых сообщений, пользователям продуктов МойОфис потребуется дополнительно приобрести клиентские и серверные лицензии криптопровайдера «КриптоПро CSP», а также получить сертификаты ключа проверки электронной подписи. МойОфис поддерживает все наиболее распространенные типы ключевых носителей.

Защита каналов связи

В продуктах МойОфис появилась поддержка российских криптографических алгоритмов при использовании протокола TLS (Transport Layer Security), который необходим для надежной защиты информации при передаче данных по публичным сетям. Такая функция позволяет при использовании сертифицированных средств криптографической защиты информации реализовать выполнение требований законодательства РФ в части защиты каналов связи.

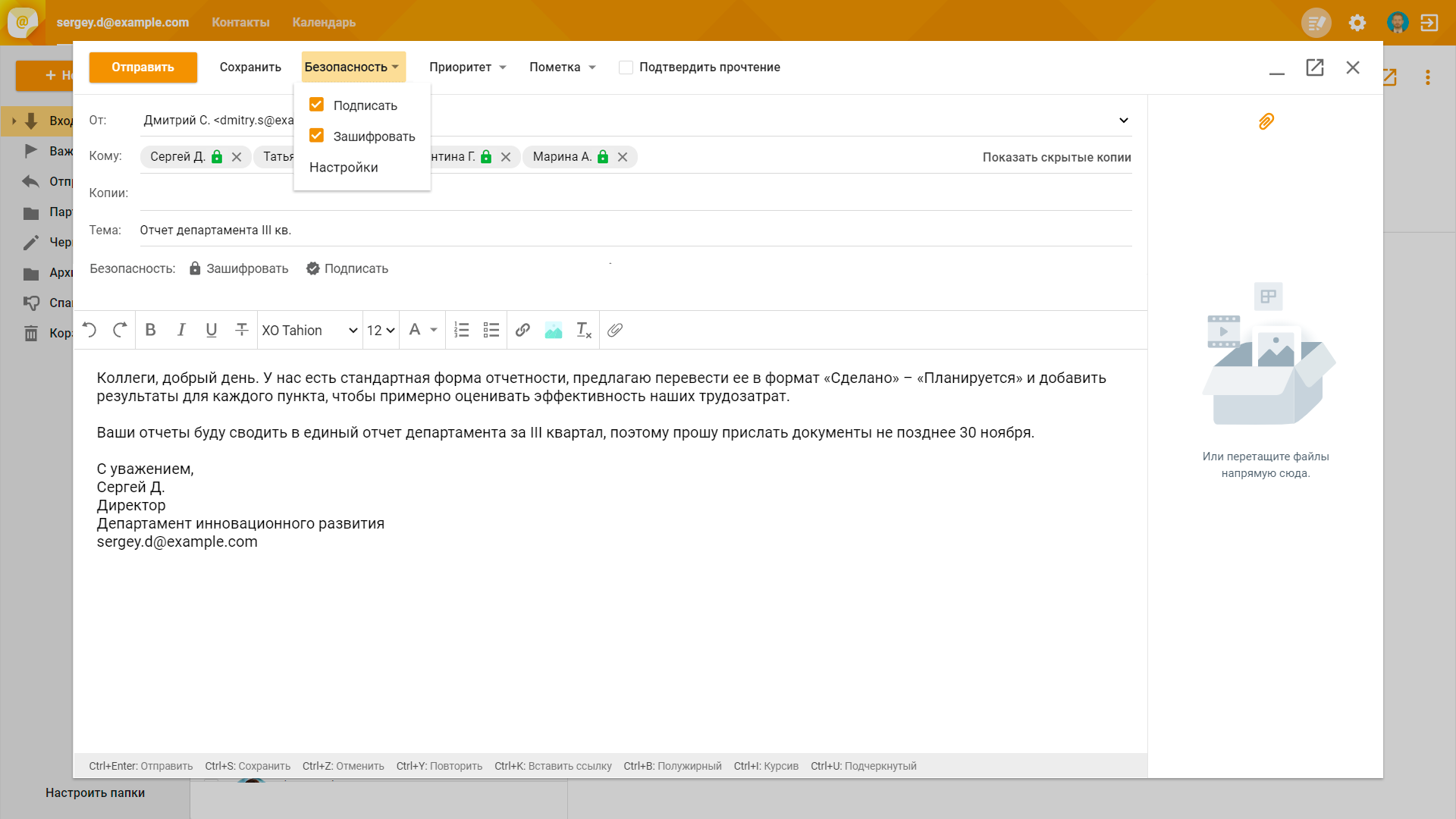

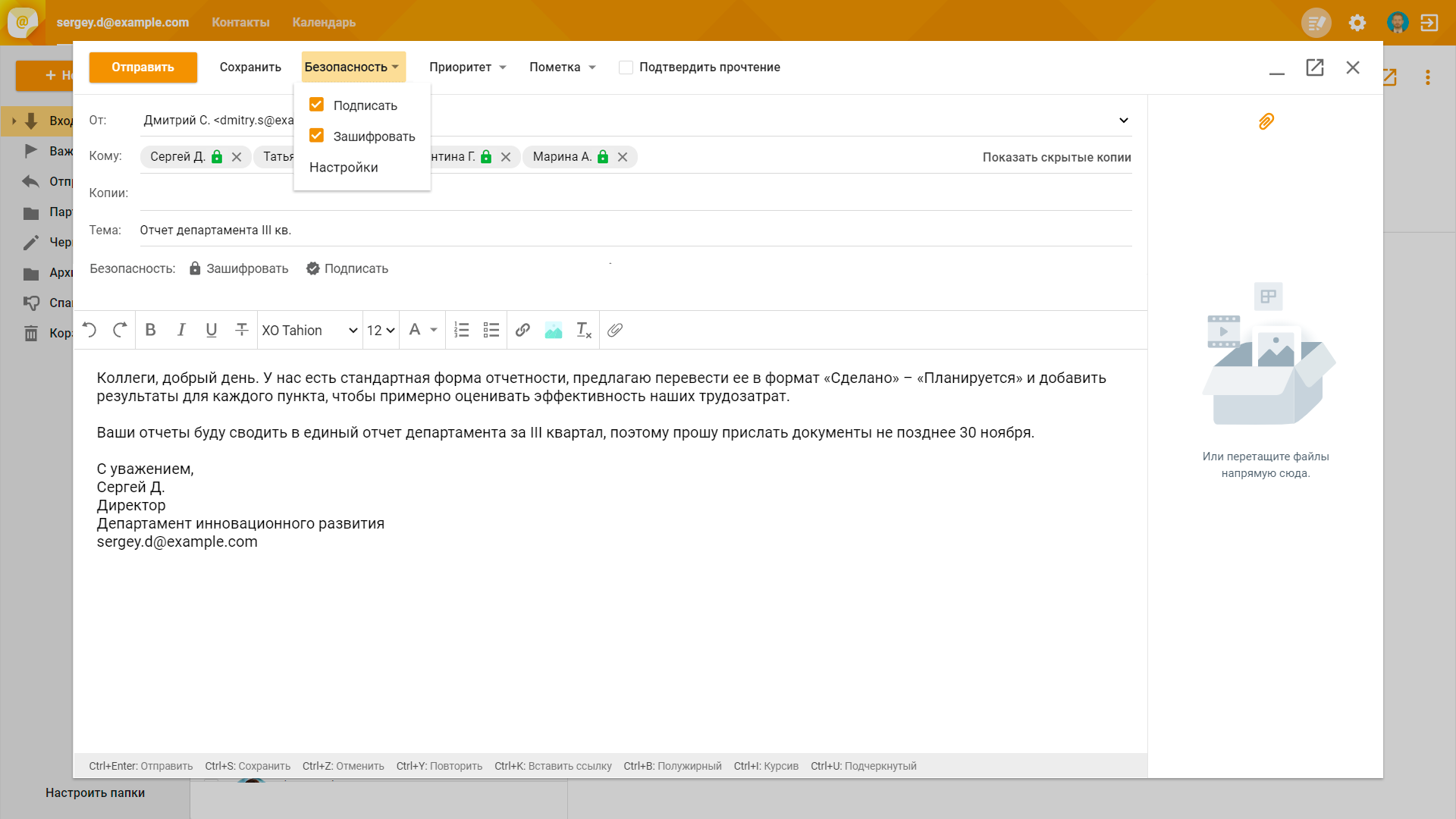

Шифрование и электронная подпись почтовых сообщений

Для обеспечения подтверждения авторства, целостности и конфиденциальности сообщений электронной почты применяется наиболее распространенный стандарт S/MIME, в котором была реализована поддержка российских криптоалгоритмов.

Пользователи могут шифровать исходящие письма, а также открывать входящие зашифрованные сообщения. При этом, текст и вложения зашифрованного сообщения доступны только на время работы с данным сообщением. Для работы с зашифрованной корреспонденцией понадобятся ключи электронной подписи.

Почтовая система также обеспечивает проверку наличия и верификацию сертификатов получателей — в том случае, если у одного и более получателей сертификат отсутствует или недействителен, то отправка почтового сообщения будет невозможна. Для каждой учетной записи можно указать личный сертификат, при этом, адрес электронной почты должен совпадать с адресом в сертификате. Также можно настроить действия по умолчанию, которые обеспечат возможность подписывать и шифровать все новые сообщения электронной почты.

В профиле пользователей приложения «МойОфис Контакты» добавлен раздел «Безопасность», где отображается информация о сертификате пользователя.

«В 2020 году наиболее важным трендом в области программного обеспечения стала защита пользовательских данных — из-за пандемии многие сотрудники госструктур и крупных предприятий были вынуждены использовать небезопасные каналы обмена информацией. МойОфис внимательно следит за изменением конъюнктуры рынка и своевременно добавляет необходимые функции, которые способны обеспечить более высокий уровень информационной безопасности с применением российских криптографических технологий», — заявил Евгений Фенюшин, директор по продуктам МойОфис.