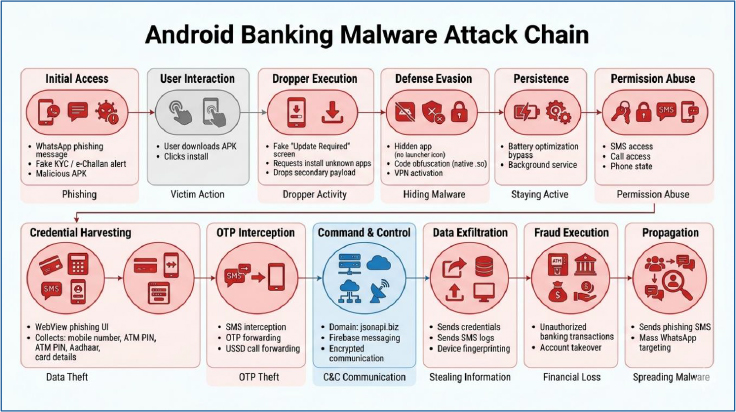

Исследователи обнаружили новую вредоносную кампанию, нацеленную на пользователей Android. Злоумышленники рассылают через WhatsApp (принадлежит Meta, признанной экстремистской и запрещенной в России) APK-файл, который маскируется под приложение для банковской проверки. Жертве сообщают, что её банковский счёт могут заблокировать, если она срочно не установит приложение Banking KYC и не пройдёт проверку.

После установки программа показывает экран с требованием обновления и кнопкой Install Update, создавая впечатление обычного обязательного апдейта.

На деле это только первый этап атаки. Приложение работает как загрузчик: оно запрашивает создание VPN-подключения, затем просит разрешение на установку приложений из неизвестных источников и разворачивает скрытый второй APK. Новый компонент не появляется в списке приложений, но продолжает работать в фоне.

Вредоносная программа получает широкие возможности: может перехватывать СМС, включая одноразовые коды, читать журнал сообщений, отправлять СМС, совершать звонки, запускать USSD-команды и управляться через команды от операторов. Для связи с инфраструктурой используется Firebase Cloud Messaging, а украденные данные отправляются на удалённый сервер в зашифрованном виде.

Отдельно исследователи отмечают использование собственного VPN-сервиса. Он позволяет зловреду пропускать трафик устройства через контролируемый интерфейс, анализировать соединения и потенциально мешать работе защитных механизмов, включая облачные проверки безопасности.

Параллельно жертве показывают аккуратно оформленный фишинговый интерфейс, похожий на банковскую KYC-форму. В нём собирают номер телефона, дату рождения и полные данные банковской карты, включая срок действия, CVV и ПИН-код. В конце пользователю показывают сообщение о том, что проверка якобы выполняется и нужно подождать 24 часа.