Специалисты выявили 26 новых уязвимостей в USB-стеке. Все бреши затрагивают целый спектр операционных систем: Linux, macOs, Windows и FreeBSD; часть из них потенциальный злоумышленник может использовать в атаке.

Сотрудники Университета Пердью и Федеральной политехнической школы Лозанны утверждают, что им удалось обнаружить проблемы безопасности с помощью специального инструмента, которому присвоили имя USBFuzz.

Принцип работы USBFuzz заключается в отправке большого количества некорректных, неожиданных и случайных данных другим приложениям. Именно так исследователи протестировали ряд программного обеспечения и выявили уязвимости.

В частности, по словам экспертов, потенциально опасные бреши нашлись в драйверах USB, которые используются во многих современных операционных системах.

«USBFuzz способен эмулировать подключаемое USB-устройство, отправляющее драйверам набор случайных данных. Поскольку эмулируемое устройство работает на аппаратном уровне, портировать его на другие платформы было делом времени», — описывают проблемы специалисты.

Помимо Linux, на которой, как правило, проводят подобные тестирования, исследователи изучили следующие операционные системы:

- FreeBSD 12 (последняя версия).

- macOS 10.15 Catalina

- Windows 8 и 10.

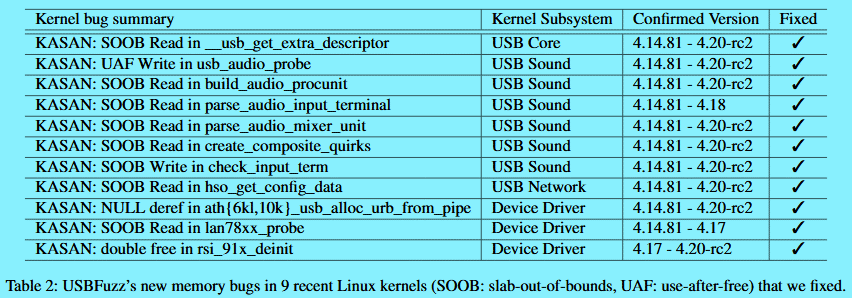

В результате эксперты нашли 26 багов. 18 были выявлены в Linux (11 уже устранены).

Помимо этого, исследователи обещали опубликовать код USBFuzz в своём репозитории GitHub.