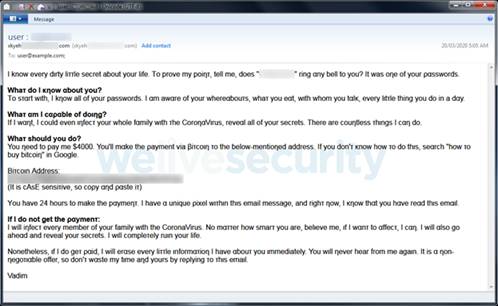

Новые операции кибервымогателей, играющие на страхах в отношении пандемии новой коронавирусной инфекции COVID-19, отмечаются особым подходом к шантажу. В частности, злоумышленники задействуют уже всем знакомый вид вымогательства sextortion, однако в этот раз они обыграли его несколько иначе.

Ранее sextortion выглядел приблизительно так: пользователю приходило письмо, в котором мошенники утверждали, что в их распоряжении имеется запись с веб-камеры жертвы, на которой запечатлён процесс посещения порносайта.

Чтобы заставить человека заплатить выкуп, злоумышленник угрожал разослать эту запись его знакомым, друзьям и родственникам. Сейчас же такой подход несколько изменился.

Как выяснили специалисты антивирусной компании ESET, в недавних атаках кибервымогатели обещали заразить жертву и всю её семью новой коронавирусной инфекцией COVID-19. При этом пользователю предоставляют возможность откупиться.

Находятся те, кто поддаётся панике и на фоне всей этой неопределённости с вирусом переводят деньги преступнику. Специалисты отмечают, что вымогатели могут не остановиться на первой сумме, а продолжить требовать средства.