Кибермошенники продолжают атаковать пользователей WhatsApp, на этот раз используя в качестве приманки тему раздачи подарков в честь юбилея компании Adidas. На деле это классическая фишинговая рассылка.

На новую кампанию злоумышленников обратили внимание специалисты антивирусной компании ESET.

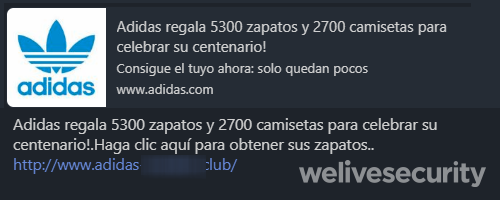

Пользователям приходят сообщения в WhatsApp, в которых утверждается, что их ждут бесплатные футболки и обувь от всемирно известного бренда Adidas. Чтобы получить подарки, придётся пройти по специальной ссылке.

Если смотреть поверхностно, письма кажутся вполне правдоподобными, однако команда ESET призывает уделять внимание деталям — именно они помогут выявить признаки фишинга.

Во-первых, сама вредоносная ссылка — легко заметить, что URL ведёт не на официальный сайт Adidas, хотя и содержит упоминание бренда. Во-вторых, мошенники почему-то используют в объявлении старый логотип компании.

Если пользователь переходит по ссылке, ему предлагают пройти опрос, после чего потребуется разослать сообщение об акции Adidas ещё 20 контактам. Так злоумышленники распространяют фишинговые письма руками пользователей.

Эксперты призывают крайне внимательно относиться к подобного рода сообщениям в мессенджере. Если чувствуете подвох, лучше проигнорировать любые «акции» и «конкурсы».