Немецкие учёные выработали новый тип атаки, благодаря которому можно извлекать и красть данные из зашифрованных PDF-файлов. В некоторых случаях для этого даже не потребуется взаимодействие с пользователем, заявили специалисты.

Атака получила имя PDFex. Существуют две вариации PDFex, которые были успешно протестированы против 27 программ для просмотра PDF (как десктопных, так и веб-версий).

В тестировании принимали участие и популярные приложения: Adobe Acrobat, Foxit Reader, Evince, Nitro, а также встроенные в Chrome и Firefox PDF-вьюверы.

Разработанный исследователями метод атаки выбирает своей целью схемы шифрования, поддерживаемые стандартом Portable Document Format (PDF). Поддержка «родного» шифрования PDF необходима для того, чтобы пользователь не был привязан к одному приложению, а смог открыть зашифрованные в одной программе файлы с помощью другого софта.

Так или иначе, учёные Мюнхенского университета выявили проблемы безопасности поддержки шифрования в стандарте PDF.

«Наш способ позволяет извлечь данные в виде простого текста из зашифрованных документов. Этот метод шифрования уязвим перед двумя видами нашей атаки», — пишет команда экспертов.

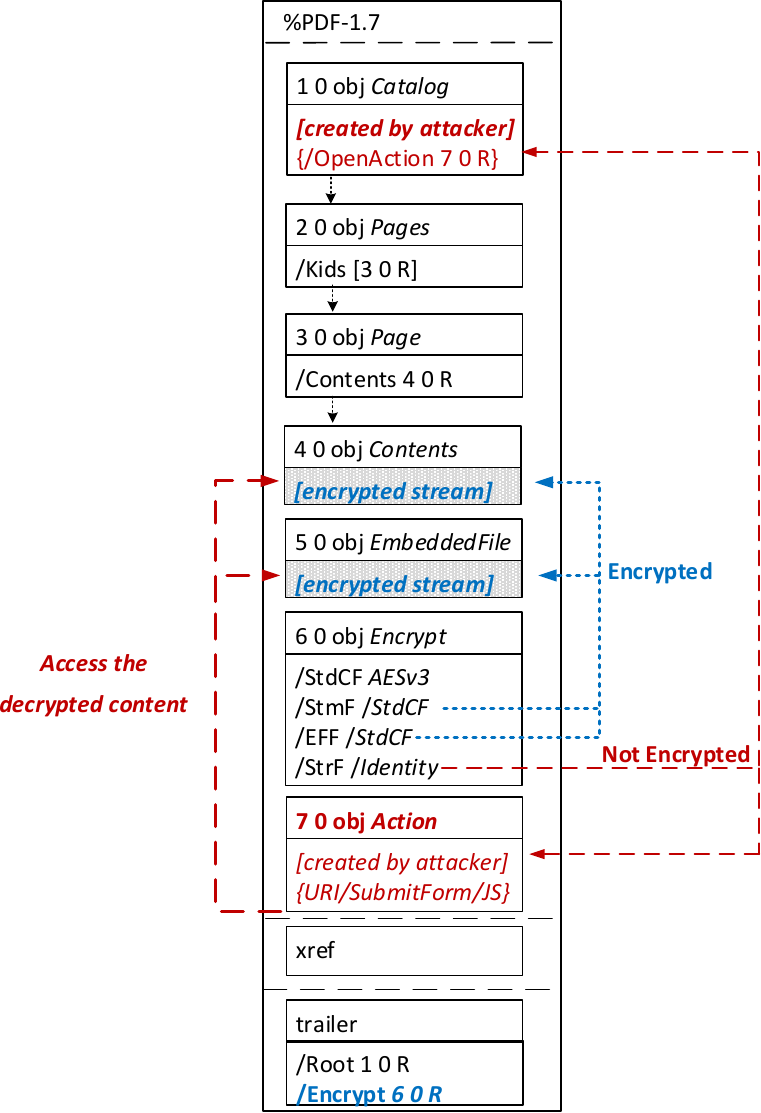

Первый вид атаки, о котором говорят учёные, использует нюанс в работе программ для просмотра PDF — оказалось, что они шифруют не весь PDF-файл целиком, а оставляют некоторые части незашифрованными.

Вторая вариация PDFex работает по обратному принципу — атакуются именно зашифрованные части документа в формате PDF. Происходит это за счёт CBC — кусков кода, которые исследователи «натравили» на зашифрованный контент для модификации данных.