Корпорация Google подтвердила наличие проблемы совместимости YouTube с новой версией браузера Edge, основанной на Chromium. Интернет-гигант в курсе ситуации, прилагает усилия для ее устранения, а также заверяет, что планирует и в дальнейшем поддерживать браузер от Microsoft.

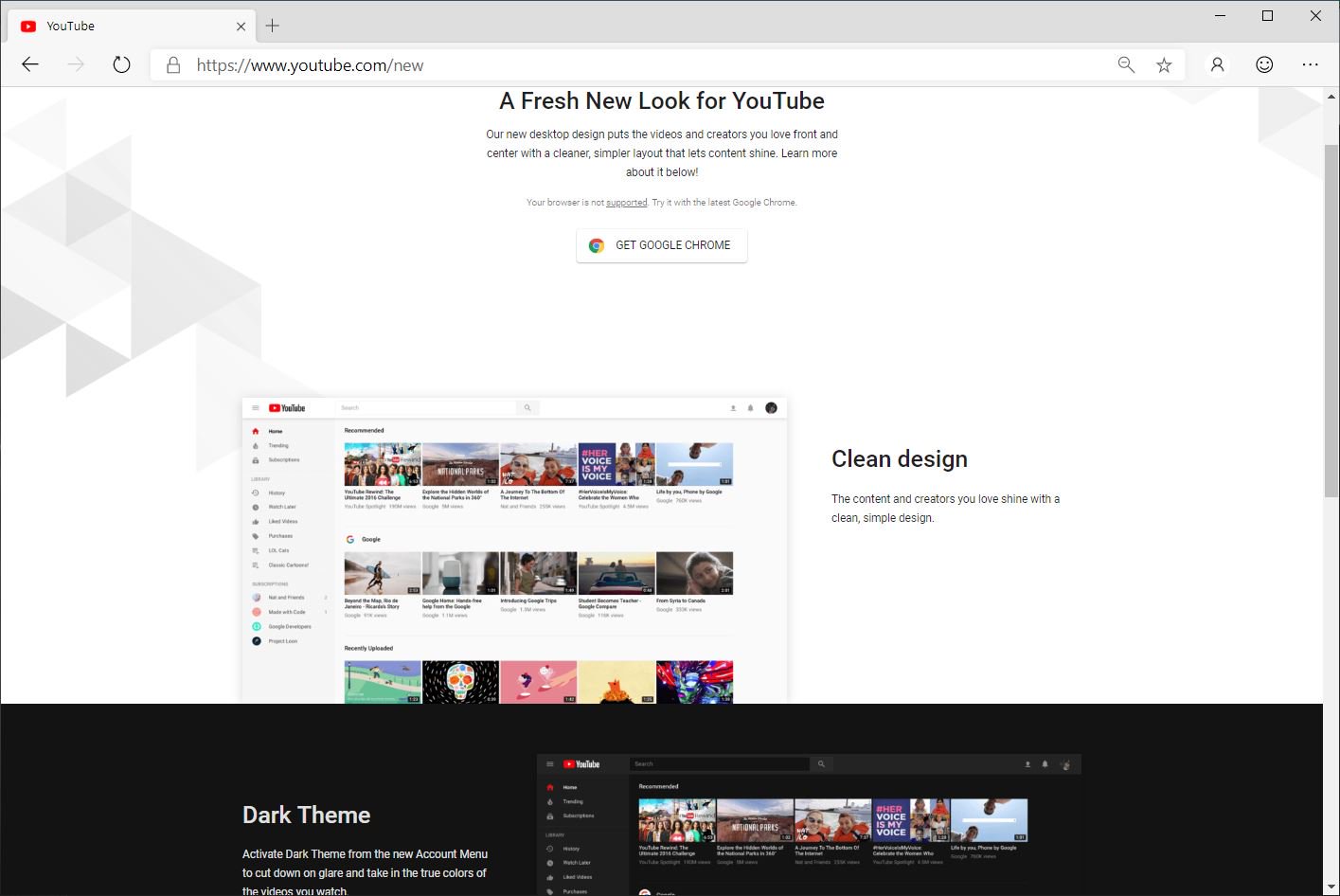

Мнения пользователей разделились, некоторые посчитали, что Google специально блокирует Edge, чтобы пользователи устанавливали и использовали Chrome. В принципе, звучит логично, так как именно такое сообщение видели люди, посетившие YouTube в Edge — «рекомендуется использовать Google Chrome».

Однако официальный представитель YouTube поспешил опровергнуть эти заявления, уточнив, что проблема действительно существует, а разработчики в данный момент занимаются ее решением.

«Мы в курсе, что пользователи основанного на Chromium Edge перенаправляются на старую версию сервиса YouTube. Мы работаем над устранением этой проблемы. В дальнейшем мы планируем поддерживать Edge на YouTube, также приносим извинения за доставленные неудобства», — объясняют в корпорации.