Цепочка уязвимостей позволяет атакующему получить контроль над аккаунтами Microsoft Outlook, Microsoft Store и Microsoft Sway. Для удачной эксплуатации этих брешей пользователя достаточно заставить пройти по ссылке.

О проблеме сообщил исследователь в области безопасности из Индии, работающий в компании SafetyDetective, Сахад Нк. Благодаря эксперту об уязвимостях Microsoft узнала в июне этого года. А в конце ноября корпорация устранила их.

На данный момент PoC-код готов только для аккаунтов Microsoft Outlook и Microsoft Sway, однако есть основания полагать, что бреши затрагивают все аккаунты Microsoft, включая Microsoft Store.

Исследователь обнаружил, что субдомен success.office.com своей записью CNAME указывал на сервис Microsoft Azure Web App. В ходе стандартной проверки эксперт выяснил, что приложение более недоступно, что позволило получить контроль над поддоменом за счет регистрации веб-приложения Azure с именем successcenter-msprod.

Запись CNAME поддомена success.office.com указывала на msprod.azurewebsites.net. Это была первая из проблем.

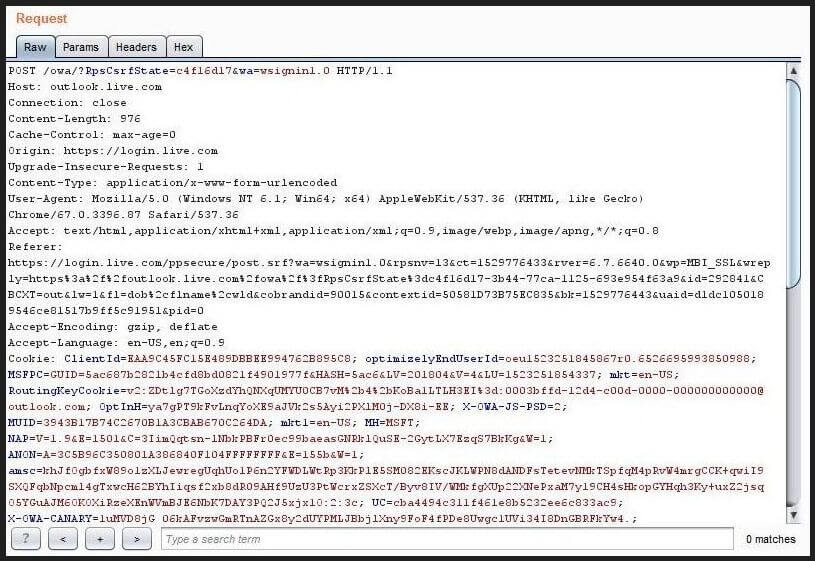

Вторая заключалась в некорректной проверке OAuth — она позволила экспертам отправить токены на домен, который уже находился под их контролем. Следовательно, налицо утечка токенов.

На деле это значило, что атакующий может обойти OAuth и получить валидный токен — если жертву удалось бы заставить перейти по определенной ссылке, злоумышленник бы получил контроль над ее учетной записью.