Специалист в области безопасности обнаружил уязвимость в торговых автоматах, разрабатываемых популярным итальянским вендором Argenta. Устройства Argenta используются по всей стране для продажи разной продукции — от освежающих напитков до сигарет.

Уязвимые автоматы поддерживают технологии Bluetooth Low Energy (BLE) и Near Field Communication (NFC), которые позволяют подключаться к ним с помощью смартфона и оплачивать покупки, используя мобильное устройство.

В поисках бреши в безопасности эксперт Маттео Пизани, итальянский хакер и технический директор Remoria VR, декомпилировал мобильное приложение от Argenta. Именно это приложение позволяет смартфону подключиться к торговому автомату.

После анализа активности программы Пизани наткнулся на упоминания RushOrm, инструмента для Android, который маппингует классы Java в SQL-таблицах. Это значит, решил эксперт, что приложение работает с базами данных.

Исследователь вычислил, что приложение использует базу данных с именем «argenta.db». Пизани попробовал открыть БД на своем ноутбуке — она была защищена паролем. Изучив исходный код приложения, специалист обнаружил конфигурационный файл RushOrm.

Благодаря ему стало понятно — приложение использует IMEI телефона для ограничения доступа к базе данных. Сама БД содержала множество таблиц, но внимание Пизани привлекла «UserWallets», которая содержала изменяемое поле «walletCredit».

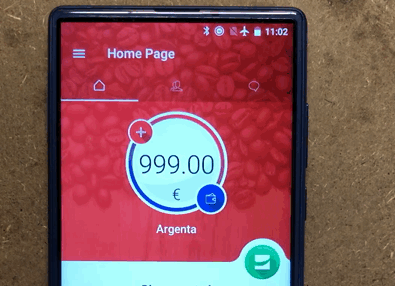

Значение этого поля определяет, сколько средств пользователь может потратить в автомате Argento. В итоге Пизани удалось увеличить сумму до 999 евро. Соответствующую картинку специалист прикрепил в качестве доказательства:

Более того, эксперт опубликовал видео, где подробно демонстрируется реализация атаки с использованием этой уязвимости: