Йонатан Клинсма, исследователь киберугроз из компании RiskIQ, обнаружил, что неправильно сконфигурированные сервера дарквеба способствуют идентификации публичных IP-адресов. Эксперт продемонстрировал, насколько важно правильно настроить скрытую службу (hidden service).

Все знают, что одной из основных целей сайта в «темной сети» является затруднение идентификации владельца сайта. Однако, чтобы правильно анонимизировать ресурс, владелец должен правильно настроить веб-сервер.

Клинсма утверждает, что ему удалось обнаружить множество сайтов в сети Tor, которые используют SSL-сертификаты при неправильно настроенной скрытой службе — она доступна извне. Эксперт смог легко связать неверно сконфигурированную скрытую службу Tor с соответствующим публичным IP-адресом.

Клинсма сказал, что такая ошибка в конфигурации встречается довольно часто.

«Ошибка заключается в том, что у владельцев сайтов есть локальный сервер Apache или Nginx, прослушивающий любой (* или 0.0.0.0) IP-адрес. Это значит, что соединения Tor будут работать открыто, как и внешние соединения», — объясняет эксперт.

«Это особенно актуально, когда брандмауэр не используется. Эти серверы должны быть настроены только для прослушивания 127.0.0.1».

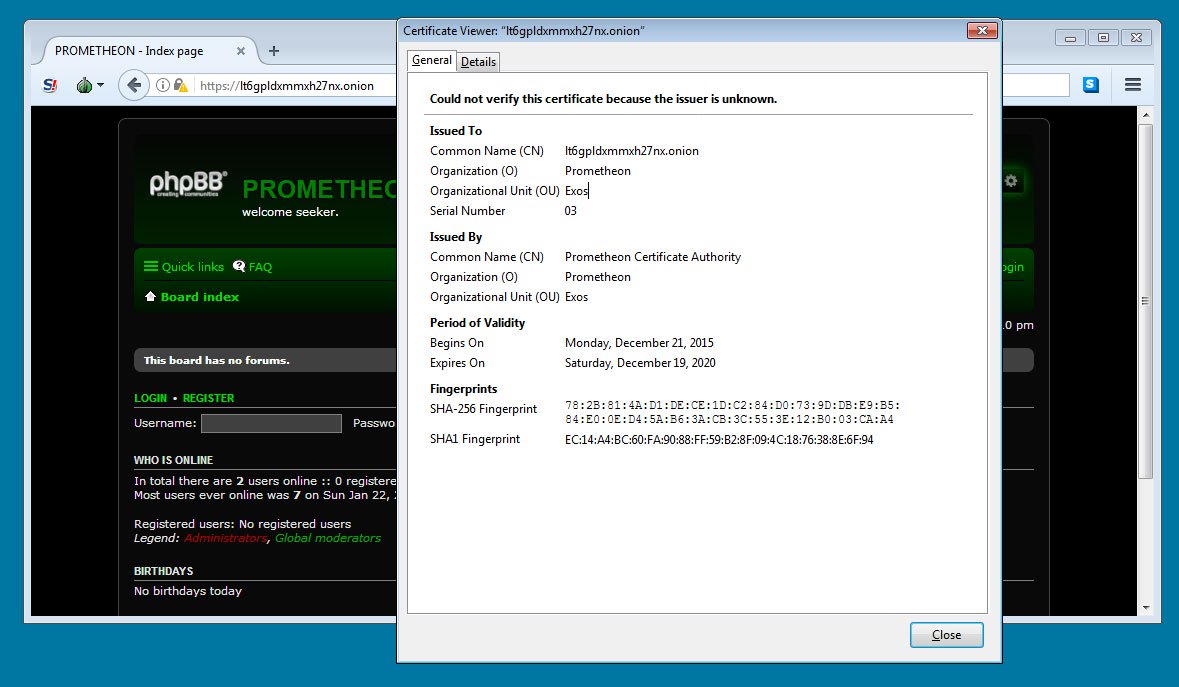

Когда владельцы сайтов добавляют сертификат SSL, они связывают домен .onion с сертификатом. Вот пример:

Таким образом, эксперту легко удалось вычислить публичный IP-адрес.