Среди киберпреступников растёт интерес к универсальным вредоносным программам, которые можно модифицировать под практически неограниченное количество задач. К такому выводу пришли эксперты «Лаборатории Касперского», проанализировав активность 60 000 ботнетов – сетей из заражённых устройств, которые злоумышленники используют в своих целях, в частности для распространения вредоносных программ.

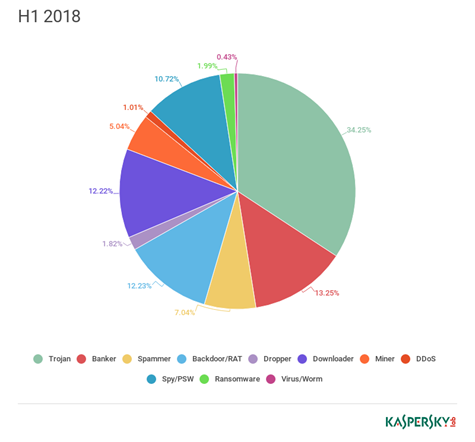

За первую половину 2018 года доля бэкдоров – зловредов, не имеющих специфического предназначения, но дающих возможность удалённого контроля заражённого устройства – выросла наиболее заметно, по сравнению с другими категориями вредоносных программ.

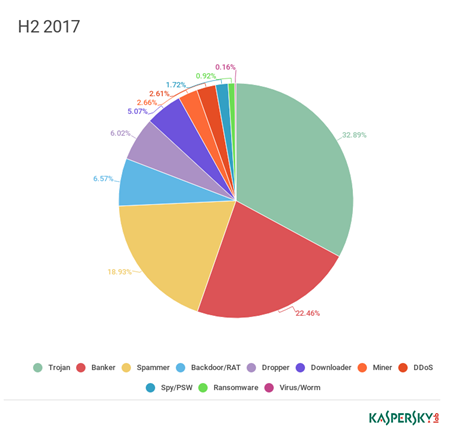

Если во второй половине 2017 года количество подобных нелегальных инструментов для удалённого доступа составляло 6,6% от общего числа циркулируемых в ботнетах зловредов, то за первые шесть месяцев этого года она увеличилась почти вдвое и составила 12,2%.

Наиболее распространённым представителем бэкдоров оказался njRAT: эксперты «Лаборатории Касперского» подсчитали, что он стал каждым 20-м файлом, скачиваемым ботами. Столь широкое распространение связано с разнообразием версий зловреда и простотой настройки собственного варианта бэкдора, что облегчает работу злоумышленникам.

В первом полугодии также заметно выросли доли программ-загрузчиков и майнеров. Так, процентный показатель для первых увеличился с 5% (во второй половине 2017 года) до 12%, а для вторых – с 2,7% до 5%.

Рост числа загрузчиков говорит о многоступенчатости атак и их растущей сложности, поскольку подобные программы после заражения устройства могут установить любое другое вредоносное ПО с теми функциями, которые нужны злоумышленникам. Майнеры же активно распространяются из-за того, что ботнет всё чаще рассматривается как инструмент для генерации криптовалют.

Заметнее всего снизились доли банковских троянцев (с 22,5% до 13%) и спам-ботов (с 18,9% до 7%). Вместе с тем эксперты «Лаборатории Касперского» уверены, что говорить об уменьшении общего количества банковских троянцев преждевременно, поскольку они довольно часто доставляются на заражённые устройства программами-загрузчиками, доля которых, напротив, значительно выросла.