Специалисты Malwarebytes опубликовали отчет, согласно которому количество инцидентов криптоджекинга за первый квартал 2018 года увеличилось на 4000 % по сравнению с аналогичным предыдущим периодом. А вот атаки программ-вымогателей наоборот пошли на спад, их количество сократилось на 35 %.

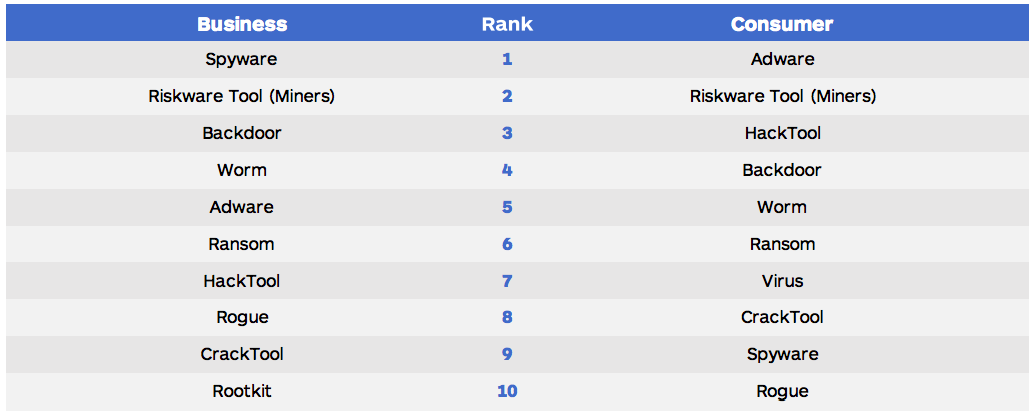

Компания представила интересную инфонографику. Например, на графике ниже можно оценить количество обнаружений вредоносного майнинга, атаковавшего обычных пользователей. Сравниваются четвертый квартал прошлого года и первый нынешнего.

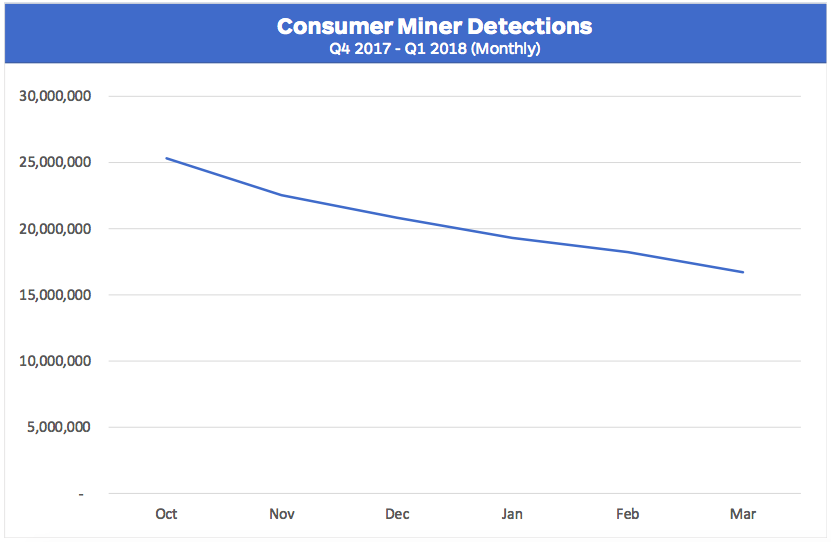

А рисунок ниже отображает аналогичные показатели, но уже с бизнес-средой в качестве жертвы.

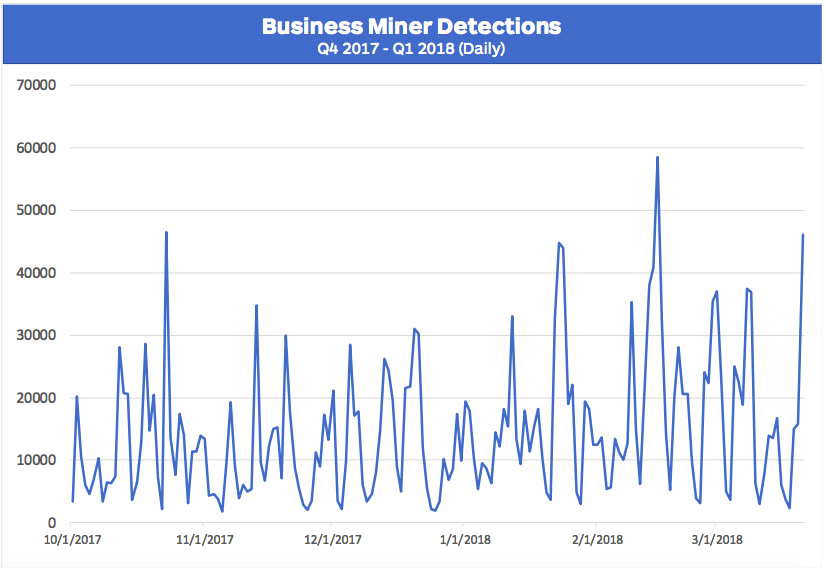

Среди основных угроз для домашних пользователей исследователи также выделили различные адваре — программы, отображающие пользователям навязчивую рекламу. Рейтинг самых популярных угроз как для пользователей, так и для предприятий, можно оценить на следующей картинке.