Специалисты проанализировали 15 VPN-сервисов, в результате чего выяснили, что 10 из них допускают DNS-утечки через соответствующие расширения для браузера Chrome. Проблема, как утверждают эксперты, связана с функцией Chrome под названием DNS Prefetching.

DNS Prefetching позволяет преобразовывать имена доменов до того, как пользователь попытается перейти по ссылке.

При использовании VPN-расширений браузер предоставляет два режима настройки прокси-соединений: fixed_servers и pac_script. В режиме fixed_servers расширение указывает узел прокси-сервера HTTPS/SOCKS, после чего все соединения будут проходить через прокси-сервер.

Режим pac_script пользуется скриптом PAC, позволяющим динамически изменять хост-сервер при различных условиях. Например, VPN-расширение может использовать сценарий PAC, который определяет, что пользователь посещает Netflix, а затем назначает прокси-сервер, оптимизированный для стриминговой передачи.

«Проблема же заключается в том, что DNS Prefetching продолжает работать, когда используется режим pac_script. Поскольку HTTPS не поддерживает DNS по протоколу SOCKS, все DNS-запросы будут проходить через систему DNS, что будет являться, по сути, утечкой», — пишут исследователи.

- Эксперты приводят способ, с помощью которого можно проверить, уязвим ли ваш VPN-сервис:

- Активируйте интересуемый плагин Chrome;

- Перейдите в адресной строке к chrome://net-internals/#dns

- Нажмите «Очистить кеш хоста» («clear host cache»);

- Перейдите на любой сайт.

Список известных уязвимых сервисов на данный момент выглядит так:

- Hola VPN

- OperaVPN

- TunnelBear

- HotSpot Shield

- Betternet

- PureVPN

- VPN Unlimited

- ZenMate VPN

- Ivacy VPN

- DotVPN

Незатронутые проблемой утечки сервисы:

Чтобы защитить себя, выполните следующие шаги:

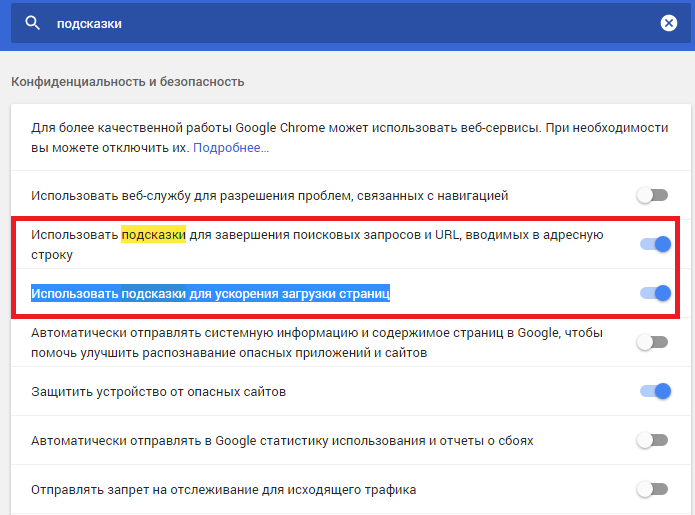

- В адресную строку вставьте chrome://settings/:

- Введите «подсказки» в строку поиска;

- Отключите параметр «Использовать подсказки для завершения поисковых запросов и URL, вводимых в адресную строку», а также «Использовать подсказки для ускорения загрузки страниц».