Вчера Microsoft опубликовала новые стандарты, которым должны следовать потребители, если они хотят иметь высокозащищенное устройство на Windows 10. Эти стандарты диктуют тип аппаратного обеспечения, который должен быть включен в систему, и особенности встроенного программного обеспечения.

Стандарты для аппаратного обеспечения разбиты на 6 категорий: процессор, архитектура процессора, виртуализация, доверенные модули платформы (TPM), верификация загрузки платформы и оперативная память.

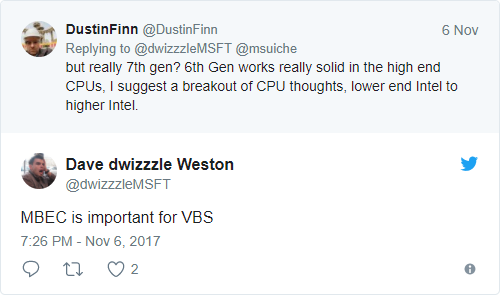

Microsoft рекомендует пользователям использовать процессоры Intel и AMD 7-го поколения, объясняя это тем, что процессоры 7-го поколения имеют режим MBEC, который обеспечивает дополнительную безопасность ядра.

Требование к архитектуре процессора состоит в том, что должен использоваться 64-разрядный процессор, чтобы Windows могла воспользоваться преимуществами VBS (безопасность на основе виртуализации).

Другим рекомендуемым компонентом является Trusted Platform Module (TPM) - спецификация, описывающая криптопроцессор, в котором хранятся криптографические ключи для защиты информации.

Верификация загрузки платформы (platform boot verification) также рекомендуется к использованию, так как она не позволяет злоумышленникам загружать вредоносную или взломанную прошивку на компьютер.

Что касается оперативной памяти, то Microsoft говорит о минимум 8 Гб.

Также ожидается, что прошивка компьютера будет соответствовать определенным требованиям:

- Системы должны иметь прошивку, которая обеспечивает Unified Extension Firmware Interface (UEFI) версии 2.4 или новее.

- Системы должны иметь прошивку, которая реализует UEFI Class 2 или UEFI Class 3.

- Все драйвера в комплекте должны быть совместимы с Hypervisor-based Code Integrity (HVCI).

- Прошивка системы должна поддерживать UEFI Secure Boot.

К сожалению, большинство компьютеров не будут полностью соответствовать этим стандартам, так как в них нет модуля TPM. Так что здесь нужно обращать внимание на материнскую плату, которая должна содержать TPM-сокет.

На самом деле, как подсчитал эксперт, собрать компьютер, полностью соответствующий требованиям Microsoft, будет не так дорого - 499 долларов США.