Microsoft решила окончательно распрощаться с СМС-кодами для личных аккаунтов. Компания подтвердила, что будет постепенно выводить текстовые сообщения из сценариев двухфакторной аутентификации и восстановления доступа. Вместо привычных шести цифр пользователям предложат passkeys, приложения-аутентификаторы и резервные адреса электронной почты.

Причина простая: СМС давно перестали быть надёжным способом защиты. Microsoft называет СМС-аутентификацию одним из источников мошенничества.

Коды можно перехватить, а ещё есть сим-свопинг, когда злоумышленник убеждает оператора перенести номер жертвы на своё устройство и начинает получать все одноразовые коды.

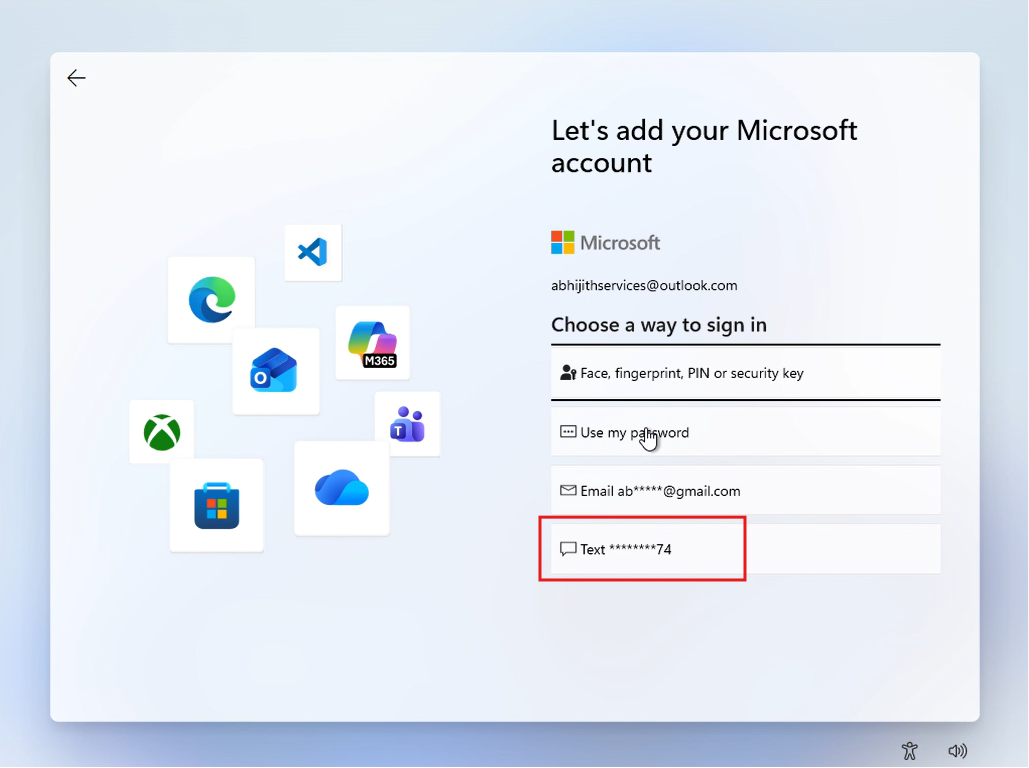

Главная ставка теперь делается на беспарольный вход. Passkeys используют криптографическую пару ключей: закрытый ключ остаётся на устройстве, а пользователь подтверждает вход через Windows Hello, отпечаток пальца, распознавание лица или локальный ПИН-код. В теории это куда устойчивее к фишингу, чем пароль или код из СМС.

Но, как обычно, есть нюанс. На бумаге всё выглядит отлично: меньше перехватываемых кодов, меньше фишинга, больше криптографии. На практике часть пользователей может столкнуться с неудобствами.

Например, в виртуальных машинах, тестовых окружениях и других нестандартных сценариях биометрия часто недоступна, аппаратных ключей под рукой нет, а старый добрый СМС-код был тем самым запасным выходом, который просто работал.

Microsoft будет подталкивать владельцев личных аккаунтов к настройке ключей доступа через экран с предложением входить быстрее с помощью лица, отпечатка или ПИН. Также пользователям предложат подтвердить резервный адрес электронной почты.

С точки зрения безопасности Microsoft делает правильный шаг — СМС действительно давно пора отправить на пенсию. Но миллиарды людей привыкли к схеме «пришёл код — ввёл код», и заменить её получится без боли только в одном случае: если новые способы входа будут работать вообще везде.