Mozilla исправила уязвимость в Firefox, раскрытую на прошлой неделе командой исследователей из пекинской компании Chaitin Tech в рамках конкурса Pwn2Own 2017.

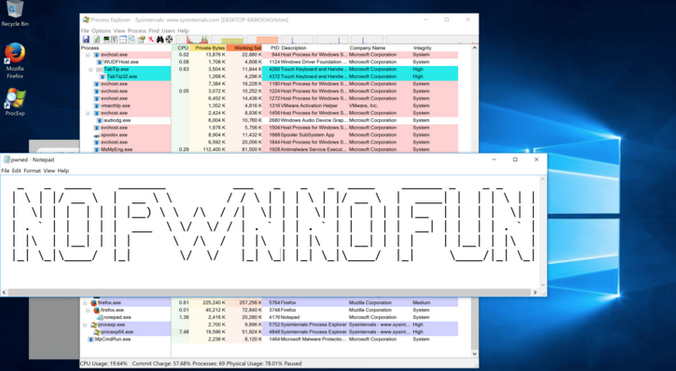

Эксперты Chaitin Security Research Lab взломали Firefox, использовав целочисленное переполнение и повысили привилегии до уровня SYSTEM, задействовав уязвимость в ядре Windows. Благодаря этому они заработали 30 000 долларов.

Уязвимость целочисленного переполнения, получившая статус критической и известная под идентификатором CVE-2017-5428, была исправлена в пятницу с выходом Firefox 52.0.1. Другие исправления и улучшения безопасности в этот выпуск включены не были.

«В рамках конкурса Pwn2Own была обнаружена уязвимость целочисленного переполнения в createImageBitmap(). Исправление этой уязвимости отключает экспериментальные расширения API createImageBitmap» - Mozilla.

Moritz Jodeit из Blue Frost Security также пытался взломать Firefox на конкурсе Pwn2Own, но ему не удалось уложиться в отведенное время.

Помимо Firefox, Chaitin Security Research Lab также обнаружила недостатки в Safari, macOS и Ubuntu и заработала в общей сложности 90 000 долларов за свои эксплойты.