Шифровальщик Spora был обнаружен в январе 2017 года и сразу показался экспертам весьма необычным. Так, в отличие от большинства современных шифровальщиков, Spora работает в оффлайне и не создает никакого сетевого трафика, а также весьма избирательно подходит к шифрованию файлов.

Малварь интересуется только файлами с определенными расширениями. Кроме того, закончив шифрование, Spora не изменяет расширения файлов, что тоже достаточно необычно.

Специалист компании Emsisoft Фабиан Восар (Fabian Wosar) подробно описывал способ шифрования, который использует вымогатель, в конце своего анализа признав, что слабых мест в работе малвари ему обнаружить не удалось.

Также исследователи не могли не отметить тот факт, что сайт злоумышленников, на который Spora отправляет своих жертв, выглядит крайне профессионально. Хотя вымогатель отсылал пострадавших по адресу Spora.bz – это не более чем Tor-гейтвей, и операторы малвари используют не менее десятка разных URL. Более того, сайт заботится о посетителях и использует SSL-сертификат Comodo, пишет xakep.ru.

На самом сайте пользователям доступна не только расшифровка данных, но и другие опции, каждая из которых комплектуется развернутым всплывающим описанием:

- расшифровка всех файлов (79$);

- купить иммунитет против будущих инфекций Spora ($50);

- удалить все связанные со Spora файлы после оплаты выкупа ($20);

- восстановить файл ($30);

- восстановить два файла бесплатно.

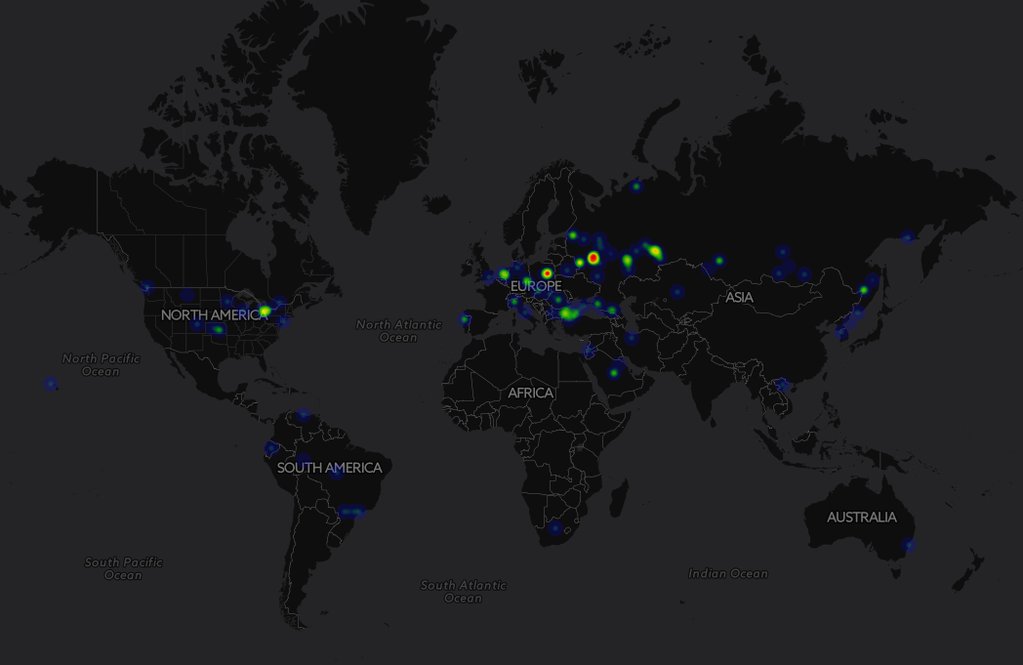

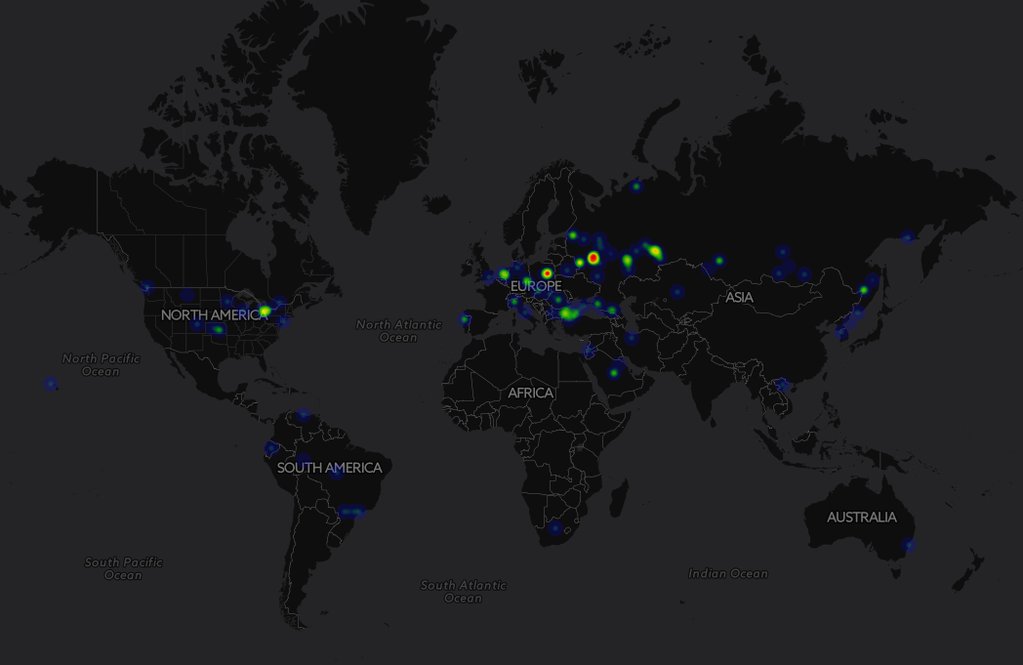

Изначально Spora распространялся только на территории России и стран СНГ, атаковав русскоговорящих пользователей, но вскоре специалисты заметили, что вымогатель вышел за эти рамки. Проект ID-Ransomware начал фиксировать заражения в Саудовской Аравии, Австрии, Нидерландах и так далее.

Карта заражений Spora за все время наблюдений

Теперь, когда жертв стало значительно больше, исследователи заметили и еще одну интересную особенность: авторов шифровальщика не на шутку волнует репутация Spora, и над этим явно работают специальные люди. Фактически, можно сказать, что у шифровальщика есть своя команда PR-щиков.

Так, на сайте вредоноса жертвам предлагают пообщаться в чате со «специалистами поддержки» в реальном времени. Поколдовав над ID, которые Spora выдает своим жертвам, исследователи смогли проникнуть на сайт под видом пострадавших и изучить их переговоры с операторами. Выяснилось, что операторы чата говорят на двух языках: русском и английском. Они предельно вежливы, оперативны и не реагируют на агрессивные выпады пострадавших пользователей. Независимый исследователь MalwareHunter сумел выяснить, что операторы чата часто идут навстречу жертвам шифровальщика, если те не могут оплатить выкуп прямо сейчас. Для таких «клиентов» часто продляют срок оплаты или вовсе отключают таймер.

Кроме того, оказалось, что авторы Spora предлагают пострадавшим скидки, бесплатную расшифровку важных файлов и отсрочку выплаты, если пользователи согласятся оставить положительный отзыв о работе поддержки шифровальщика (Sic!) в специальной ветке форума на сайте Bleeping Computer. Журналисты ресурса пишут, что они пока не наблюдают на форуме таких «заказных» обзоров, зато мы не можем сказать того же. В комментариях к январской публикации ][, посвященной Spora, уже появилось несколько странных «отзывов» от якобы пострадавших пользователей. Вот несколько отрывков:

«Одно порадовало — личный кабинет, сделано прям как в лучших традициях интернет-магазинов. Даже (!) поддержка есть, причем отвечают достаточно оперативно».

«[Возникла] проблема с сетевыми папками, но (!) всё в том же волшебном чате, оказали поддержку, дали даже утилиту для сетевых папок».

«Я реальный человек, который так же пострадал от шифровальщика Spora. Ребята хочу сказать, что они действительно существуют и действительно по чесноку выполняют свои обязательства, тем кто с ними связывался и оплачивал расшифровку, никакого КИДНЯКА НЕТ!!!».

«Если у вас ОЧЕНЬ ВАЖНАЯ информация, то можете не бояться за свои оплаченные деньги, они все вернут».

Судя по всему, авторы шифровальщика полагают, что если настоящие жертвы малвари покопаются в интернете и увидят такие «обнадеживающие отзывы», то они с большей вероятностью заплатят выкуп, так как будут убеждены, что это действительно поможет восстановить файлы.

Также MalwareHunter пишет, что операторы вымогателя предлагают 10% скидку компаниям, в которых от инфекции пострадало более 200 устройств. В заключение исследователь делает вывод, что поддержка у шифровальщика работает на уровне, которому могут позавидовать многие крупные компании. Разумеется, в данном случае это только стратегический ход и продуманный PR, так как вежливость в общении с пользователями нужна лишь для того, чтобы на них заработать.

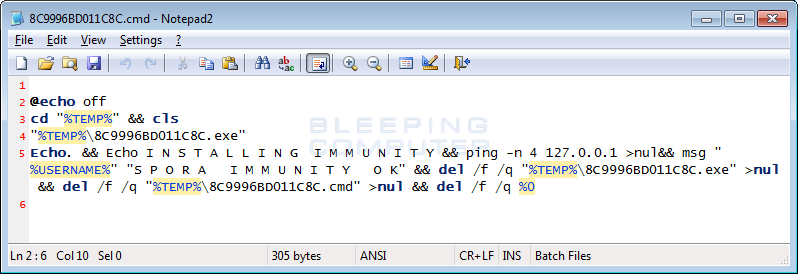

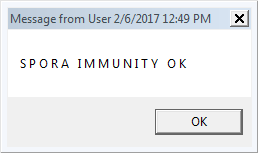

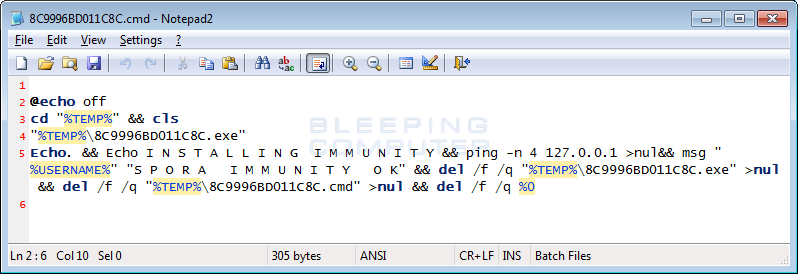

Стоит сказать, что тот же MalwareHunter сумел разобраться с тем, как работает предлагаемый авторами шифровальщика «иммунитет от заражения», который можно приобрести на сайте малвари за 50 долларов. По словам специалиста, инсталлятор создает файл с таким же именем, как и Spora в момент запуска. То есть если шифровальщик попадает на такой компьютер и обнаружит данный файл, он сумеет определить, что ПК обладает «иммунитетом».

Основатель Bleeping Computer Лоренс Абрамс (Lawrence Abrams) тоже заинтересовался данным вопросом. Он объясняет, что «вакцина» создает специальный файл в %UserProfile%\AppData\Roaming\, и имя файла зависит от серийного номера раздела. Серийный номер можно увидеть через cmd.exe, при помощи команды dir. Spora конвертирует это значение из шестнадцатеричного вида в десятичный. На выходе получается что-то вроде %UserProfile%\AppData\Roaming\2155530532.