На этой неделе Mozilla выпустила Firefox 51. Помимо исправления критических уязвимостей, последняя версия популярного веб-браузера вводит новую функцию безопасности, предназначенную для предупреждения пользователей о страницах авторизации, работающих не через защищенное соединение.

Что касается уязвимостей, то Firefox 51 исправляет в общей сложности , пять из них получили статус критических, шесть статус высокой степени риска.

Перечень критических дефектов включает в себя брешь в XSL (CVE-2017-5376), обход защиты ASLR и DEP (CVE-2017-5375), повреждение памяти в графической библиотеке Skia (CVE-2017 -5377) и другие уязвимости, которые могут привести к выполнению произвольного кода (CVE-2017-5374 и CVE-2017-5373).

Уязвимости высокой степени риска включают в себя опасность раскрытия информации и повышение привилегий.

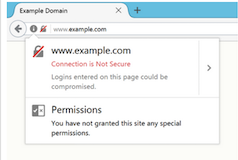

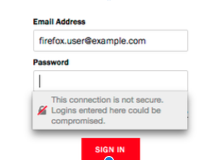

Firefox 51 будет предупреждать пользователей перечеркнутым замком в адресной строке, когда они будут заходить на сайт, который требует ввести пароль, но при этом не использует безопасный протокол HTTPS. В будущих версиях веб-браузер будет отображать аналогичный значок и предупреждающее сообщение, когда пользователь нажмет на имя пользователя или поле для ввода пароля на незащищенной странице.

Mozilla , что сейчас реализации HTTPS стала проще, чем когда-либо и число сайтов, использующих безопасный протокол растет. С января 2016 года процент страниц авторизации, использующих HTTPS увеличился с 40% до 70%.