Сразу несколько крупных СМИ сообщили, что банк Lloyds, входящий в состав конгломерата Lloyds Banking Group, подвергся DDoS-атаке. Первые сообщения о том, что у банка возникли какие-то технические сложности, появились еще 11 января 2017 года, так как пользователи заметили, что с доступом к онлайновым сервисам наблюдаются перебои.

В следующие два дня сбои продолжились, а затем на связь с журналистами ряда изданий вышли хакеры, которые предпочли остаться безымянными. Хакеры взяли на себя ответственность за атаку на Lloyds.

О DDoS-атаке на Lloyds, имевшей место в середине января, сегодня сообщили Bloomberg и Financial Times, ссылаясь на собственные источники. Такой же информацией располагают и журналисты издания Vice Motherboard, с которыми хакеры тоже вышли на связь.

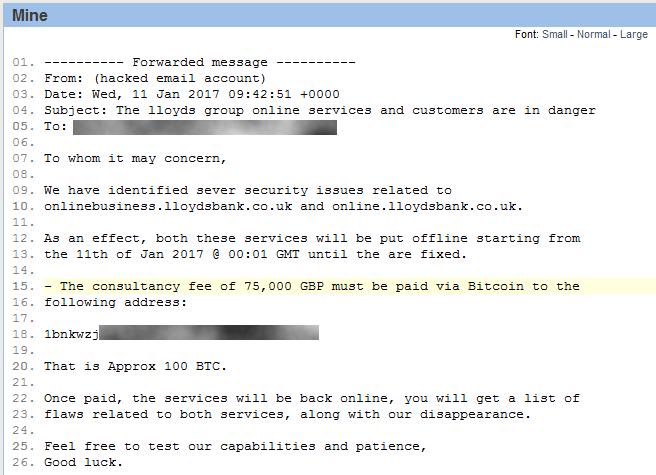

Представители сайта Bleeping Computer рассказали, что злоумышленники связались с ними через почту и Twitter, причем хакеров было двое. Первый хакер прислал журналистам ссылку на PasteBin, где обнаружилась копия электронного письма, которое злоумышленники направили одному из менеджеров высшего звена в Lloyds. В сообщении хакеры требуют, чтобы руководство банка выплатило им 100 биткоинов (£75 000 или $94 000), и тогда DDoS-атака будет прекращена. Кстати, копию этого послания также получили журналисты Motherboard,

Второй хакер вышел на связь с Bleeping Computer несколько часов спустя, через Twitter, и был очень удивлен, когда узнал, что его «коллега» уже предоставил изданию ссылку на PasteBin. Тем не менее, второй хакер провел наглядную демонстрацию для журналистов, о чем пишет как Motherboard, так и Bleeping Computer. Сначала злоумышленник попросил журналистов зайти на сайт банка, чтобы убедиться, что тот работает. Затем хакер сообщил, что начал атаку и попросил проверить сайт снова, и тот уже не отзывался.

В это же время один из хакеров зарегистрировал новый аккаунт в Twitter (в настоящий момент он уже забанен) и активно «рекламировал» атаку, сообщая прессе о происходящем.

Представили Lloyds пока не подтверждают DDoS-атаку на свои системы, сообщая, что кратковременные проблемы имели место, но чем именно были вызваны эти проблемы, не уточняется. В свою очередь журналисты отмечают, что в указанный период времени наблюдались проблемы с доступом к ресурсам Lloyds, Halifax и Банка Шотландии, входящих в состав Lloyds Banking Group. Кроме того, сбои были замечены в работе банка TSB, который вышел из Lloyds Banking Group в 2013 году, но, по всей видимости, до сих пор полагается в работе на какие-то технологические платформы конгломерата.