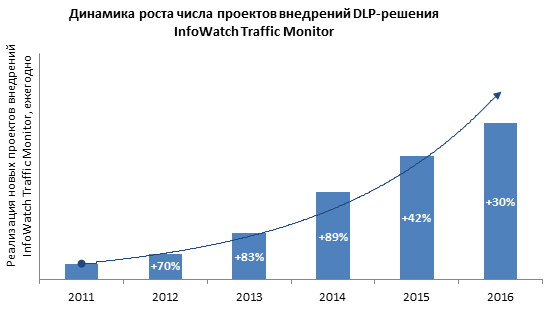

Группа компаний (ГК) InfoWatchсообщает о росте по итогам 2016 года более чем на 30% числа проектов внедрений решения для предотвращения утечек конфиденциальной информации и защиты бизнеса от внутренних угроз InfoWatch Traffic Monitor. В 2016 году среднегодовая норма числа внедрений прошлых лет была превышена более чем в 2,5 раза.

«Несмотря на то, что корпоративной сегмент испытал определённые последствия от экономической турбулентности, спрос на DLP-решения продолжает расти, и мы непрерывно работаем над тем, чтобы обеспечить заказчиков наиболее качественной и надежной защитой их корпоративных данных, — отметил директор по продажам ГК InfoWatchКонстантин Левин. — Подход InfoWatchсостоит в том, что мы вживаемся в проблемы клиента, из понимания именно его проблем определяем модели угроз и предлагаем персональное решение по защите, фактически заново выстраивая систему информационной безопасности предприятия. Это позволяет заказчикам по-новому взглянуть на картину комплексной защиты от утечек данных и внутренних угроз бизнесу, по-настоящему оценить риски и степень защищенности организации. Нередки случаи, когда специалисты InfoWatchвыявляют нарушения еще на этапе тестирования системы защиты».

Напомним, число проектов внедрений InfoWatch Traffic Monitor растет высокими темпами с момента вывода решения на рынок — на протяжении последних пяти лет.