Компания Zecurion, ведущий российский разработчик DLP-решений для защиты информации от утечек, объявляет о выпуске аналитического модуля Zecurion Reports. Среди преимуществ новой версии модуля — эргономичный дизайн для удобного анализа, интерактивная анкета сотрудника с наглядной диаграммой связей.

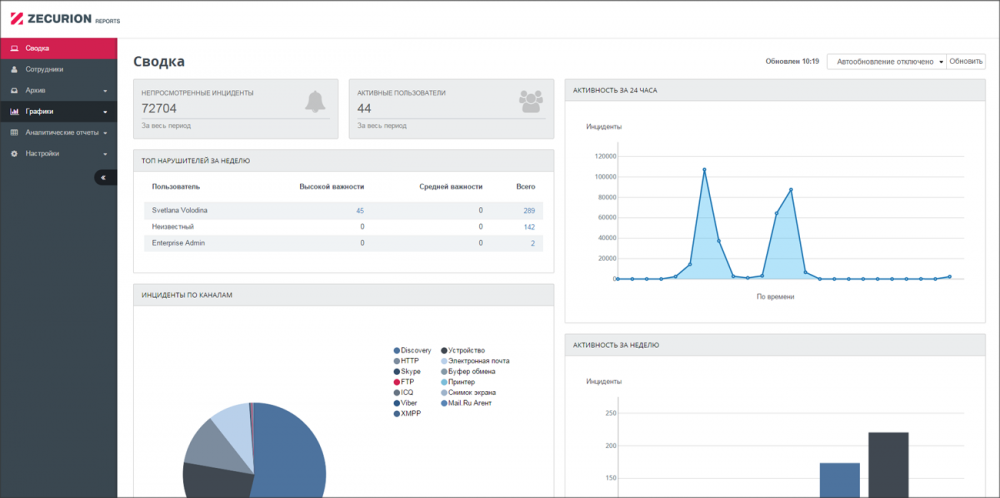

Мониторинг инцидентов, благодаря которому офицер безопасности может оперативно просматривать сводную информацию о нарушениях, их динамику и группы пользователей повышенного внимания. Кроме того, пополнилась база из более 20 предустановленных отчётов, которые позволят значительно сократить ручной труд при подготовке аналитических сводок.

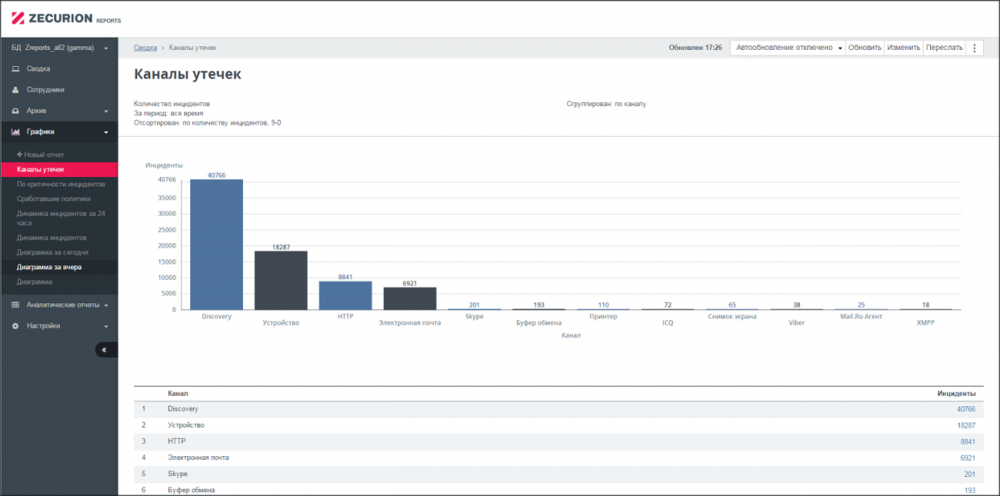

Интерфейс Zecurion Reports стал более лаконичным за счёт увеличения важных элементов управления и отказа от лишних деталей. В частности, ключевые показатели защищённости данных сведены в 3 интерактивных графика. Для того, чтобы ознакомиться с деталями, достаточно кликнуть по графику, после чего открывается табличная часть, соответствующая выбранной области. Графический режим также используется для выявления закономерностей в работе сотрудников.

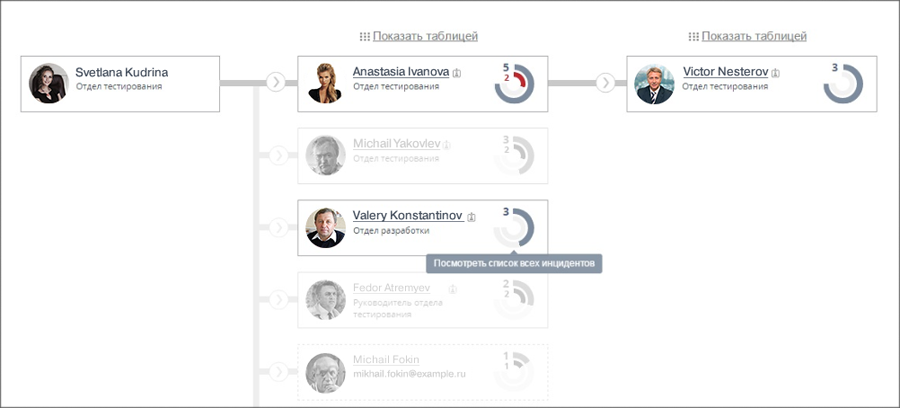

Теперь офицер безопасности может детально изучать поведение сотрудника и на ранней стадии выявлять внутренние угрозы. В новом разделе — диаграмме связей — реализована схема, отображающая коммуникации сотрудника. Диаграмма также является интерактивной — при наведении всплывает подробный список инцидентов. В диаграмме можно просматривать нарушения в зависимости от уровня критичности и всю переписку пользователя, осуществляемую по различным каналам связи и с использованием разных сервисов. Для удобства все сообщения выбранного пользователя группируются по собеседникам и сортируются по времени отправления. Также интерактивная анкета пользователя пополнилась массой дополнительных опций, позволяющих увидеть как общую информационную картину о действиях сотрудника, так и детальные данные в разрезе выбранных политик, промежутка времени, канала передачи данных, типа нарушений или круга общения.

В новой версии пополнилось количество предустановленных отчётов. Zecurion Reports включает более 20 отчётов, которые покрывают 99% ежедневных задач офицера безопасности. Также есть возможность гибкого построения новых табличных отчетов и графиков. Для этого в модуле реализован конструктор отчётов, который «подсказывает» офицеру безопасности, какие параметры данных больше подходят для построения той или иной сводки. Качественные и наглядные отчёты помогают администратору повысить уровень доверия со стороны руководителей и наглядно продемонстрировать результаты работы DLP-системы.

«Пересматривая концепцию ZecurionReports, мы сделали акцент на удобстве использования довольно сложной системы. Новый интерфейс построен вокруг целей администратора, поэтому все необходимые опции для осуществления нужной операции всегда под рукой и доступны на одном экране. Всё это позволит существенно сократить время сотрудников на ввод и поиск информации, — говорит Алексей Раевский, генеральный директор Zecurion. — То же самое относится и к отчётам, которые занимают важное место в работе специалиста по информационной безопасности. Во-первых, сотрудник может сам выбирать метрики для выведения данных или использовать предустановленные отчёты, которые максимально адаптированы под те или иные задачи. Во-вторых, можно будет создавать сводки под разные нужды, например, для презентации бизнес-руководству. Эти и другие улучшения ZecurionReportsосвобождают массу трудовых ресурсов администраторов, которым всегда можно найти более достойное применение».