Крис Викери (Chris Vickery) продолжает тратить свое свободное время на поиск незащищенных баз данных в интернете. Его изыскания в очередной раз увенчались успехом: на этот раз исследователь обнаружил в открытом доступе информацию о 56 миллионах американских избирателей.

Практически одновременно с этим, Региональное ведомство подоходных налогов (Regional Income Tax Agency) штата Огайо призналось, что еще в ноябре 2015 года потеряло хранившийся на DVD бэкап, содержавший данные о 50 000 налогоплательщиков.

Кто сливал в сеть данные избирателей?

Накануне нового года Крис Викери обнаружил крупную утечку данных американских избирателей. Тогда эксперт нашел в открытом доступе более 300 Гб личных данных граждан США, которые ходили на выборы хотя бы один раз за последние 15 лет. Суммарное число пострадавших составило 191 337 174. Источником утечки послужила неправильно сконфигурированная база данных.

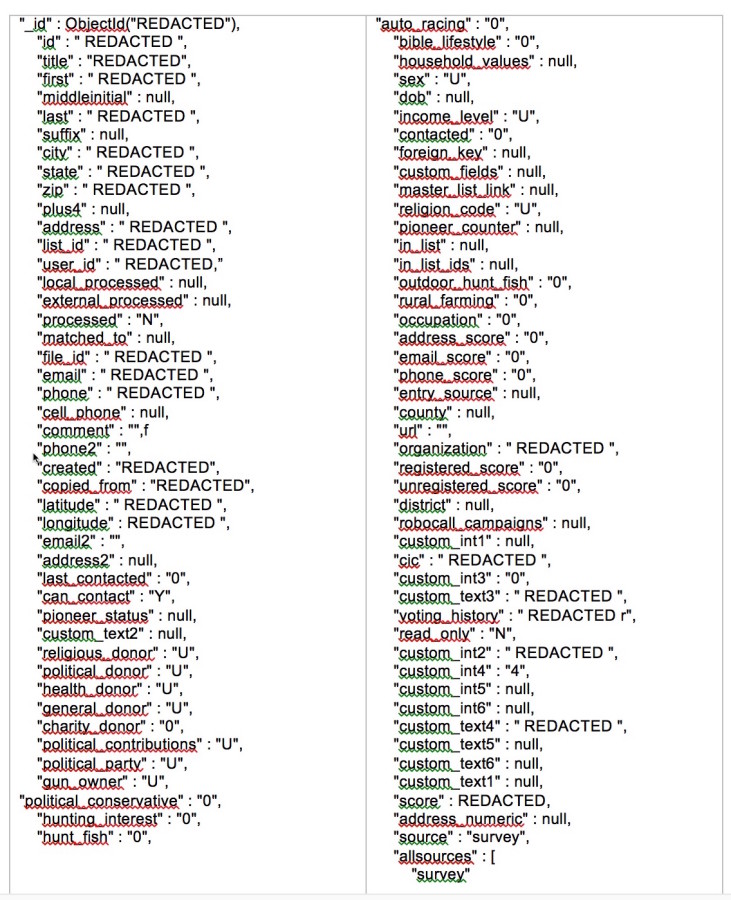

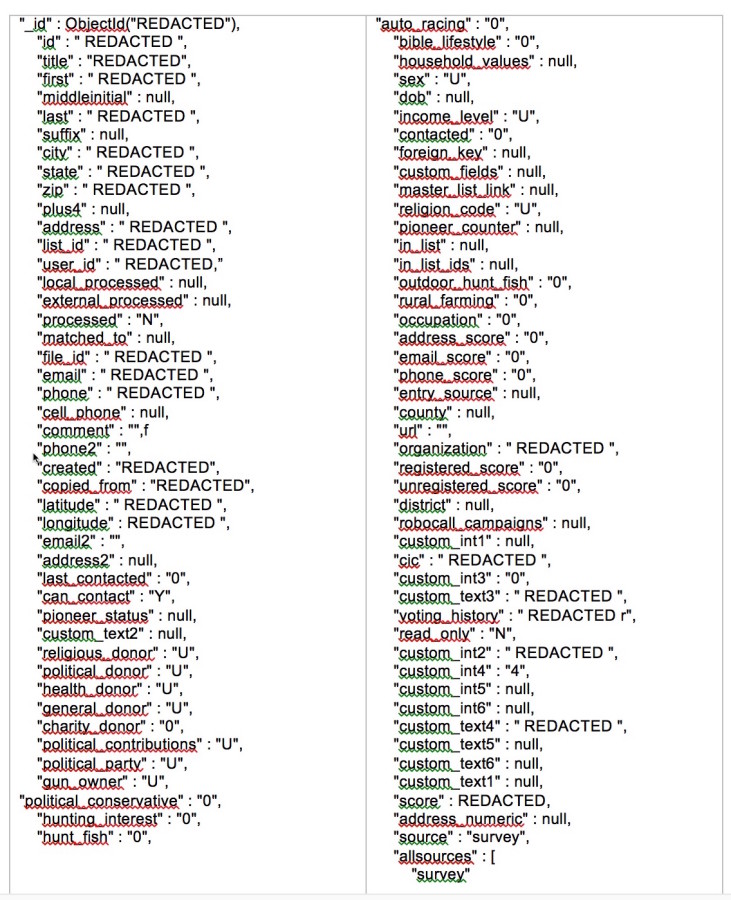

База содержала полные имена и адреса избирателей, их даты рождения, телефонные номера, информацию о политической принадлежности, уникальный ID избирателя, историю голосов, начиная с 2000 года. Также в базе присутствуют поля для предсказания голосов человека на будущих выборах. К счастью, информации о номерах социального страхования или водительских правах избирателей в базе не было. Тем не менее, Викери уверен, что данные все равно представляют интерес для многих и таят в себе большой риск. Неназванная маркетинговая фирма, в которую эксперт обратился за консультацией, полагает, что стоимость такой базы может составлять порядка $270 000.

Интересно, что Викери и его коллегам так и не удалось понять, какая именно организация или ведомство так беспечно относится к безопасности граждан. Обнаружить источник утечки и установить, кому принадлежит БД, раздающая информацию о 191 млн человек, не вышло.

Но история на этом не закончилась. Теперь Викери сообщил об обнаружении еще одной базы данных, которая содержит 56 млн записей об американских избирателях. Содержимое этой базы очень похоже на БД, найденную в конце декабря. Порядка 37 млн записей здесь собраны в алфавитном порядке, в них содержатся данные об избирателях штатов, чьи названия начинаются с букв A-I (за исключением округа Колумбия, Иллинойса и Айовы). Эта информация почти полностью повторяет данные из первой базы на 191 млн человек, однако вторая БД актуальнее – последние изменения в ней датированы апрелем 2015 года.

Еще 19 млн записей второй БД содержат подробное досье на каждого гражданина: уровень дохода, сведения о месте работы, данные о том, владеет ли человек оружием, данные о политических взглядах и принадлежности к какой-либо партии. В записях также отображено, жертвовал ли человек когда-нибудь деньги церквям, благотворительным или медицинским организациям, и даже указано, интересуется ли гражданин охотой, рыбалкой или автогонками.

Викери удалось установить, что вторая БД, скорее всего, принадлежит компании Pioneer Solutions, Inc. Данную компанию эксперт смог связать с религиозной организацией правосторонних консерваторов — United in Purpose. Главой обеих этих организаций выступает некий Билл Даллас (Bill Dallas), ранее занимавшийся недвижимостью, а затем осужденный за растрату имущества. После выхода из тюрьмы, в 1995 году, Даллас основал коммуникационное агентство для церквей и написал книгу о том, как изменилась его жизнь после срока в тюрьме строгого режима, пишет xakep.ru.

Выяснилось, что организация United in Purpose занимается датамайнингом, с целью идентифицировать христиан, которые ранее не регистрировались как избиратели. Согласно отчету от 2012 года, компания создавала детальный портрет на каждого отдельного гражданина, с целью установить, насколько серьёзно тот относится к своей вере. Именно поэтому у людей спрашивали, как они относятся к рыбалке и автогонкам, состоят ли в традиционном браке, являются ли противниками абортов, регулярно ли посещают церковь, и находятся ли их дети на домашнем обучении. Проанализировав собранные данные, компания выявляла консервативных христиан и связывалась с теми, кто не был зарегистрирован как избиратель. Кстати, по данным того же 2012 года, в базе United in Purpose насчитывалось более 180 млн американцев.

Викери и представители DataBreaches.net попытались связаться с компанией Pioneer Solutions, использовав форму обратной связи на сайте. Однако ответ почему-то пришел от Тамаса Цсера (Tamas Cser) – главы компании Digital Smart Technologies, которая занимается разработкой приложений и веб-дизайном. И хотя глава Digital Smart Technologies упорно отрицает какую-либо связь с первой базой данных, содержащей информацию о 191 млн избирателей, он сообщил, что относительно второй обнаруженной БД проводится расследование.

Прошло менее двенадцати часов после того, как исследователи получили ответ Цсера, и обе базы данных вдруг пропали из онлайна. Хотя обе БД работали на разных IP-адресах, по мнению экспертов, это еще ни о чем не говорит. Крис Викери теперь убежден, что обе базы данных принадлежали именно организации United in Purpose.

«Вот вам моё мнение: United in Purpose – ультраконсерваторы, противники абортов и религиозные фанатики, явно связанные с Движением чаепития. Скорее всего, именно они сливали персональные данные американцев всему миру», — говорит Викери.

Официальных комментариев от United in Purpose, Pioneer Solutions или Digital Smart Technologies пока не поступало.

Налогоплательщики тоже пострадали

Практически одновременно с тем, как Викери представил новые данные об этой масштабной утечке, Региональное ведомство подоходных налогов штата Огайо (RITA) призналось, что ответственно за потенциальную утечку данных 50 000 налогоплательщиков.

31 декабря 2015 года, очевидно, надеясь, что за празднованием нового года никто не заметит скучный пресс-релиз, организация сообщила, что еще в начале ноября 2015 года потеряла DVD, на котором содержались личные данные и документы 50 000 человек. Диски с бэкапами должны были отправить на уничтожение, но случайно обнаружилось, что одна из коробок пуста. Бэкапы хранились не самой RITA, они лежали в охраняемом помещении стороннего вендора. Установить, куда именно подевался недостающий бэкап, в данной ситуации весьма сложно.

На пропавшем диске хранились копии налоговых документов, содержащие полные имена граждан, их адреса, номера социального страхования и, возможно, даты рождения.

Любопытно, но это не первый случай, когда RITA случайно теряет личных данные граждан. В 2006 году у сотрудника организации украли рабочий ноутбук, который тот оставил в машине.

Теперь всем пострадавшим будет предложен год бесплатного кредитного мониторинга от компании Experian. Расследование и поиски пропавшего бэкапа пока продолжаются.