Yandex B2B Tech вывела на рынок Yandex Cloud Stackland — платформу для развёртывания и масштабирования ИТ-приложений в закрытом контуре компании. Решение рассчитано в том числе на проекты с искусственным интеллектом. Речь идёт о готовой инфраструктурной платформе, которую можно развернуть на собственных или арендованных серверах.

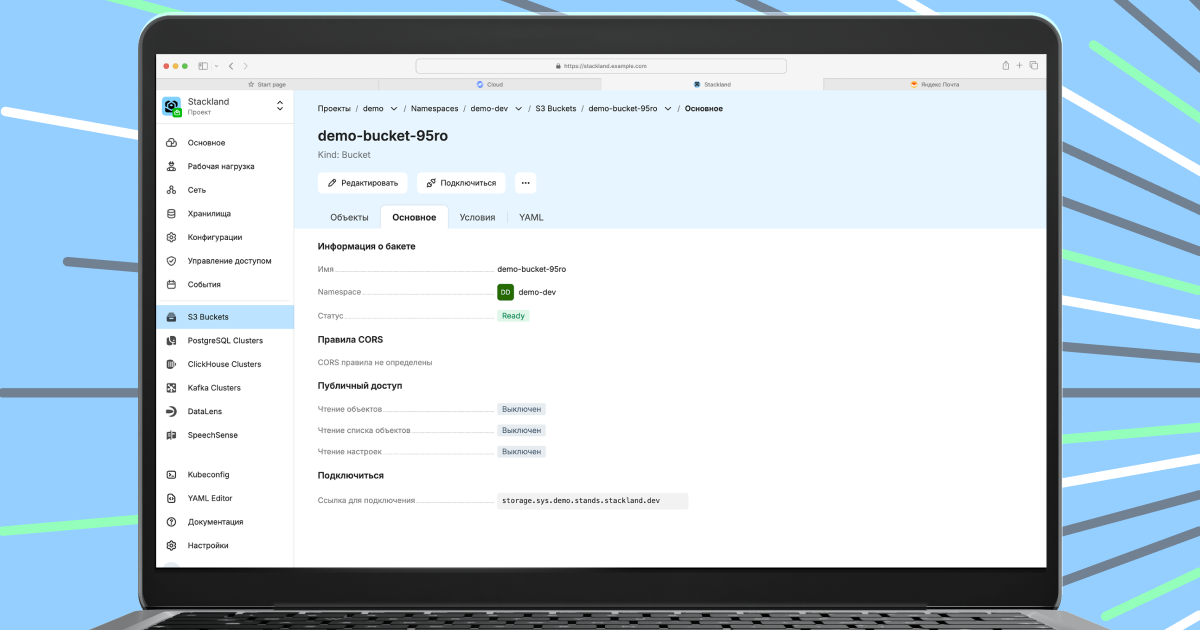

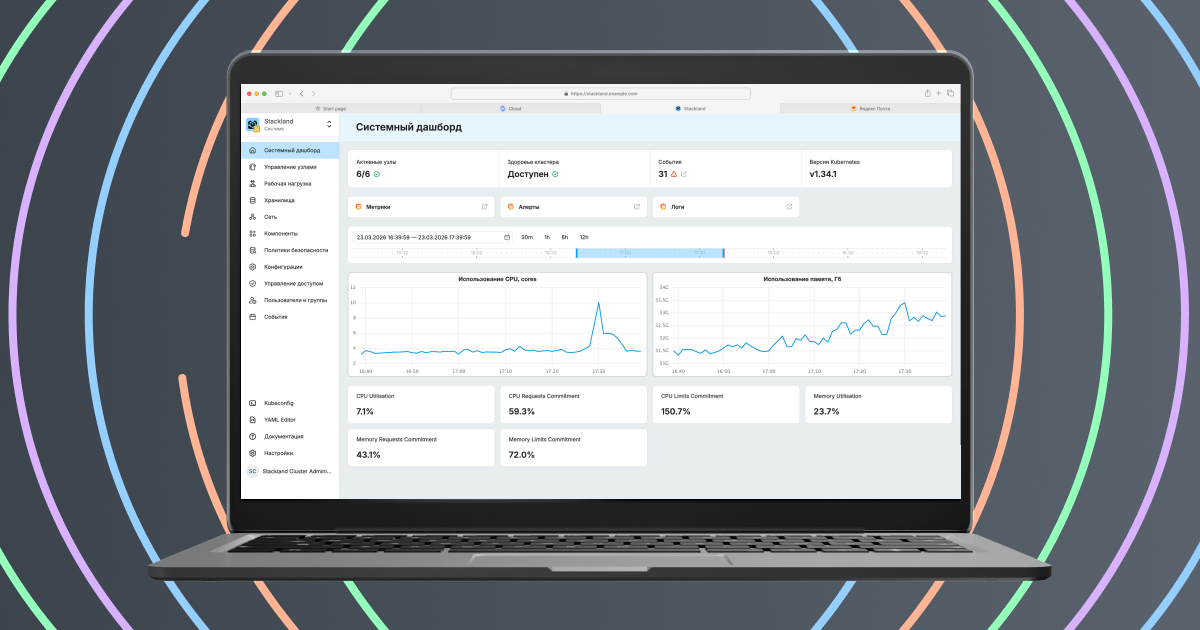

Внутри уже предусмотрены базовые компоненты, которые обычно нужны командам разработки: управляемые базы данных, контейнерный оркестратор, объектное хранилище и инструменты для работы с ИИ-нагрузками, включая управление доступом к графическим ускорителям.

В компании говорят, что Stackland можно развернуть за несколько часов. Идея здесь довольно понятная: снять с команды часть инфраструктурной рутины, чтобы разработчики меньше времени тратили на поддержку среды и быстрее переходили к работе над самими продуктами.

Платформа ориентирована на компании, которые по разным причинам не хотят полностью переносить разработку в публичное облако. Это может быть связано и с внутренними требованиями, и с регуляторными ограничениями, и просто с привычной для бизнеса гибридной моделью, когда часть данных и сервисов остаётся внутри собственного контура.

Отдельно отмечается, что Stackland можно встроить в уже существующую инфраструктуру без полной перестройки текущего ИТ-ландшафта. То есть бизнесу не обещают революцию с заменой всего и сразу, а скорее предлагают ещё один слой, который можно встроить поверх привычной среды.

Через Stackland можно не только разрабатывать собственные решения, но и подключать отдельные сервисы Yandex Cloud. Уже сейчас на платформе доступны Yandex SpeechSense и Yandex DataLens, а позже должен появиться и Yandex AI Studio — продукт для создания ИИ-приложений и агентов.

По словам компании, в закрытом режиме платформу уже тестировали несколько организаций из сфер электронной коммерции, финтеха, ретейла и промышленности. Среди названных примеров — Альфа-Капитал и АО «Кириллица». Внедрением и поддержкой Stackland также занимаются партнёры, включая Hilbert Team, Neoflex, KTS, Навикон и АБ Групп.